Identificamos treze novas publicações em redes sociais e nos sites de compartilhamento de texto Ghostbin e Pastebin veiculando dados do Município de Ivoti/RS, da Câmara Municipal de Afonso Cláudio/ES, de página da ONU no Brasil, do portal do Partido Democrático Trabalhista (PDT) no Amapá, do Município de Assis/SP, da empresa de fast-food Burger King no Equador, da Universidade de Voronezh na Rússia, do Instituto Bilingue Universitario (IBU) do México, do Município de Monte Carmelo/MG, do Gabinete Civil do Estado de Goiás, da Universidade Federal de Pernambuco, da Universidade Estadual do Rio de Janeiro (UERJ) e da Universidade Federal do Mato Grosso (UFMT).

Backbone Squad

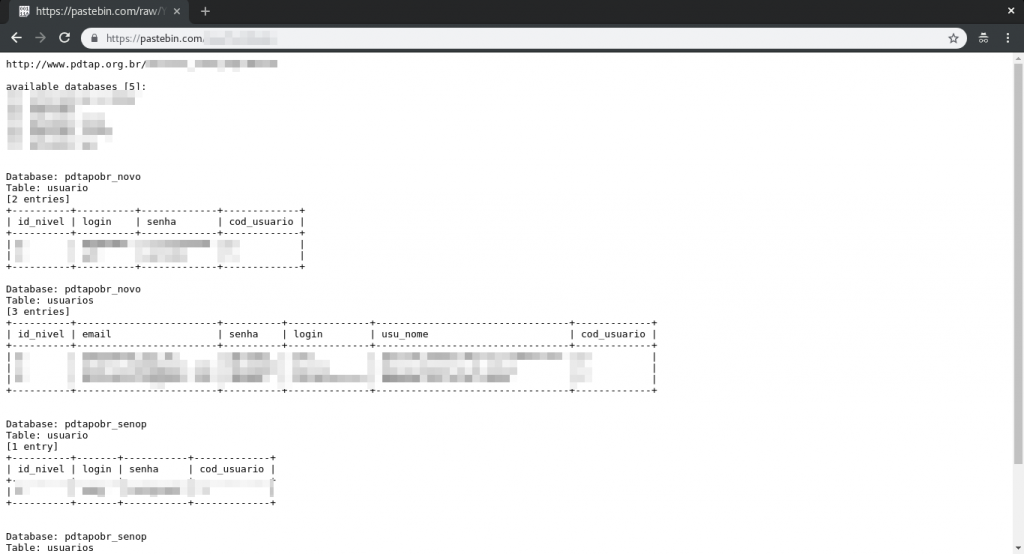

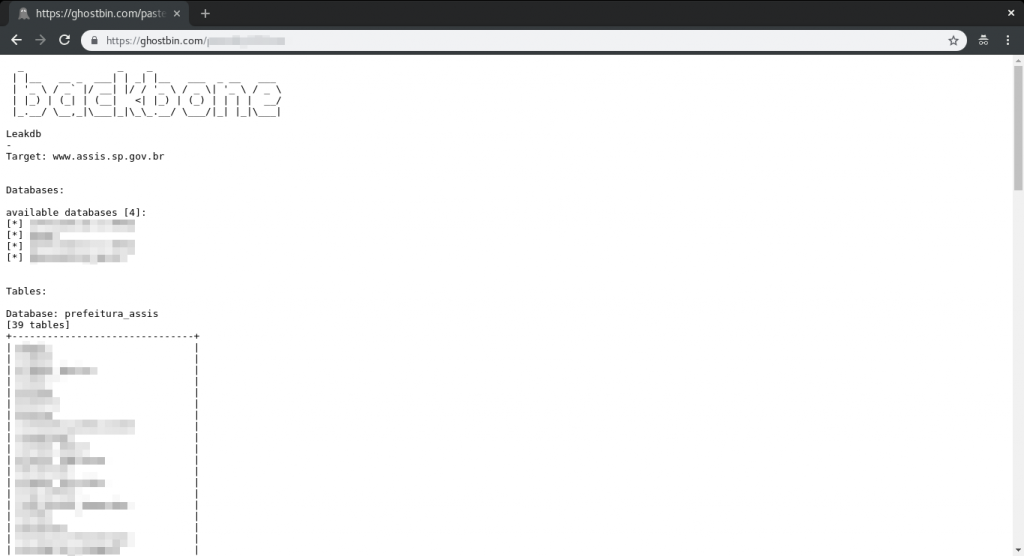

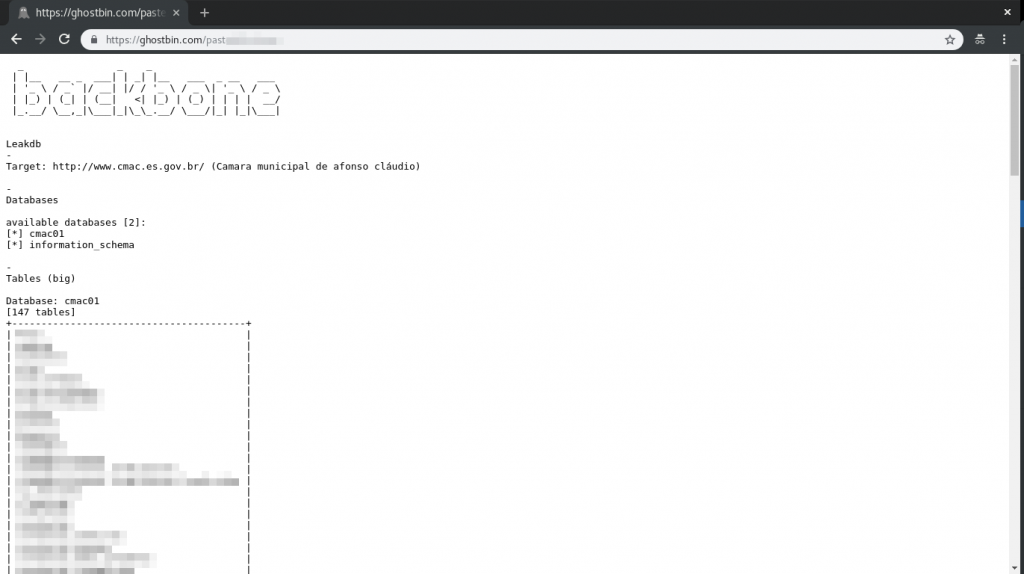

O grupo Backbone Squad, nova equipe que teve os integrantes KOSU e 0HSK1 reivindicando esses leaks, foi responsável pelos vazamentos de dados do Município de Ivoti/RS, da Câmara Municipal de Afonso Cláudio/ES e do Município de Assis/SP.

No caso do Município de Assis/SP, já houve registro de desfiguração de página em 2017-09-22 pelo hacker CooldSec, da Collapse Gang.

A Câmara Municipal de Afonso Cláudio/ES já foi desfigurada em duas ocasiões: em 2017-03-28, pelo épico grupo brasileiro Protowave Reloaded e, em 2018-12-23, pelo hacker aj44x do grupo PRdV.

Por fim, o Município de Ivoti/RS já havia sofrido uma desfiguração de página, em 2016-10-15, pelo hacker brasileiro ZeroSnuup.

Taken Down Root

A equipe/hacker Taken Down Root foi responsável pelos impressionantes vazamentos de dados da empresa de fast-food Burger King no Equador, da Universidade de Voronezh na Rússia e do Instituto Bilingue Universitario (IBU) do México.

O vazamento do Burger King indica que foram acessados dados 155.645 clientes da rede de restaurantes fast-food, embora os dados de apenas 1000 usuários tenham sido expostos no leak.

Nos três casos o vazamento de dados ocorreu por falha de configuração de banco de dados MongoDB.

Warriors Crew

A equipe foi responsável pelo vazamento do portal do PDT/AP e da Universidade Federal de Pernambuco. Em ambos os casos a quantidade de dados disponibilizados com o leak é impressionante.

No caso do vazamento de dados do PDT/AP, é o quarto vazamento consecutivo sofrido pela instituição. Foram identificados atques em:

- 2016-06-26 – pastebin.com/FpmsMdgT

- 2018-05-28 – ghostbin.com/paste/sxgjt (offline) – HYS TEAM

- 2018-10-28 – pastebin.com/1hdG0JVL – MR.JOKER

Unlimited Bullets

Foi responsável pela divulgação de links que indicam a existência de vazamento de dados da Universidade Estadual do Rio de Janeiro (UERJ) e da Universidade Federal do Mato Grosso (UFMT). Além do link para download dos dados, há um link para fórum na rede onion.

Ymmurcban

O hacker Ymmurcban publica vazamento de dados de forma reiterada desde o ano de 2016. Nessa ocasião ele foi responsável pelo vazamento de dados do Gabinete Civil do Estado de Goiás.

No caso do vazamento de dados do Gabinete Civil do Estado de Goiás, é o quarto vazamento consecutivo sofrido pela instituição. Foram identificados atques em:

- 2017-07-24 – pastebin.com/2BSLSfDd (offline) – b0tx

- 2018-07-20 – pastebin.com/TJVSc7iy (offline) – Ymmurcban

- 2018-12-21 – ghostbin.com/paste/n97ra (offline) – TDA Team

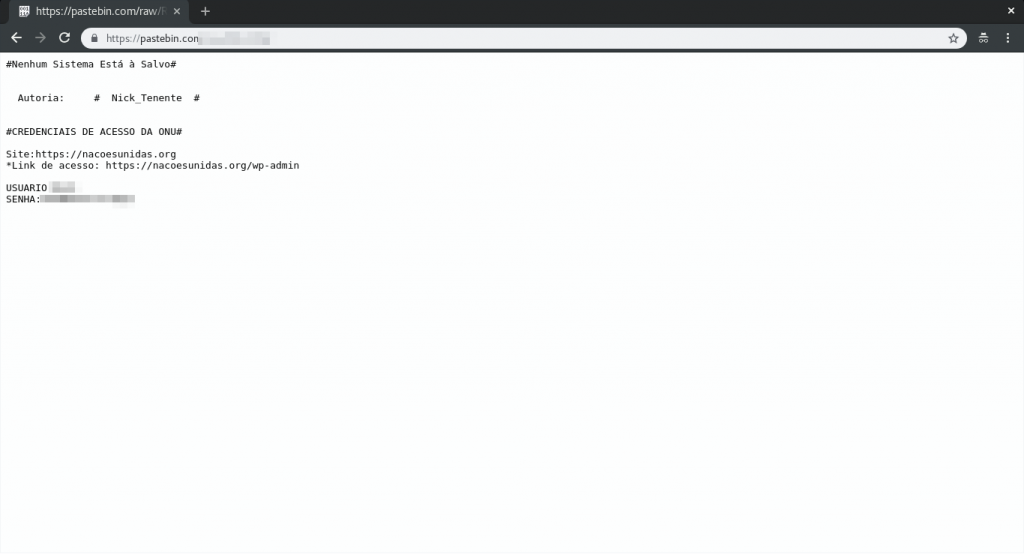

Tenente

O hacker brasileiro que responde pelo nick ‘Tenente’ foi responsável pelo vazamento de credenciais de acesso de página da ONU no Brasil: nacoesunidas.org. O leak não foi acompanhado de qualquer manifestação político-ideológica contra a ONU.

Autoria não identificada

Dois vazamentos não tiveram sua autoria identificada: de conta de administrador da página do Município de Monte Carmelo/MG e uma publicação de dados do PDT/AP (possivelmente repetição do vazamento realizado pela Warriors Crew.Autoria não identificada