Não é todos os dias que um país tem incidentes cibernéticos em instituições de grande visibilidade. Hoje foi a vez disso acontecer com o Uruguai, um pequeno país da América do Sul que teve um phishing detectado e um vazamento de dados publicado no mesmo dia.

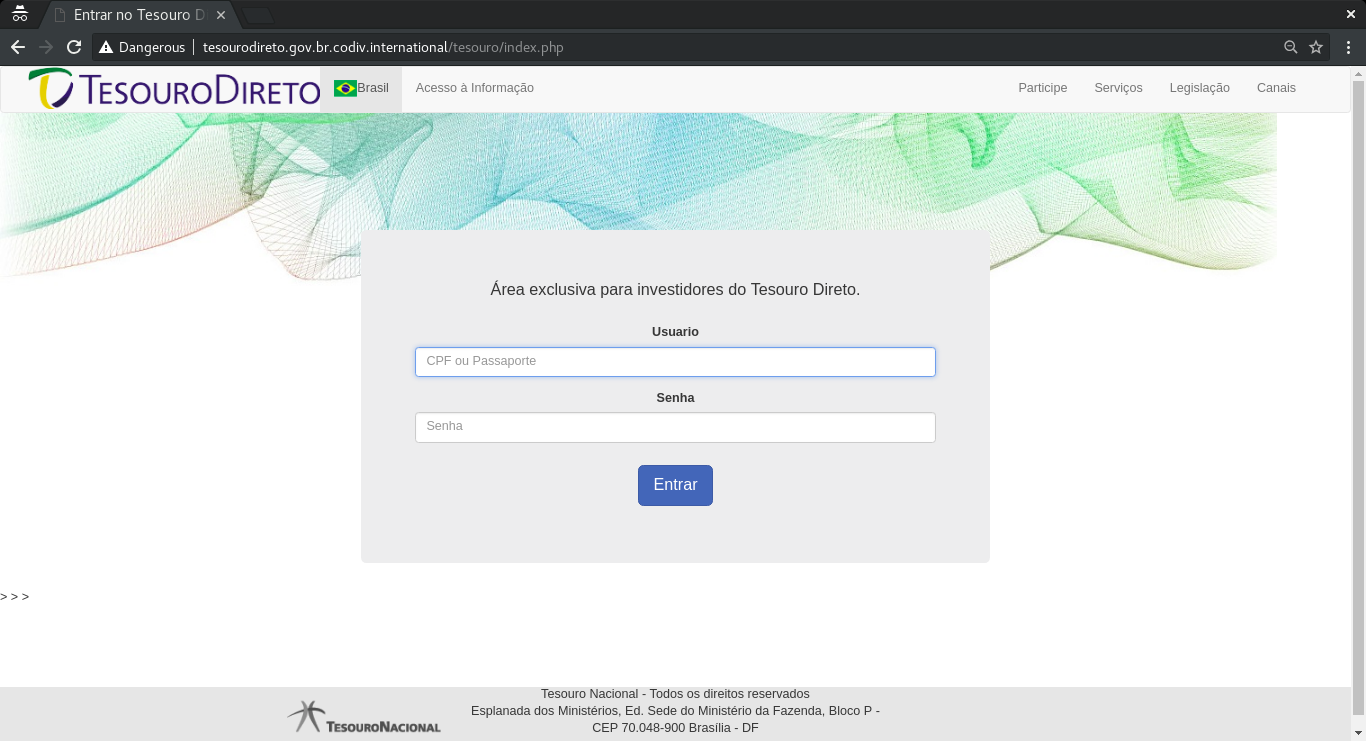

O phishing do Webmail da Presidência do Uruguai foi detectado no começo do dia e agora já foi assinalado pelos navegadores como site de conteúdo malicioso

…