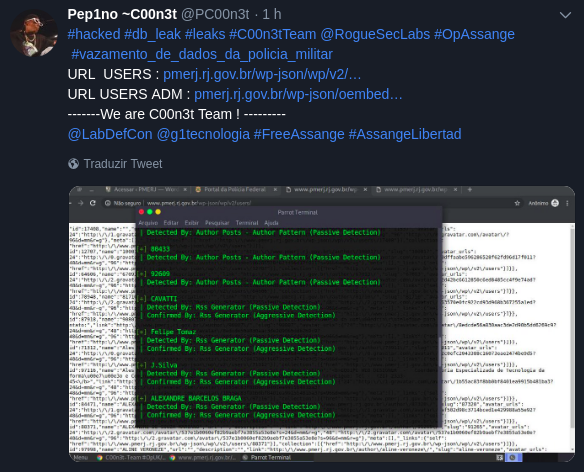

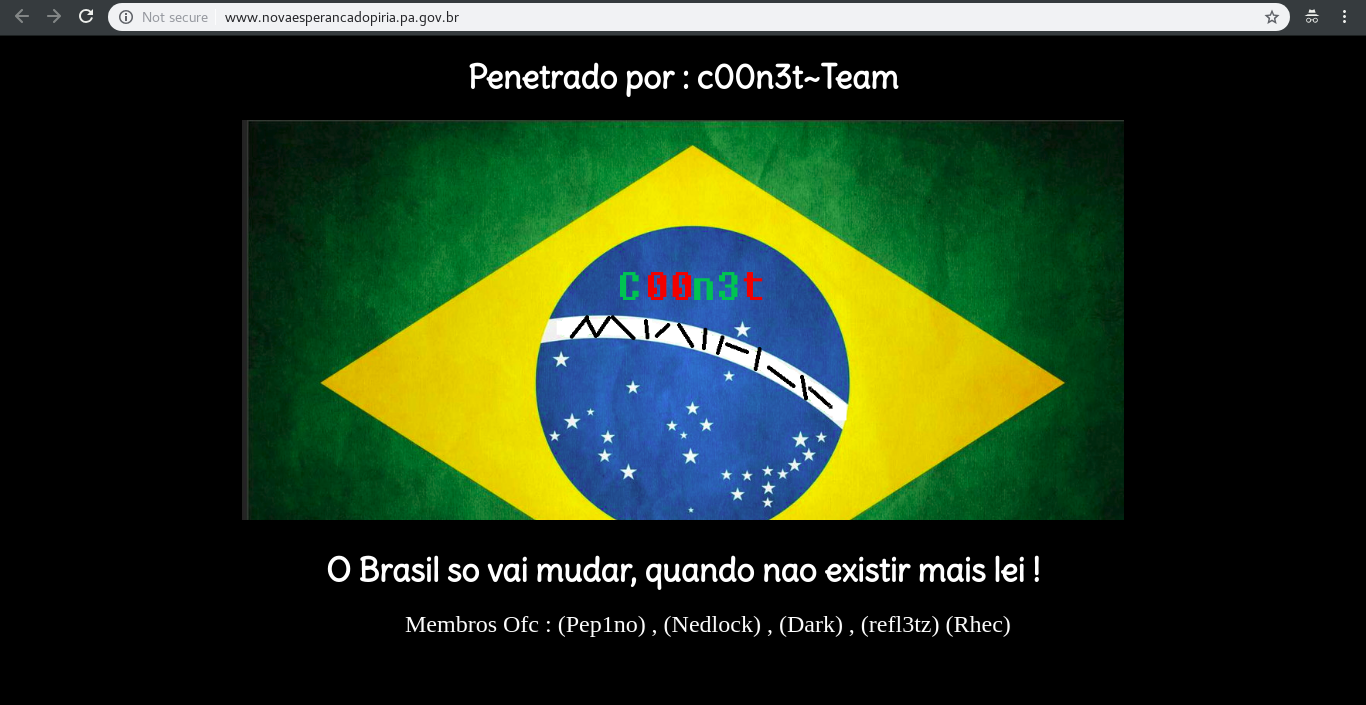

Vazamentos de dados e engajamento em operações hacktivistas parecem algo corriqueiro na vida do grupo C00n3t Team. Seus integrantes são Deni$, Pepino, Rhec e NedLock.

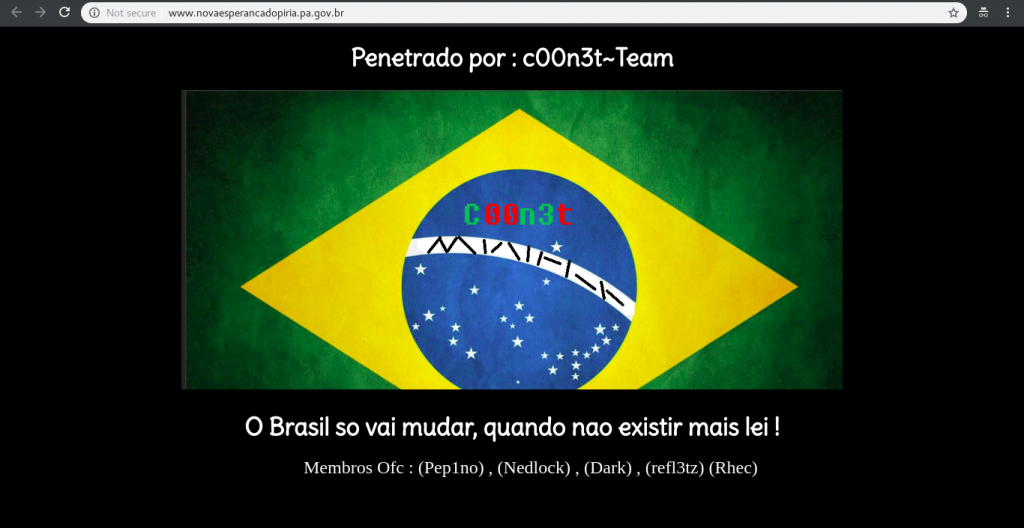

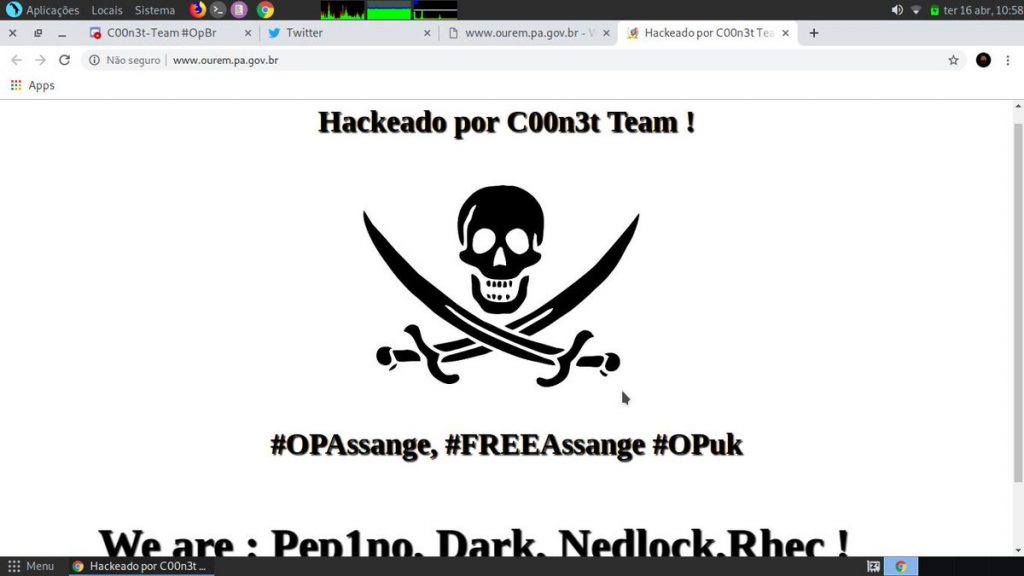

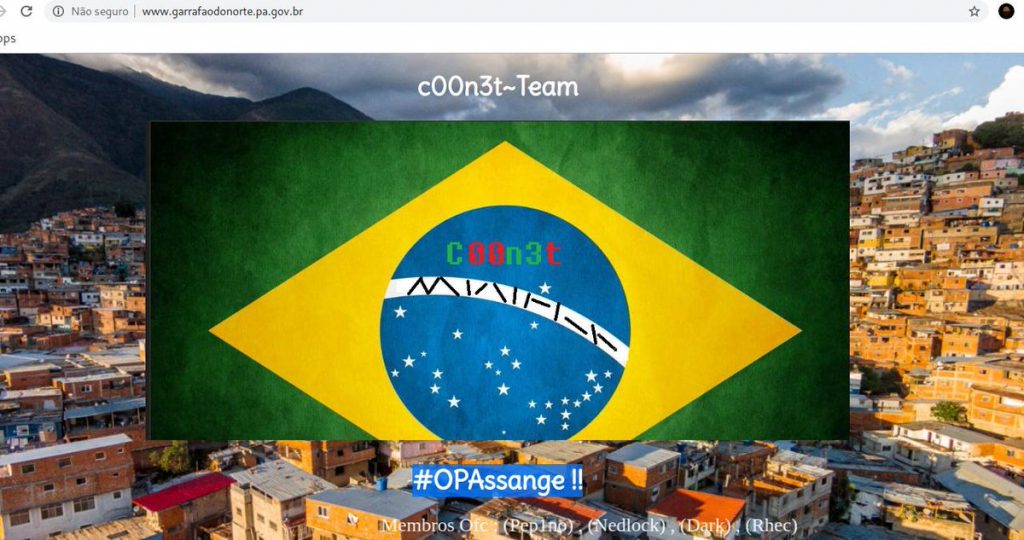

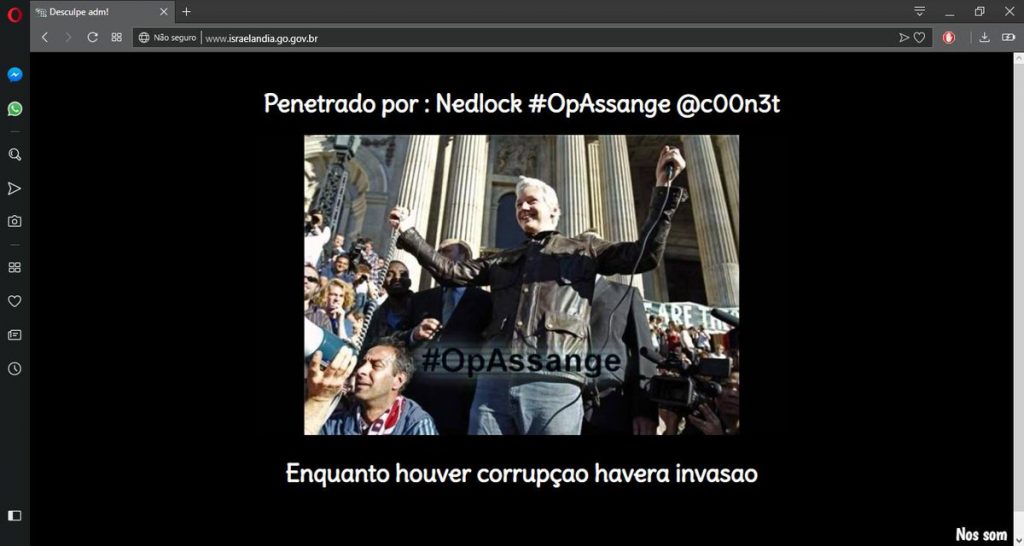

Identificamos reiterada atividade do grupo. O C00n3t Team aderiu a diferentes operações como a #OpBr, #OpAssange e #FreeAssange.

O desempenho do C00n3t Team tem sido impressionante nos últimos dias três dias:

-

- 14 de abril:

- https://ananas.to.gov.br/

- http://www.israelandia.go.gov.br/

- http://vilamaria.rs.gov.br/

- http://www.cachoeirinha.to.gov.br/

- http://www.garrafaodonorte.pa.gov.br/

- http://vilamaria.rs.gov.br/

- http://www.taua.ce.gov.br/

- http://vilamaria.rs.gov.br

- http://www.mgrdistribuidora.com.br/

- 15 de abril:

- http://www.novaiguacu.rj.gov.br

- https://lula.com.br/

- http://diariooficial.inf.br/

- http://www.braganca.sp.gov.br/

- 16 de abril:

- http://www.garrafaodonorte.pa.gov.br/

- http://ourem.pa.gov.br/

- barradoouro.to.gov.br/

- http://www.boqueiraodoleao.rs.gov.br/

- http://www.wingfieldschooldance.co.uk/

- http://www.pmerj.rj.gov.br/ (Polícia Militar do Rio de Janeiro)

- http://www.israelandia.go.gov.br/

- 14 de abril: