A sequência de protestos pela prisão de Julian Assange, ativista australiano, desenvolvedor, jornalista e fundador do site WikiLeaks, continua repercutindo novos eventos da mobilização da comunidade hacktivsta global em protesto.

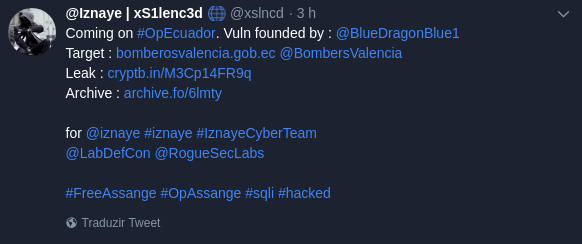

Foram observados novos ataques de negação de serviço, desfiguração de página e vazamentos de dados no contexto da #OpEcuador, #FreeAssange, #OpAssange, #OpUK e #OpUS.

Entre os envolvidos nesses ataques destacam-se o grupos/hacker xS1lenc3, Iznaye/ Blue Dragon e Al1ne (Pryzraky).

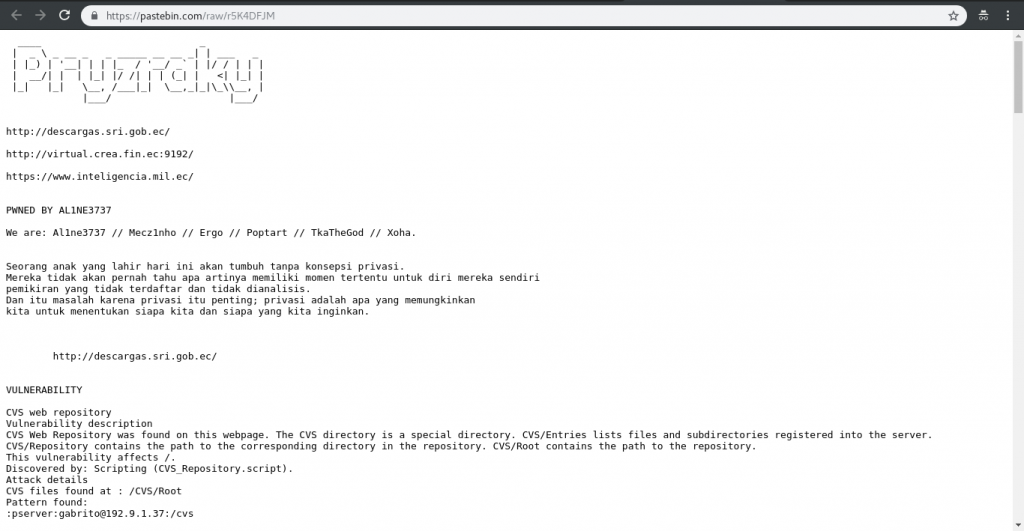

A hacker Al1ne (Pryzraky) realizou divulgação de recon e falhas identificadas em três entidades do governo e das Forças Armadas do Equador:

- http://descargas.sri.gob.ec/

- http://virtual.crea.fin.ec:9192/

- https://www.inteligencia.mil.ec/

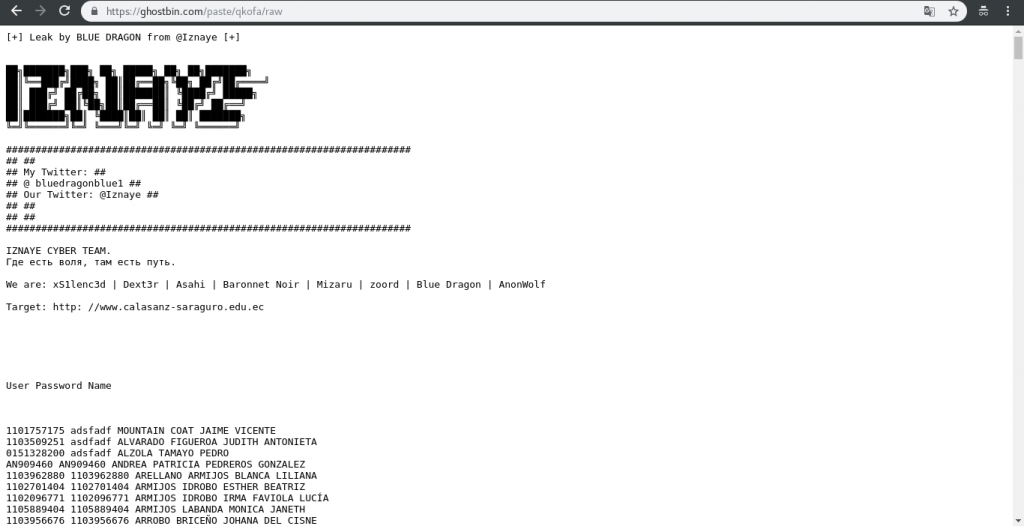

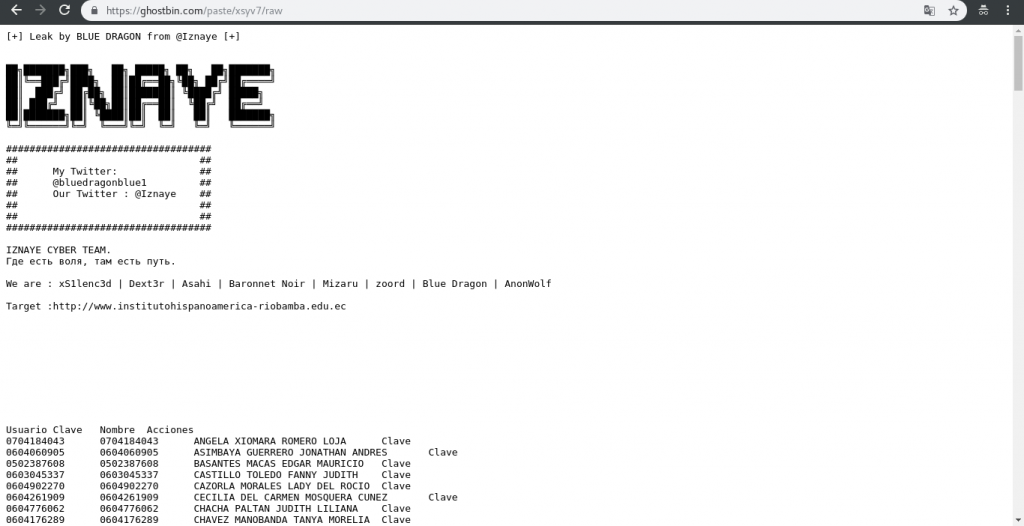

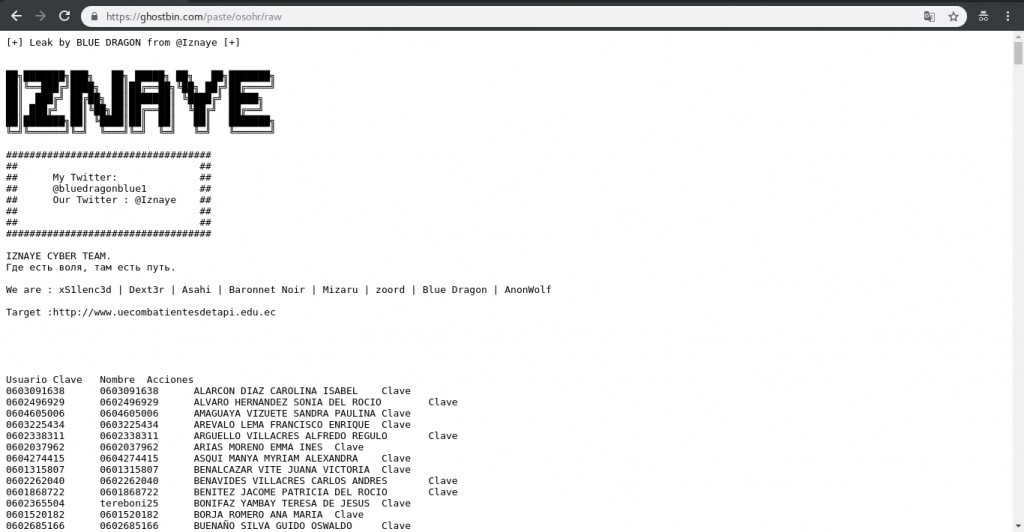

Outra sequência de vazamento e invasões foram observados pelos grupos Iznaye/ Blue Dragon contra diversos alvos do governo e educacionais do Equador:

- www.uecombatientesdetapi.edu.ec – ghostbin.com/paste/osohr/raw

- institutohispanoamerica-riobamba.edu.ec – ghostbin.com/paste/xsyv7/raw

- www.calasanz-saraguro.edu.ec – ghostbin.com/paste/qkofa/raw

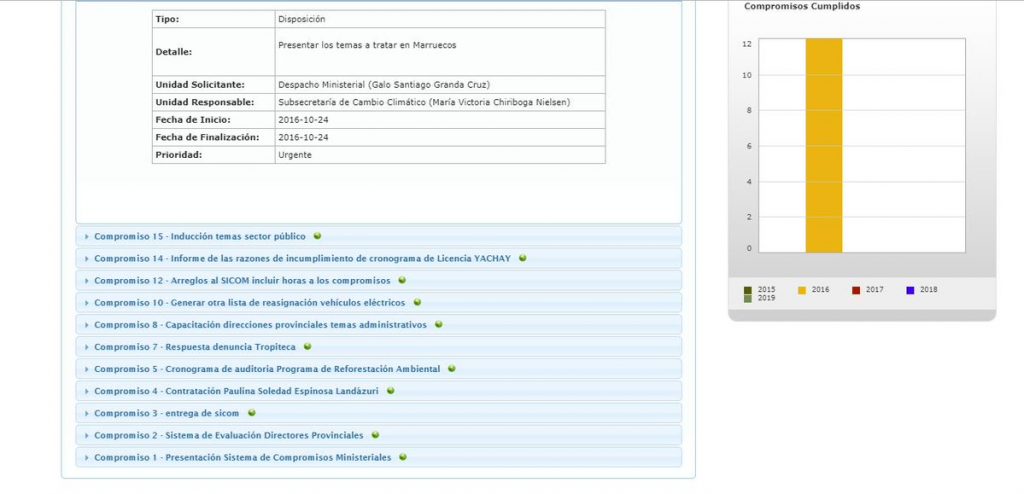

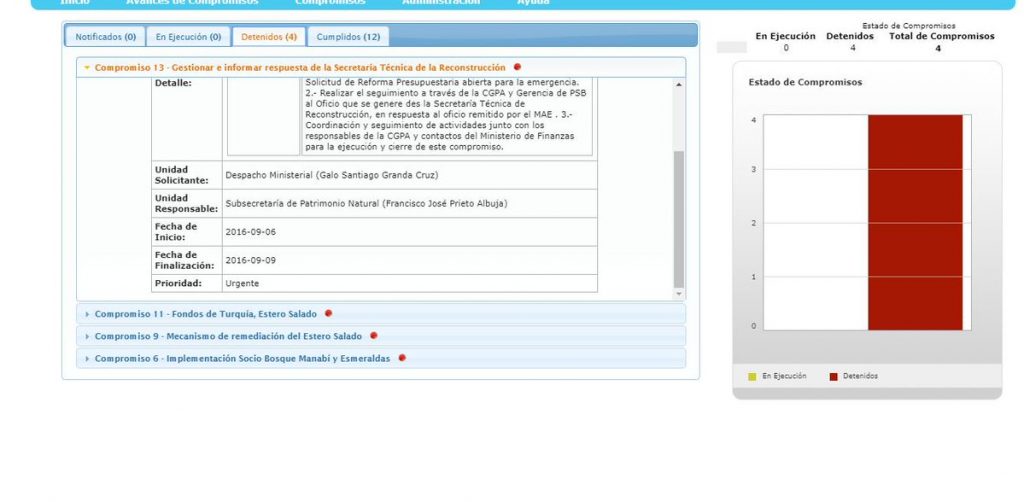

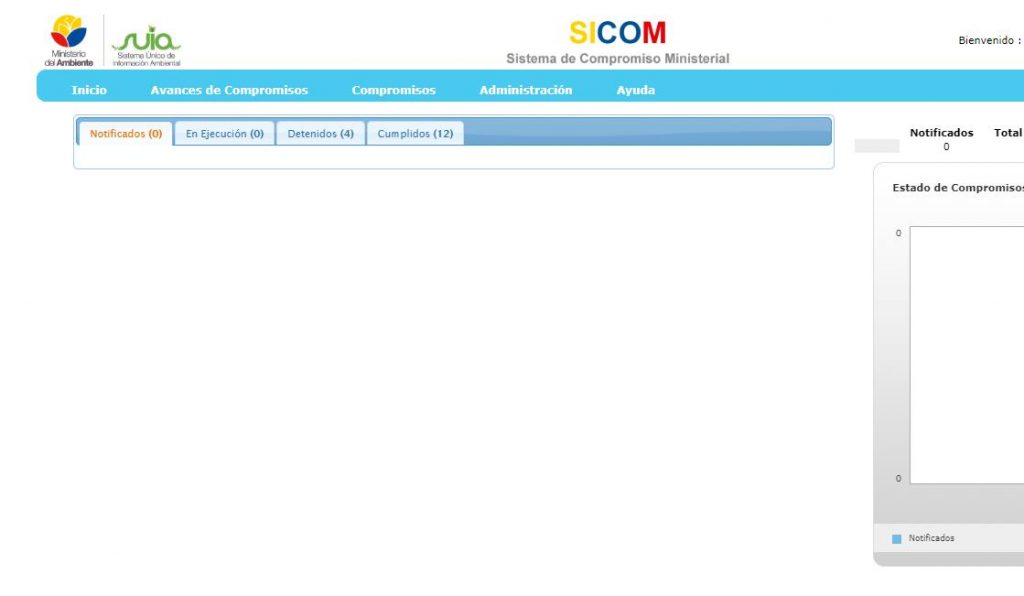

- Ministerio del Ambiente – www.ambiente.gob.ec

- DDoS – www.registroficial.gob.ec

- Leak – www.bomberosvalencia.gob.ec

- Leak – eduvirtual.utn.edu.ec

- Defensoria del pueblo de Ecuador – consulta.dpe.gob.ec

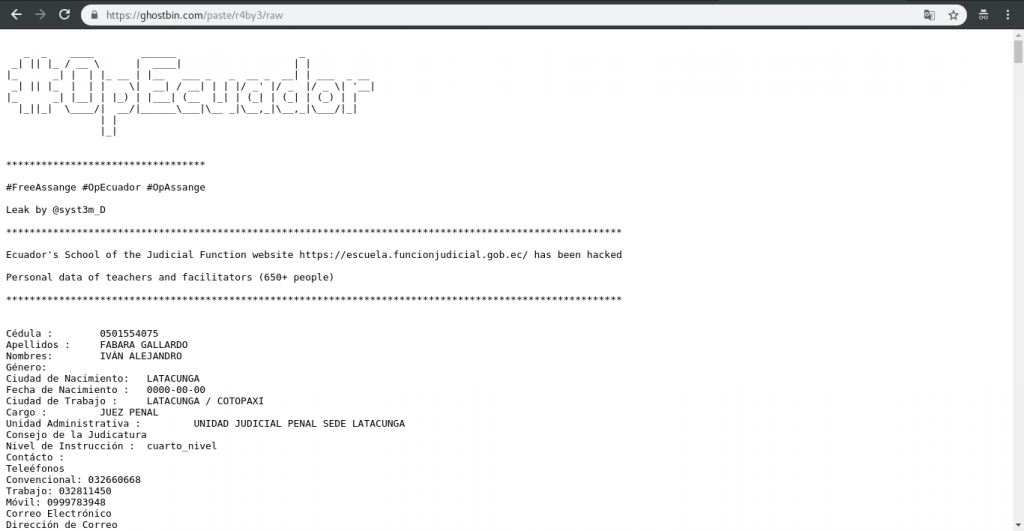

Outro vazamento observado, reivindicado por syst3m, contra escola do Poder Judiciário do Equador (escuela.funcionjudicial.gob.ec).

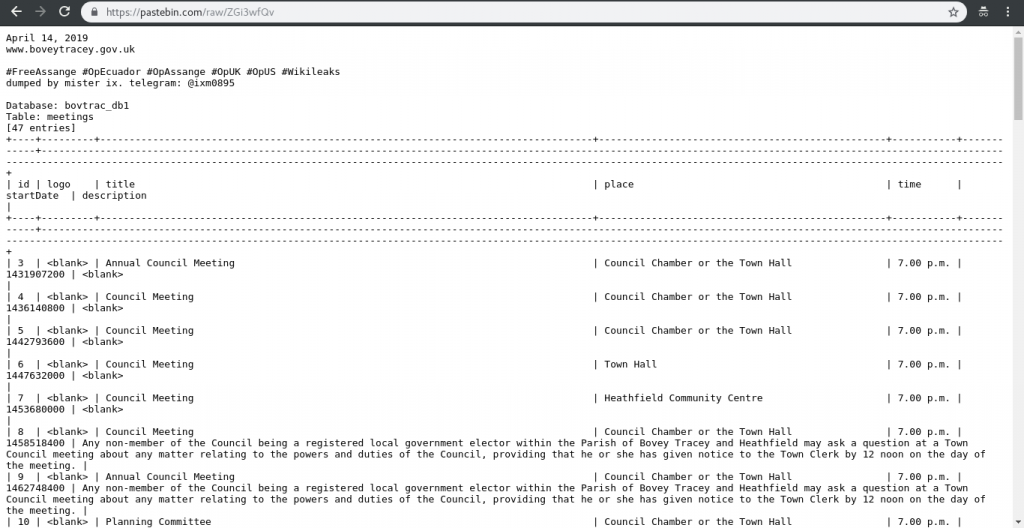

Por fim, vazamento de autoria de mister ix divulgou dados de município de Bovey Tracey do Reino Unido:

A #OpEcuador é uma operação hacktivista que certamente contará com a adesão maciça de atacantes de diferentes nacionalidades. Sua duração e continuidade serão indicadores da relevância que a figura de Julian Assange tem perante seus pares.