Já havíamos noticiado a convocação da #OpSudan (link2) e outras operações hacktivistas.

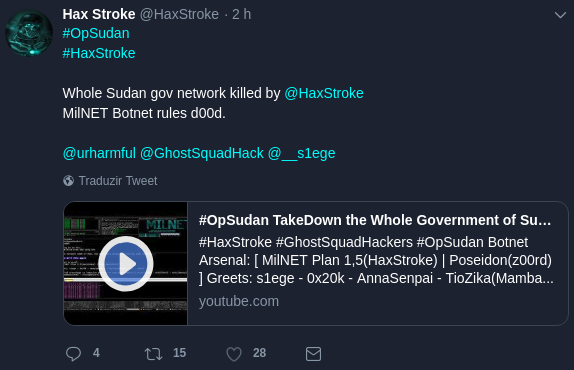

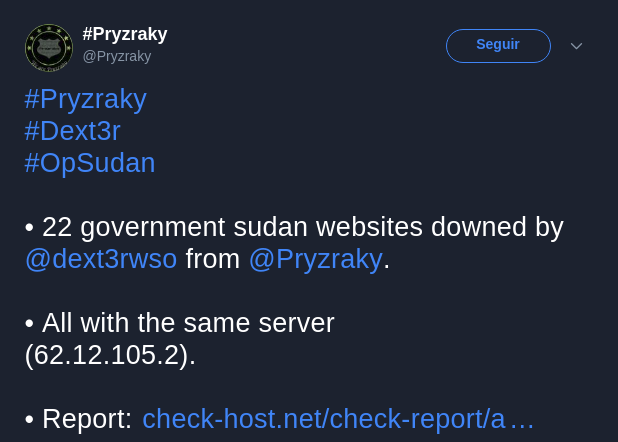

Dois grupos foram responsáveis por ataques de negação de serviço massivos contra alvos sudaneses: HaxStroke, vinculado ao GhostSquadHackers, e Dext3r, integrante do Pryzraky.

A ação de HaxStroke pode ser observada no vídeo postado pelo atacante. Ela teria alcançado 350 Gbps e derrubado as seguintes páginas do governo do Sudão:

- aladia.gov.sd

- arcsudan.sd

- civil.gov.sd

- khplan.gov.sd

- minv.gov.sd

- mofeca.gov.sd

- nilestatefinance.gov.sd

- nk-agric.gov.sd

- redseaeducation.gov.sd

- yfit.org.sd

- agricmi.gov.sd

- eastgezira.gov.sd

- mocit.gov.sd

- sudan.gov.sd

- unionkhr.sd

- www.sudan.gov.sd

A ação de Dext3r também teria derrubado 22 páginas do governo do Sudão:

A ação indicou o que seriam evidências do sucesso das ações em reports gerados pelo check-host.

As ações registradas demonstram o engajamento de diferentes grupos com o mesmo objetivo na #OpSudan. Exemplo disso são as 15 publicações do grupo JTSEC indicando novos alvos para ataques: