Após identificar convocação (20/07) para uma campanha hacktivista contra páginas do governo peruano publicada no site de compartilhamento de texto Pastebin. Revisando o histórico identificamos uma publicação que contém extensa lista de sites supostamente vulneráveis à injeção de SQL (SQL injection – SQLi).

Dentre as mais 2.600 páginas listadas, foram identificadas 11 páginas peruanas potencialmente suscetíveis à injeção de SQL:

- http://avifap.org.pe/

- http://www.unife.edu.pe/

- http://www.regionsanmartin.gob.pe/

- http://www.cess.org.pe/

- http://inmobiliariamillenium.pe/

- http://www.colorcentro.com.pe/

- http://www.gasoductodelsur.pe/

- http://www.munilapunta.gob.pe/

- http://www.muniventanilla.gob.pe/

- http://www.santaritadecasia.edu.pe/

- http://www.scout.org.pe/

Vale frisar que, em 18 julho de 2018, foram atacadas 12 páginas do governo peruano pelo hacker tunisiano Santi Boy, sendo que alguns das páginas desfiguradas estavam na lista mencionada.

A data estipulada para o ápice da #OpFueraCorruptos foi assinalada para o dia 28 de julho (data da independência do país). Não foi identificada autoria da convocação para a campanha, apenas que ela foi destinada “a todos os hackers da rede peruana”.

O sucesso da #OpFueraCorruptos dependerá de um grande esforço da comunidade hacktivista peruana e/ou da adesão de atores hacktivistas de outros países dispostos a contribuir com ações ofensivas contra alvos peruanos como foram de protesto contra graves denúncias de corrupção.

Atualização – Desfiguração

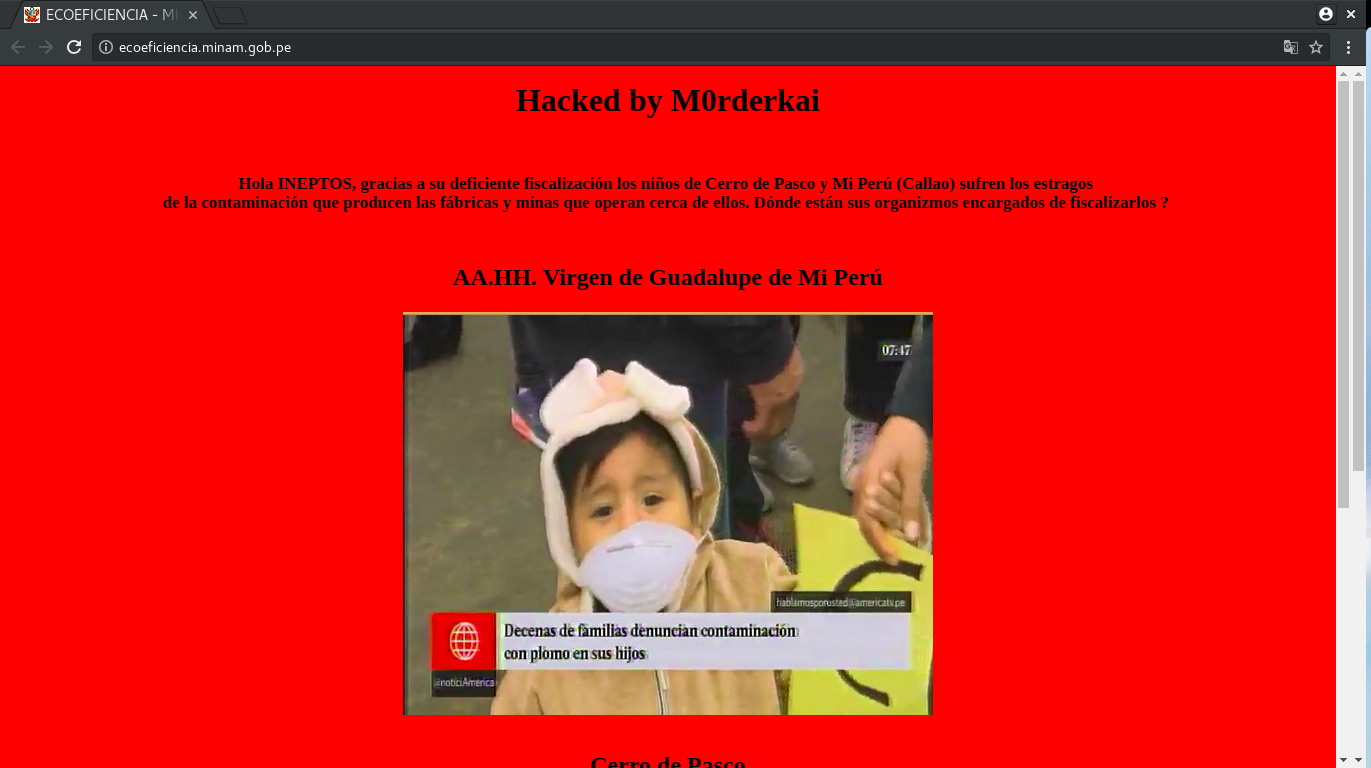

Identificamos uma nova desfiguração em ecoeficiencia.minam.gob.pe.

O ataque não menciona explicitamente a #OpFueraCorruptos, mas a mensagem veiculada tem caráter hacktivista.

Hola INEPTOS, gracias a su deficiente fiscalización los niños de Cerro de Pasco y Mi Perú (Callao) sufren los estragos

de la contaminación que producen las fábricas y minas que operan cerca de ellos. Dónde están sus organizmos encargados de fiscalizarlos ?