Vamos falar hoje sobre a dificuldade existente nos processos de revelação responsável de vulnerabilidades no Brasil.

Em síntese o processo de revelação responsável é uma cooperação entre um pesquisador de segurança cibernética e uma entidade pública/privada que tem em algum dos seus ativos identificada uma vulnerabilidade.

O processo se iniciaria com a comunicação privada entre o pesquisador que fez a descoberta e a entidade onde a vulnerabilidade se encontra.

No Brasil isso é juridicamente inviável, pois a legislação vigente – apelidada de Lei Carolina Dieckmann – não oferece proteção jurídica alguma para quem descobre vulnerabilidade (que nesse processo de “descoberta” envolve algum nível de exploração da mesma). Assim, em tese, ao comunicar a entidade da vulnerabilidade existente o pesquisador corre o risco real de ser acusado de ter praticado uma conduta criminosa (invasão de dispositivo informático alheio – art. 154-A do Código Penal Brasileiro).

A falta de proteção legal aos pesquisadores de segurança cibernética é alarmante. Somado a isso, a percepção popular de hackers são, em regra, indivíduos criminosos ou desleais sempre em busca de vantagem para si.

Esses dois fatores desestimulam a comunidade de pesquisadores de segurança cibernética brasileiras a cooperar por meio do processo de revelação responsável.

Caso concreto

Vale compartilhar um caso de tentativa de revelação responsável que envolveu o pesquisador Clandestine e o Hotel Embaixador.

Foi identificada uma falha que permite a injeção de SQL na página do referido hotel. O pesquisador tentou inúmeras vezes comunicar a vulnerabilidade descoberta para o hotel, mas não recebeu retorno algum.

Aqui o Brasil – além da não criminalizar a atividade de pesquisa de vulnerabilidades – poderia ter condutas mais proativas para revelação responsável. A existência de alguma plataforma que permitisse a divulgação desse tipo de falha, especialmente nos casos que o contato inicial entre o pesquisador e a entidade portadora de vulnerabilidade não acontece.

Isso seria benéfico para os pesquisadores, que poderiam publicar num único local suas pesquisas de vulnerabilidades (o que lhes serviria de histórico para demonstrar a própria capacidade técnica),

Seria útil para entidades públicas/privadas que poderiam recorrer a essa plataforma para ser comunicados de novas vulnerabilidades descobertas (inclusive aquelas com impacto em escala – ex: falhas em plugins de WordPress/Drupal/Joomla).

Por fim, seria excepcional para os usuários, que poderiam tomar conhecimento de falhas existentes em serviços online que se utilizam/utilizaram, inclusive se decorrente delas algum dado pessoal foi indevidamente divulgado (desconhecemos norma no Brasil que obrigue a comunicação desse tipo de incidente para autoridades ou para os usuários do serviço).

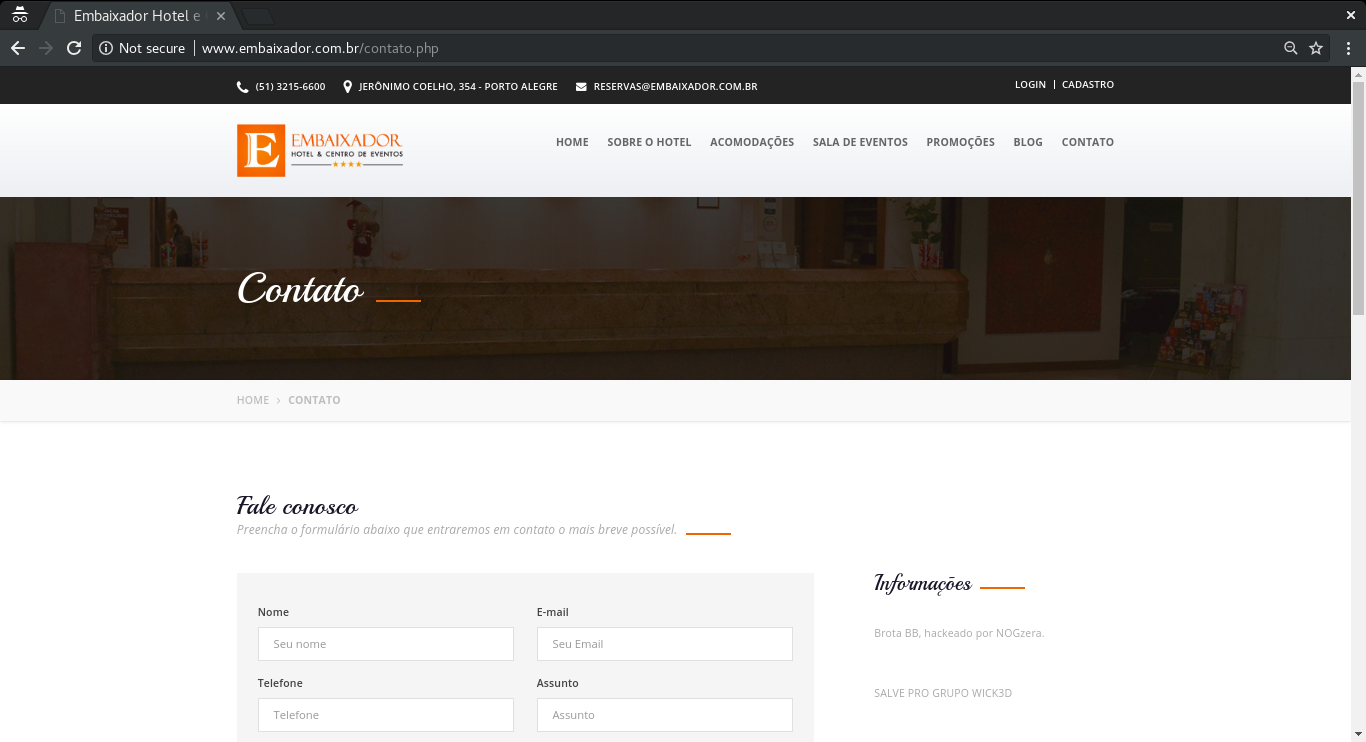

No caso concreto do Hotel Embaixador, foi possível observar que há uma desfiguração ativa na página de contato:

Identificamos um vazamento de dados do Hotel Embaixador no site de compartilhamento de texto Ghostbin, que inclui a lista das tabelas do banco de dados do hotel, além de duas credenciais de acesso (usuário e senha em claro).

O vazamento e a desfiguração são duas evidências de que o processo de revelação responsável é necessário, pois os incidentes talvez não tivessem ocorrido. Evitar esse tipo de ocorrência seria do interesse do hotel, seus hóspedes e do pesquisador que receberia o reconhecimento pelo trabalho realizado.

Aproveitamos o ensejo para render o merecido reconhecimento ao pesquisador Clandestine, responsável pela identificação do SQLi, e pelas incessantes tentativas de comunicar a vulnerabilidade identificada ao Hotel Embaixador.

Conclusão

Considerando que o Brasil carece de legislação para proteção de dados pessoais e em tempos de frenesi GDPR, é lamentável que não exista encorajamento institucional no Brasil para atvidade de revelação responsável. Ela é essencial para o robustecimento das camadas de segurança implementadas e correções de vulnerabilidades existentes.

Existem inúmeros documentos sobre o assunto – um guideline holandês, do OWASP, do Department of Justica dos EUA, entre outros – os quais estipulam as melhores práticas da responsible disclousure e são leitura interessante para quem deseja se aprofundar no assunto.