Identificamos novo vazamento de dados referentes à rede de lojas C&A.

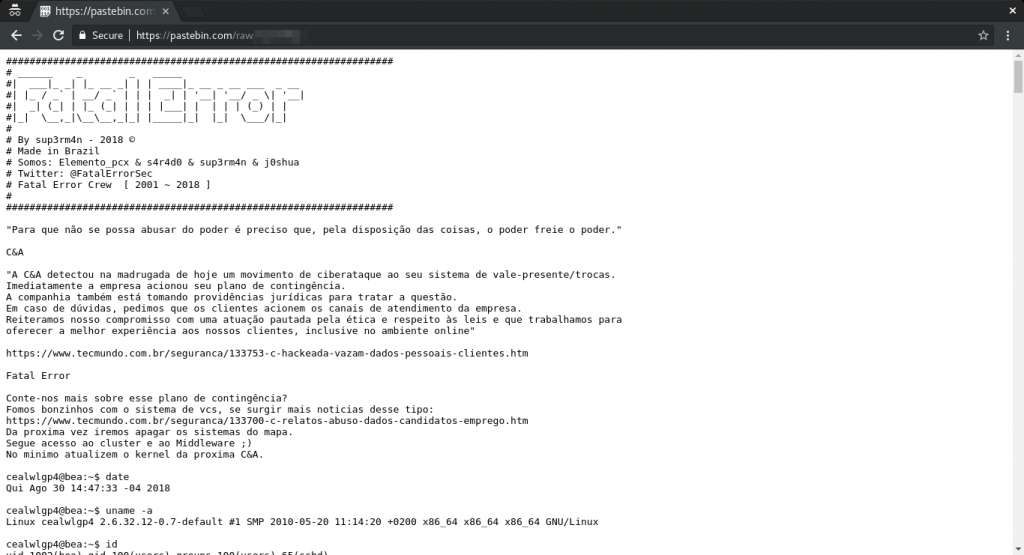

O vazamento foi realizado pelo grupo brasileiro Fatal Error Crew, os integrantes J0shua e Sup3rm4n, no site de compartilhamento de texto Pastebin.

A ação de vazamento foi uma reação a denúncias de comportamento abusivo da C&A contra candidatos a vagas de emprego (link1 e link2). A ação tem conteúdo hacktivista evidenciado pela mensagem:

Para que não se possa abusar do poder é preciso que, pela disposição das coisas, o poder freie o poder.

O vazamento parece ser uma demonstração de que os planos de contingência da C&A não foram eficazes em conter novas ações ofensivas contra seus ativos.

Conte-nos mais sobre esse plano de contingência?

Fomos bonzinhos com o sistema de vcs, se surgir mais noticias desse tipo:

https://www.tecmundo.com.br/seguranca/133700-c-relatos-abuso-dados-candidatos-emprego.htm

Da proxima vez iremos apagar os sistemas do mapa.

Segue acesso ao cluster e ao Middleware 😉

No minimo atualizem o kernel da proxima C&A.

Os dados do vazamento demonstram que os atacantes tiveram acesso a servidor da empresa C&A, evidenciam inúmeras senhas (p.ex. adminserver boot security) e mostram o conteúdo de diversos arquivos de configuração do sistema (p.ex. LDAP).

Os hackers J0shua e Sup3rm4n demonstram de forma recorrente elevada capacidade técnica, o que sugere que o grupo Fatal Error Crew permanece como um dos grupos brasileiros mais temidos.