Identificamos, em 02/09, vazamento de dados pessoais e institucionais da Polícia Militar do Estado de Goiás (PM/GO).

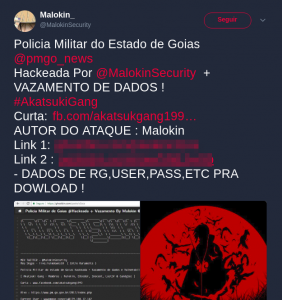

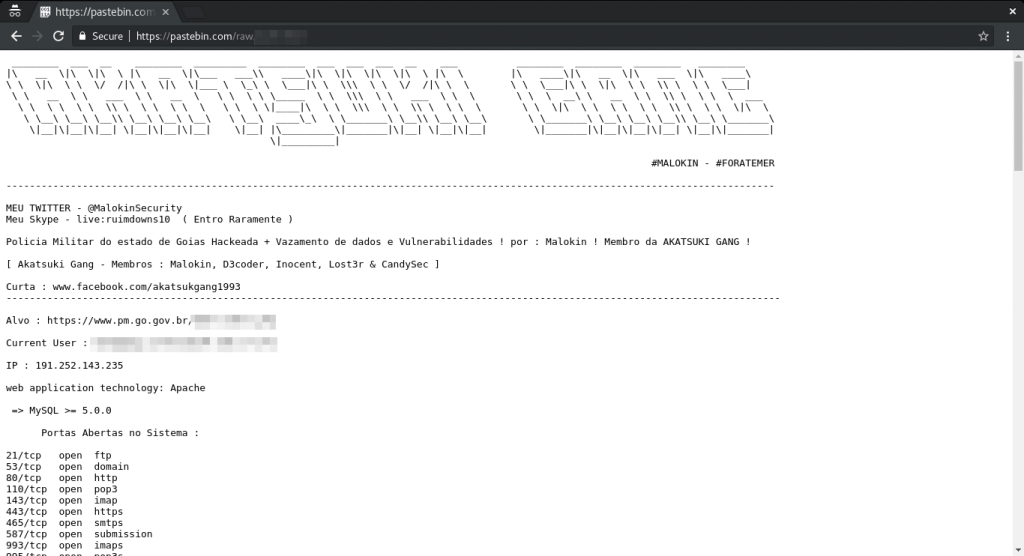

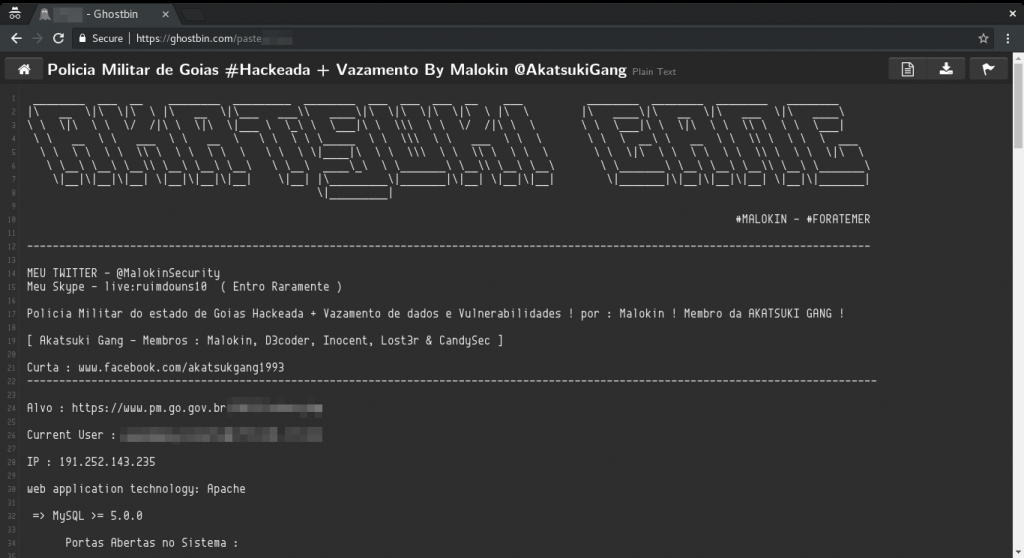

A invasão foi publicada pelo hacker Malokin, integrante do grupo Akatsuki Gang. Na publicação constam links para amostras do vazamento, além de descrição de vulnerabilidades SQLi e UFU (Unrestricted File Upload Vulnerability).

No corpo das publicações é possível observar uma mensagem com evidente conteúdo político-ideológico, que demonstra o caráter hacktivista para a ação:

SE NAO HÁ JUSTIÇA PARA O POVO, QUE NÃO AJA PAZ PARA O GOVERNO ! #FORATEMER e TODA SUA BANCADA !

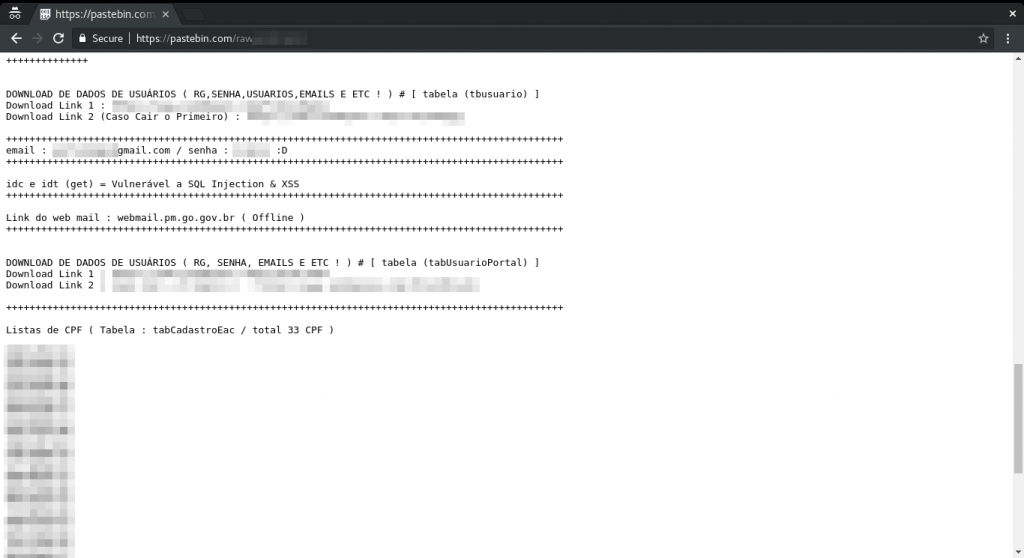

Os vazamentos incluem dados pessoais (RG, CPF, senhas, endereços de e-mail), além de configurações dos servidores atacados.

Vazamento – PMGO

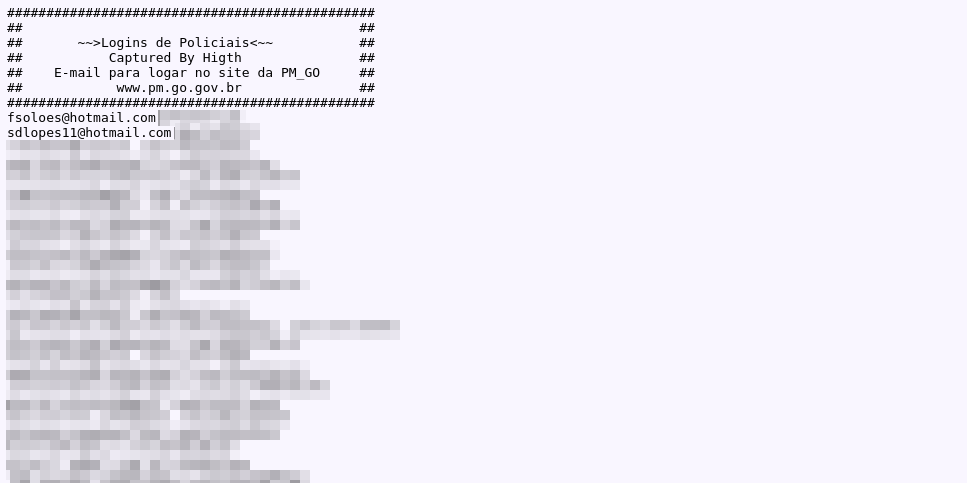

No conteúdo do vazamento de dados da PM/GO é possível observar usuário e senha (em claro) para acesso ao portal da instituição, vale destacar que o usuário é uma conta do provedor gratuito Gmail.

O grupo Akatsuki Gang e seu integrante Malokin são atores relativamente novos, mas com reiteradas publicações aqui no Lab. Suas ações incluem invasões, vazamentos de dados e desfigurações, em muitos casos com conteúdo hacktivista, o que sugere atenção ao grupo, pois demonstra capacidade ofensiva e motivação para conduzir campanhas contra alvos nacionais.

Histórico

Essa não é a primeira vez que a PM/GO é mencionada aqui no Lab, em 11 de junho de 2018, o hacker brasileiro ApacheFly publicou lista de nomes e CPF de sargentos da corporação.

Além disso, em meados de 2016, em três diferentes ocasiões, foram realizados vazamentos de credenciais de acesso ao portal da PM/GO.

São evidências que sugerem que esses ativos computacionais foram/estão comprometidos há muito tempo.