Identificamos vinte e três publicações em redes sociais e nos sites de compartilhamento de texto Hastebin e Pastebin veiculando dados de entidades públicas e privadas do Brasil e França.

As ações foram realizadas por LulzSec Argentina, Default, Nedlock, Iznaye / Blue Dragon, Prometheus (Chaos Computer Club), S1lv3r, p4r4d0x8 e DemonSad.

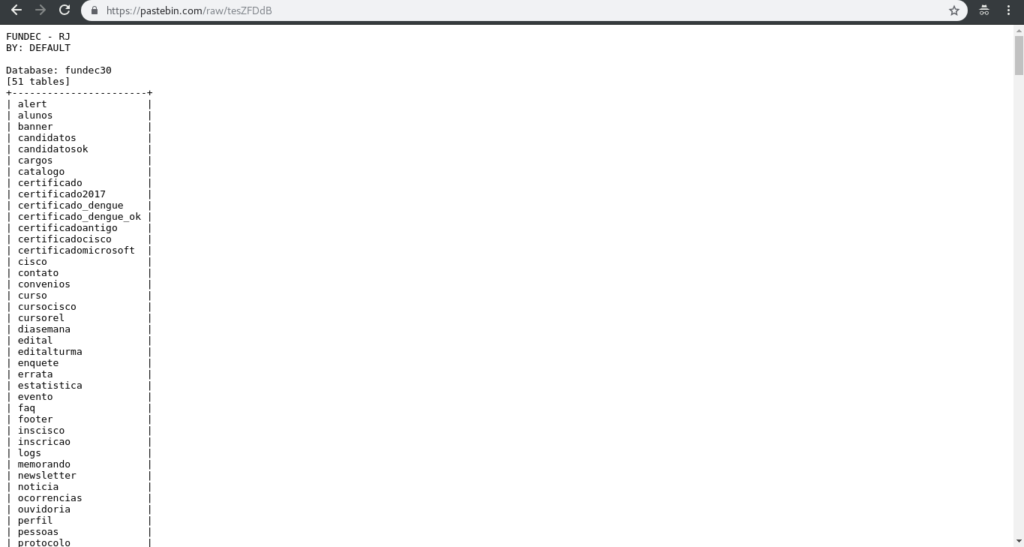

Default

O hacker identificado pela alcunha de Default publicou vazamento de dados da Fundação de Apoio à Escola Técnica, Ciência, Tecnologia, Esporte, Lazer, Cultura e Políticas Sociais de Duque de Caxias (Fundec/RJ).

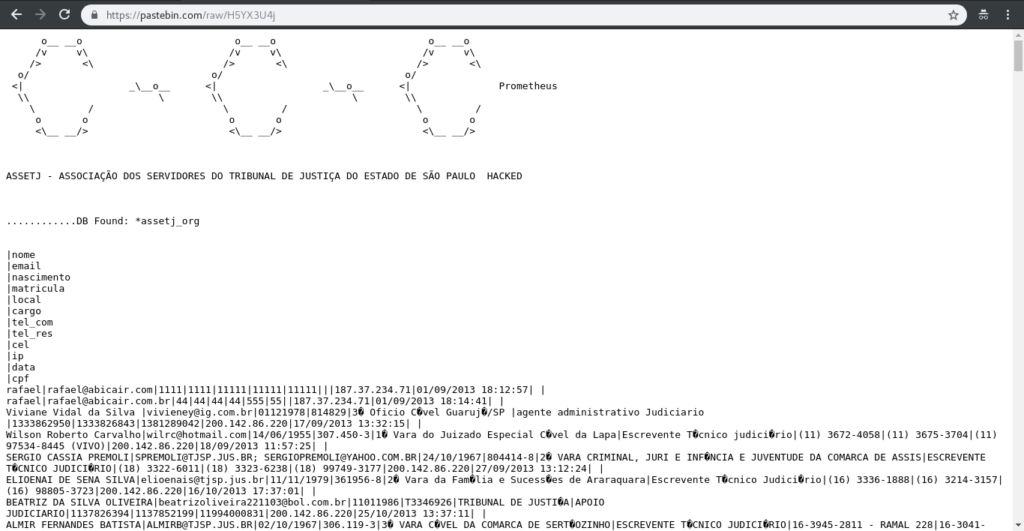

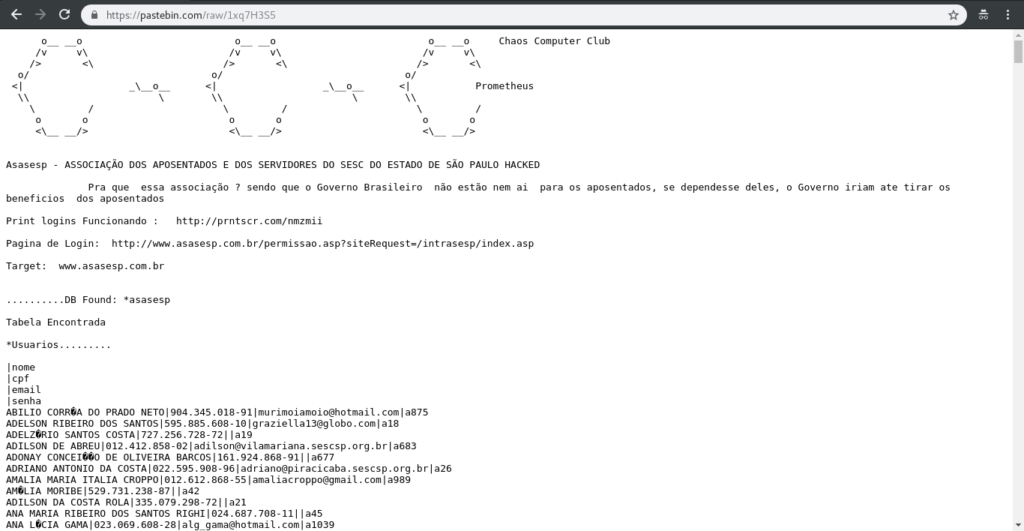

Prometheus (Chaos Computer Club)

O grupo Chaos Computer Club, pelo seu integrante Prometheus, continua suas atividades com vazamentos regulares. Dessa vez as vítimas foram a ASSETJ – Associação Dos Servidores do Tribunal de Justiça do Estado de São Paulo e Associação dos Aposentados e Servidores Do SESC do Estado de São Paulo (ASASESP).

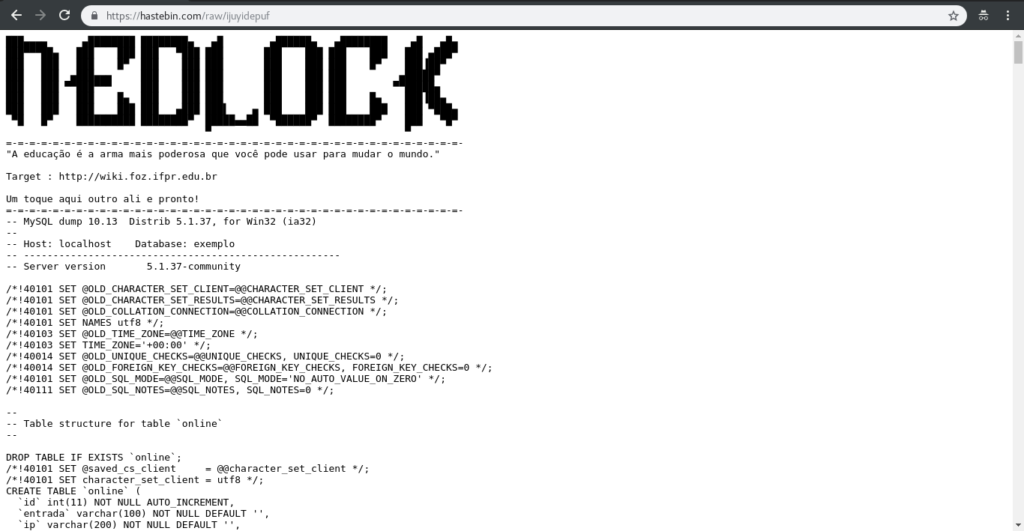

Nedlock

O atacante brasileiro Nedlock realizou vazamento de dados do Instituto Federal do Paraná, unidade Foz do Iguaçu.

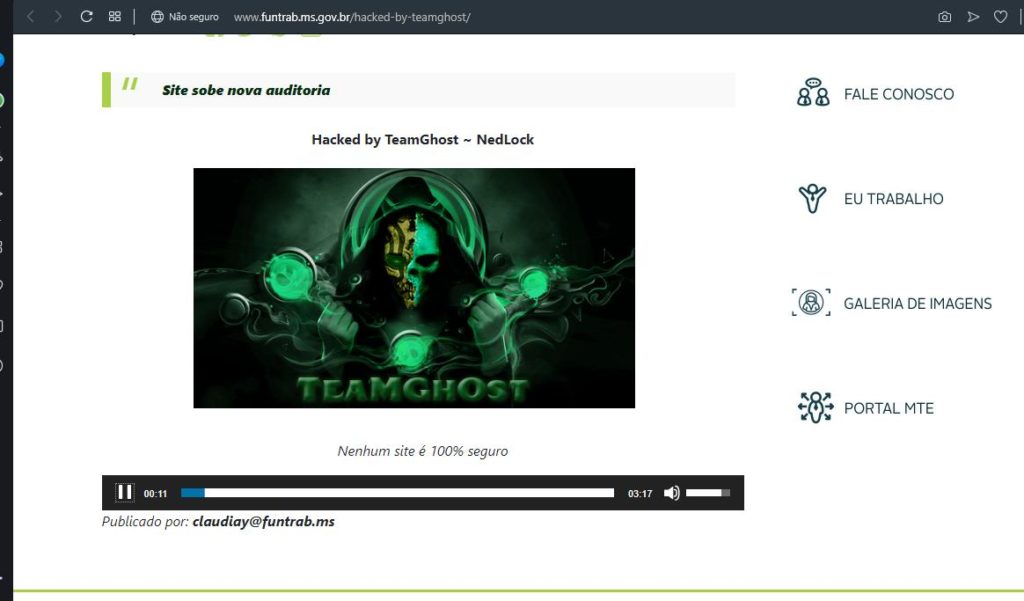

Além disso havia realizado desfiguração de página da Fundação do Trabalho do Mato Grosso do Sul.

n1ghtsec

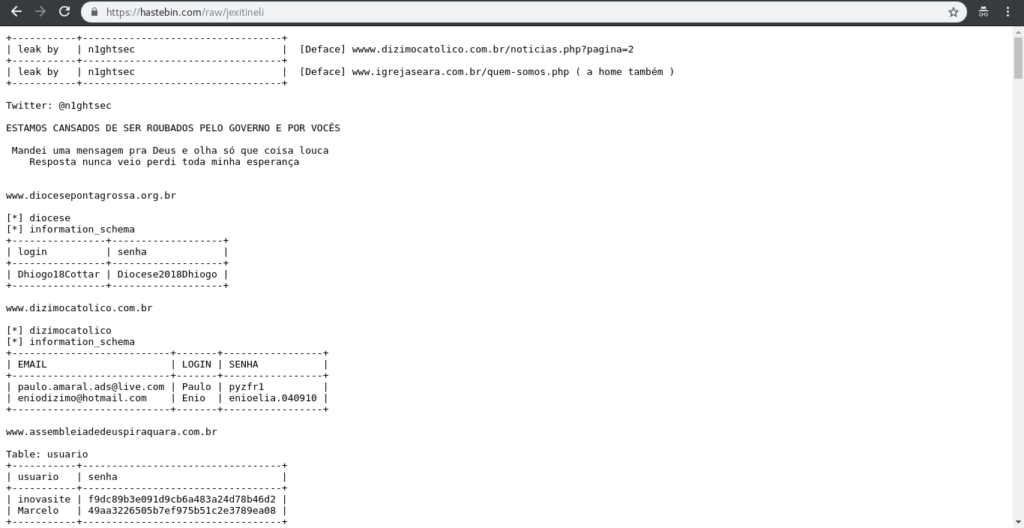

O atacante n1ghtsec impôs uma penitência a diversas páginas de conteúdo religioso.

-

#Deface

-

http://igrejaseara.com.br/quem-somos.php

-

http://dizimocatolico.com.br/noticias.php?pagina=2 …

-

-

#Leak

-

http://diocesepontagrossa.org.br

-

http://assembleiadedeuspiraquara.com.br

-

http://ipmanhuacu.com.br

-

http://usoedesuso.com.br

-

http://iajpv.com.br

-

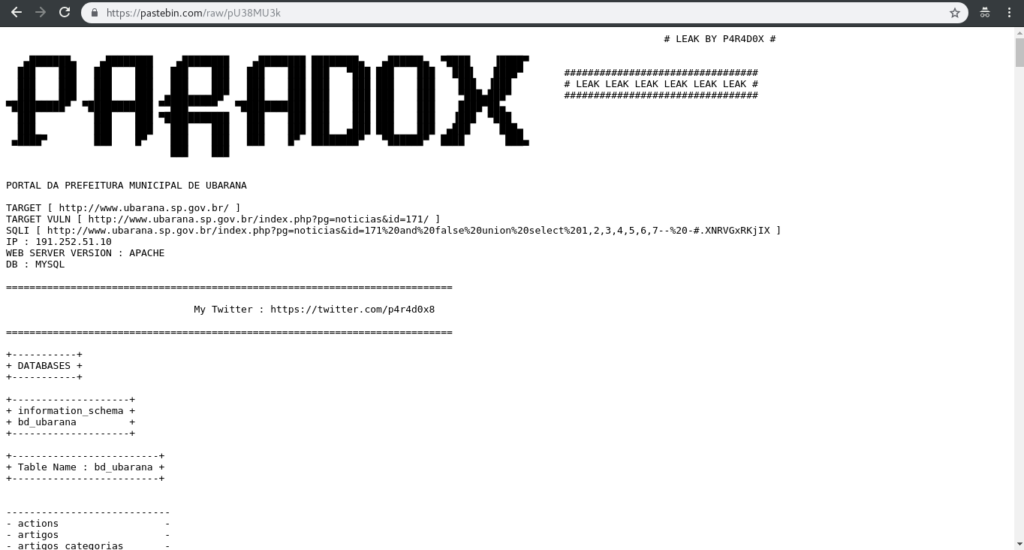

p4r4d0x8

O hacker p4r4d0x8 realizou ataques contra os municípios de Ubarana/SP e Ruropolis/PA. Em ambos os casos houve divulgação de credenciais de acesso das páginas alvejadas.

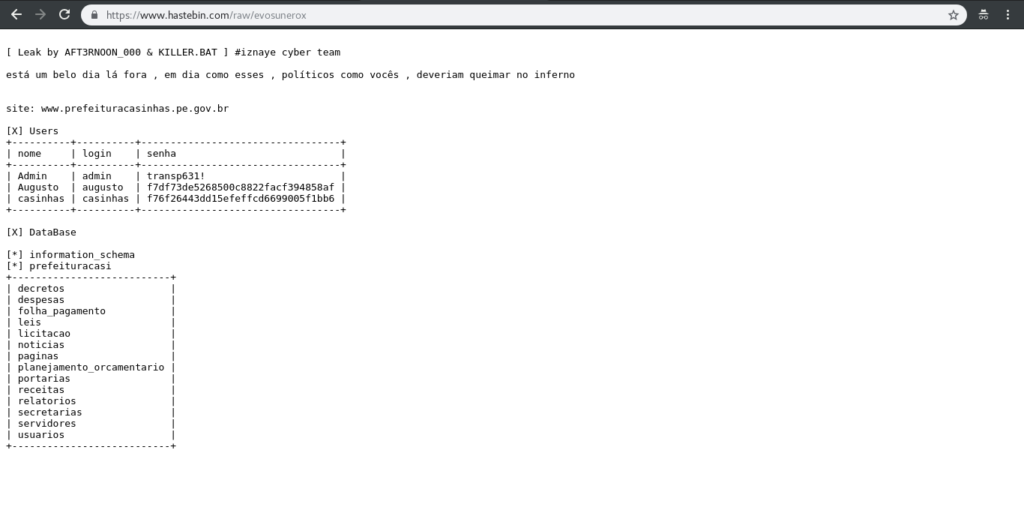

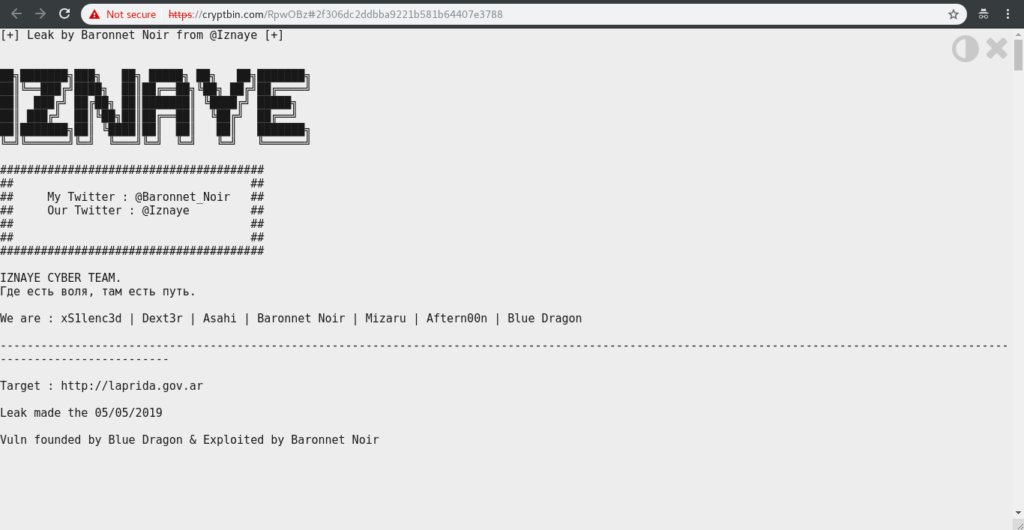

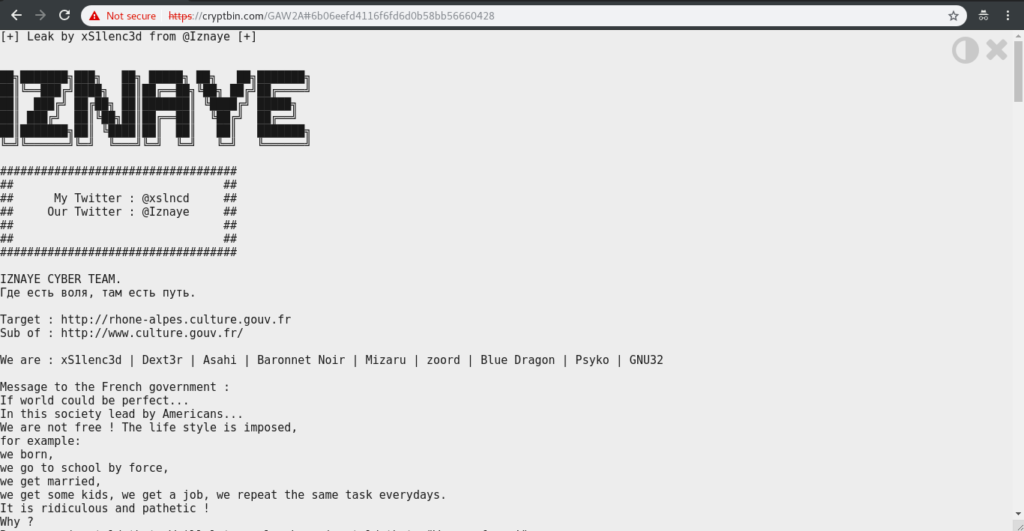

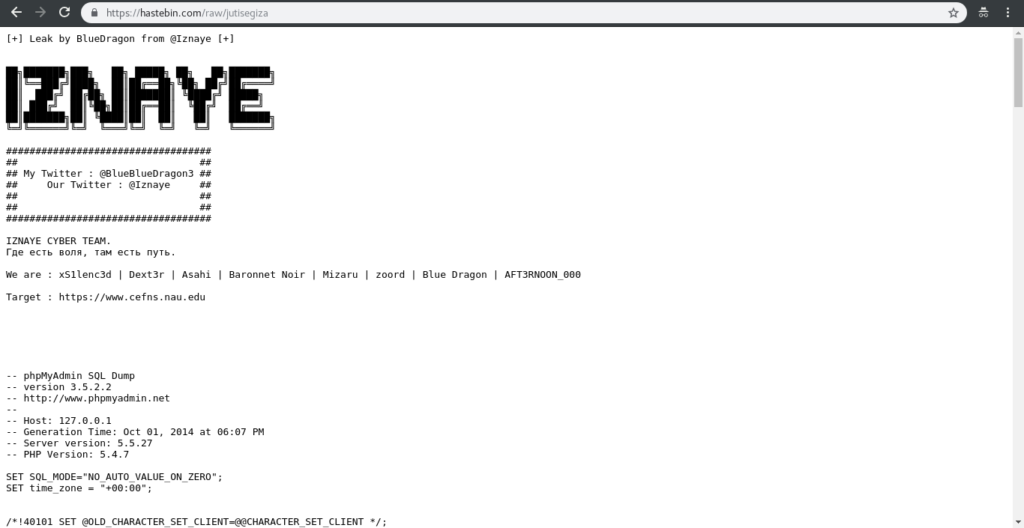

Iznaye | Blue Dragon

Novamente o grupo Iznaye formado por S1lenc3d, Iznaye / Blue Dragon e Afternoon000 realizaram uma sequência de ações de vazamento. Dentre os alvos empresas relacionadas a produção/comérico de armas de fogo, entidades públicas da França e Argentina,

- taurusarmas.com.br

- casadotiro.com.br

- azdeespadas.com.br

- itaipulandia.pr.gov.br

- rhone-alpes.culture.gouv.fr

- laprida.gov.ar

- icaroshop.it

- unapiquitos.edu.pe

- sorties-agglo-troyes.fr

- cefns.nau.edu

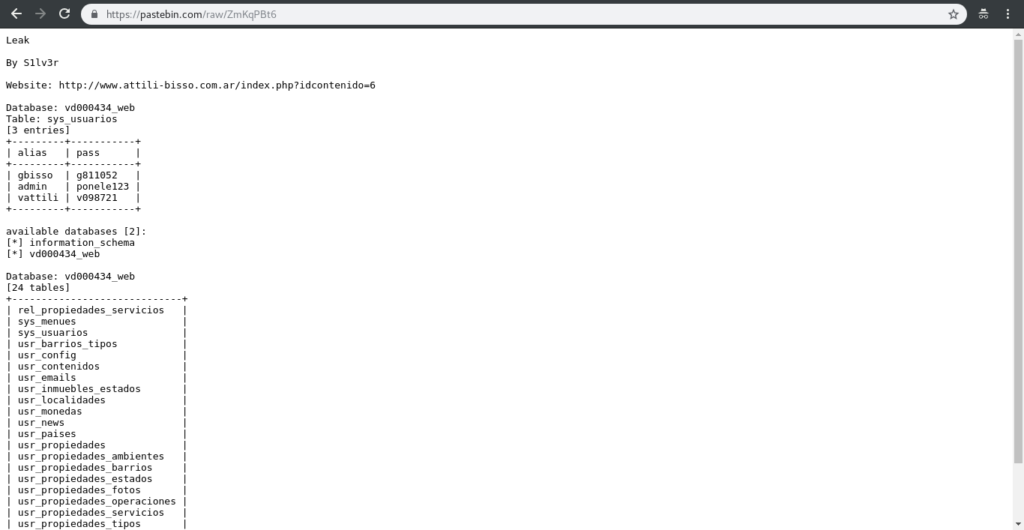

S1lv3r

O novo atacante denominado S1lv3r continua em atividade, dessa ver realizou ação contra empresa argentina attili-bisso.com.

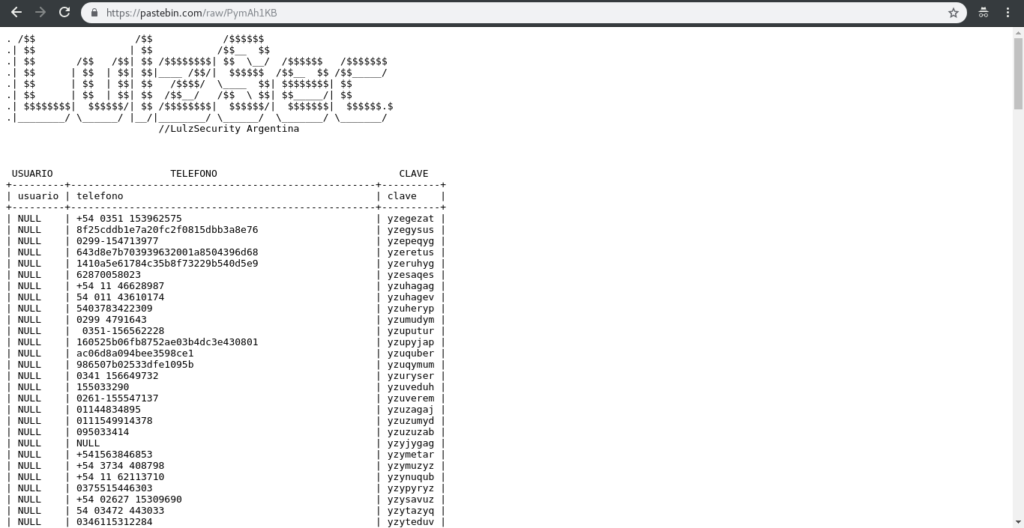

LulzSec Argentina

O grupo LulzSec Argentina permance em atividada, nessa semana foi registrada ação contra página de categoria automobilística TC2000.

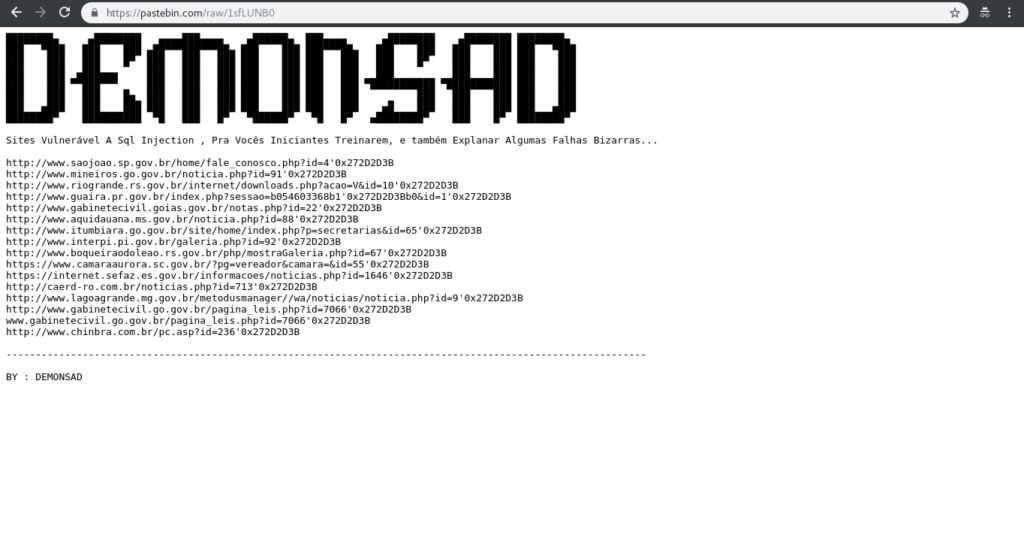

DemonSad

Por fim, DemonSad, integrante do NewSec, publicou lista de páginas gov.br que estariam suscetíveis a exploração de SQLi. Algumas das páginas divulgadas já tinham sido alvo de ataques por outros grupos previamente.