Identificamos onze publicações em redes sociais e nos sites de compartilhamento de texto Pastebin veiculando dados de entidades públicas e privadas do Brasil, Filipinas, Indonésia e Letônia.

As ações foram realizadas por Kamiluz e DemonSad (NewSec), S1lv3r, Dr3iz, Dark Alucard, MexicanHackers e h4ckzu5.

Dr3iz

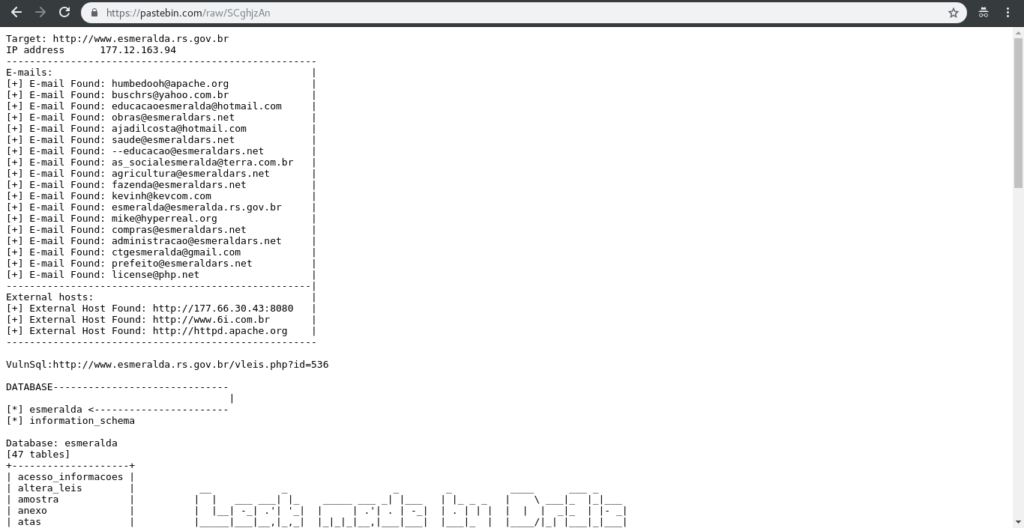

O grupo/atacante Dr3iz apresentou vazamento de dados contra o Município de Esmeralda (Rio Grande do Sul).

Kamiluz

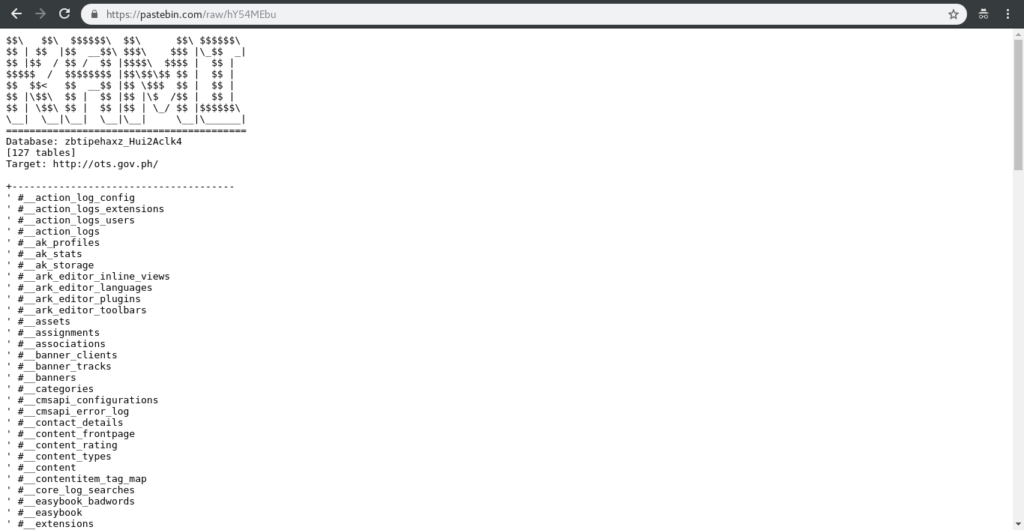

O atacante Kamiluz, integrante do grupo NewSec, publicou um vazamento de dados do município de Lindoeste/PR e contra o Office for Transportation Security (Filipinas).

S1lv3r

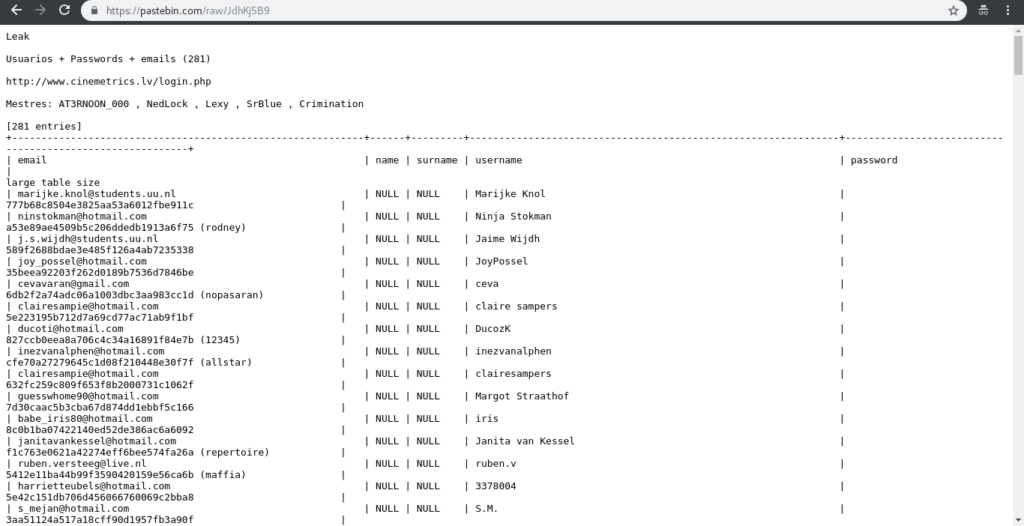

O atacante chamado S1lv3r realzou um vazamento de dados contra o portal Cinemetrics.

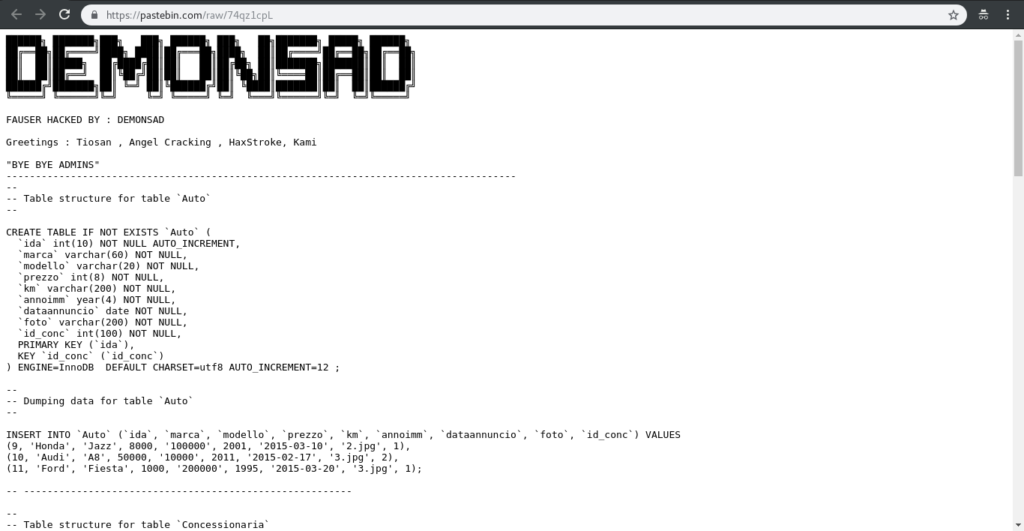

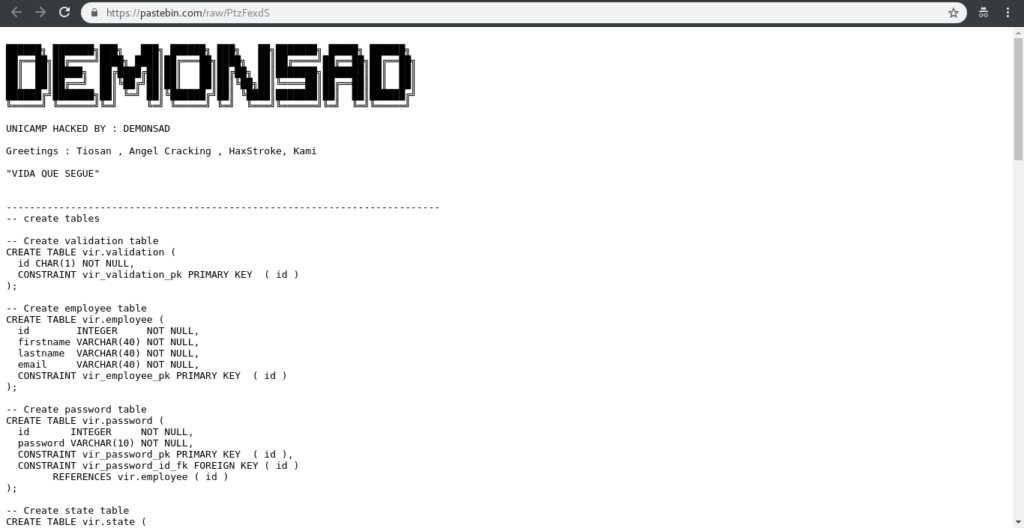

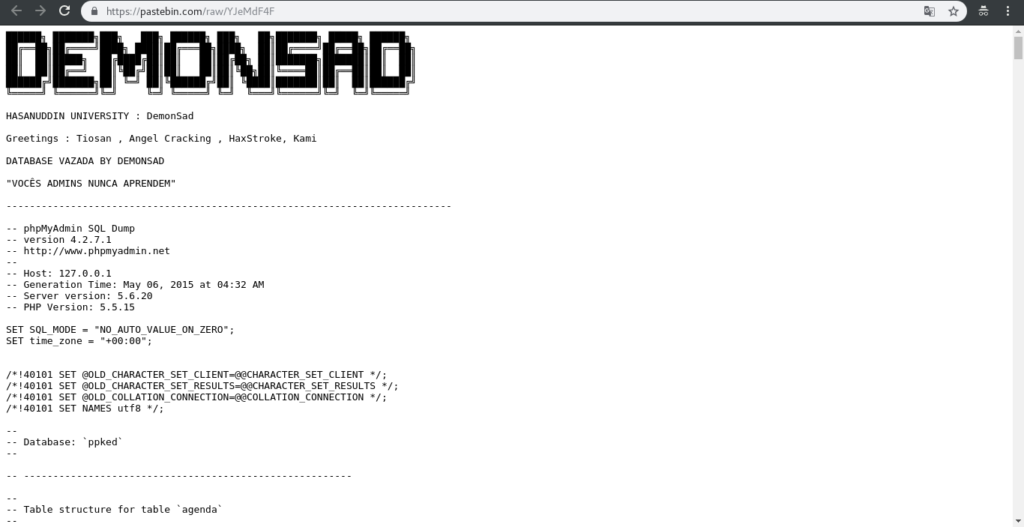

DemonSad

O atacante DemonSad, integrante do NewSec, divulgou sequência de vazamento de dados contra entidade privada (Fauser), a Unicamp e a Universidade de Hasauddin (Indonésia).

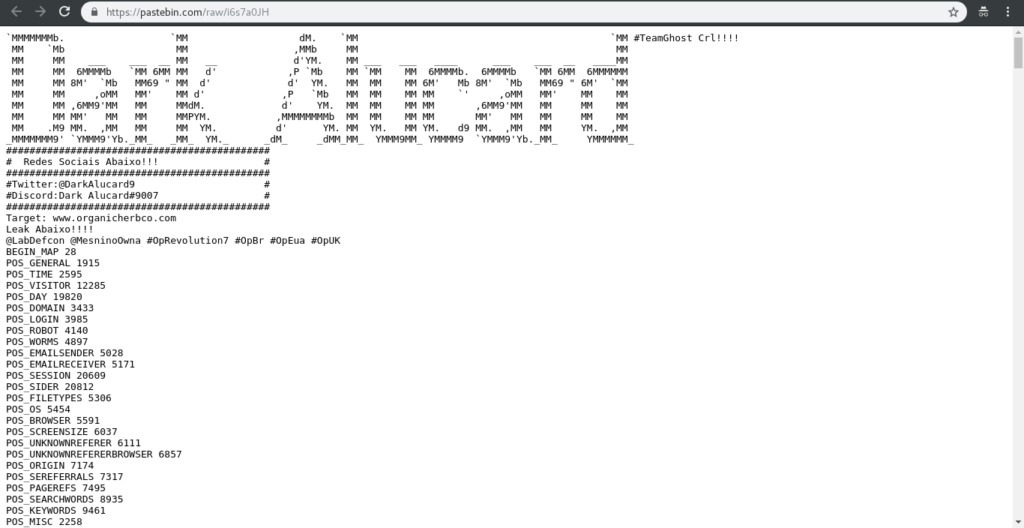

Dark Alucard

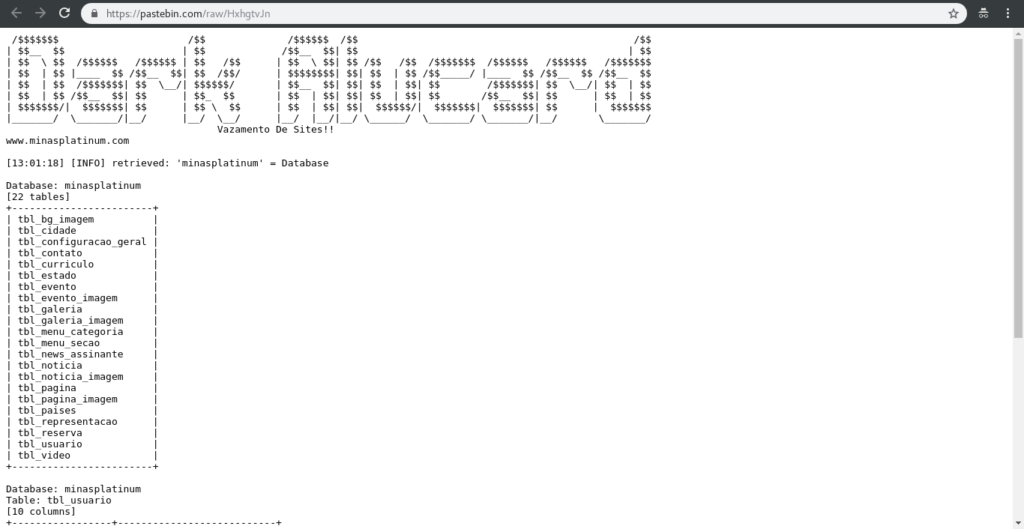

O atacante Dark Alucard divulgou novo vazamento de dados, dessa vez contra duas empresas privadas brasileiras.

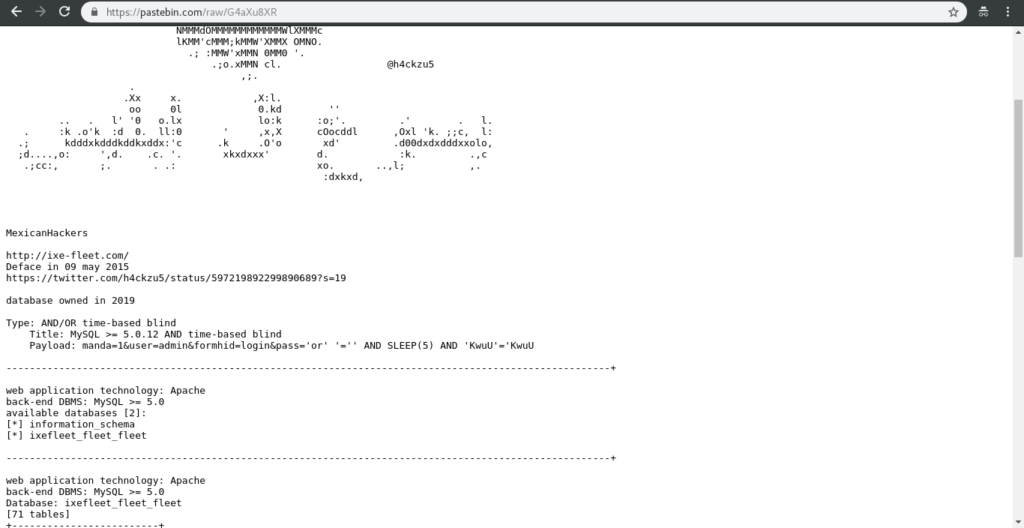

MexicanHackers e h4ckzu5

O grupo MexicanHackers e h4ckzu5 realizaram vazamento de dados da entidade privada ixe-fleet.com, similar ao caso anterior do grupo financeiro Banorte.

Outros

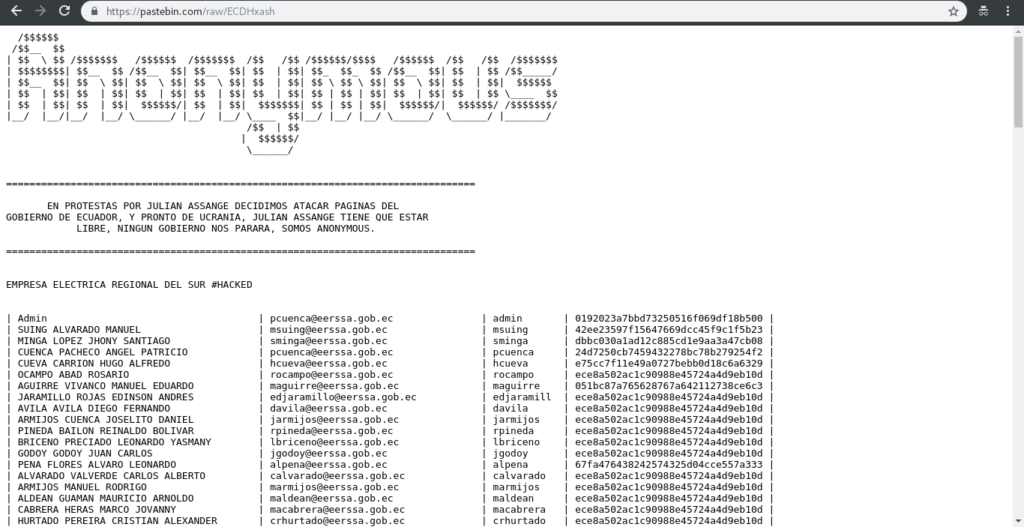

Por fim, foi identificado um vazamento de dados de autoria não atribuída, mas com vinculação a #OpAssange contra a Empresa Eléctrica Regional del Sur (Equador). Esse é o segundo vazamento vinculado a essa empresa no contexto da #OpAssange.