Já relatamos aqui no Lab casos de phishings em diferentes entidades públicas, algumas com registros reiterados (Sorria, tem pescaria na Bahia, a saga continua, fisherei, phishing 2.0, phishing BNDES, phishing BNDES2 e Espírito Santo).

Identificamos novo caso de phishing contra município de Vitória do Xingu, no estado do Pará, hospedado na URL http://vitoriadoxingu.pa.gov.br/components/com_users/samijinkor.php.

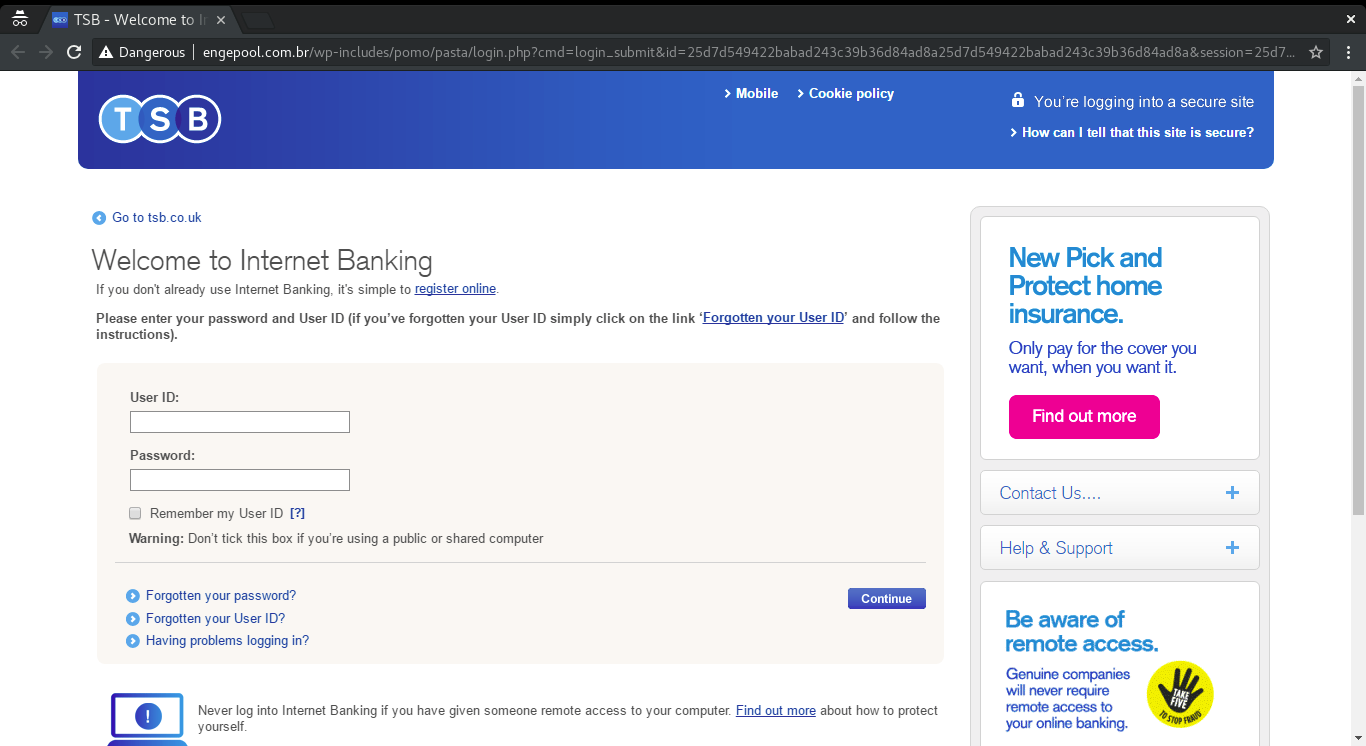

Como é possível observar a página se refere ao TSB Bank, instituição financeira britânica, com o objetivo de obter credenciais de acesso ao seu internet banking.

Ao executar o comando:

wget -qO- http://vitoriadoxingu.pa.gov.br/components/com_users/samijinkor.php

Obtém-se o seguinte código fonte.

<script>

var isOpera = (!!window.opr && !!opr.addons) || !!window.opera || navigator.userAgent.indexOf(' OPR/') >= 0;

var isChrome = !!window.chrome && !!window.chrome.webstore;

var isFirefox = typeof InstallTrigger !== 'undefined';

var isSafari = Object.prototype.toString.call(window.HTMLElement).indexOf('Constructor') > 0;

var isMobile = function detectmob() {if(window.innerWidth <= 800 && window.innerHeight <= 600) {return true;} else {return false;}};

if(isChrome || isOpera || isFirefox || isSafari || isMobile == 'true'){window.location='redirt.php';}else{document.write('<h2>This browser is not supported!<br><small>Please use a different broswer.</small></h2>');}

</script>

O código acima testa o navegador do usuário e somente autoriza o acesso no caso de navegadores notórios (Chrome, FireFox, Opera, Safari) e com resolução de tela superior ou igual a 800×600.

Uma vez presentes os requisitos de navegador e de resolução de tela, o código acima redireciona o usuário para a página redirt.php, que em seguida redireciona para http://engepool.com.br/wp-includes/pomo/pasta/, que, de fato, é quem hospeda o phishing.

Observação

O histórico sobre o domínio vitoriadoxingu.pa.gov.br, identificou uma desfiguração de página praticada pelo hacker indonésio Santi Boy, em novembro de 2017.