Identificamos novas publicações que divulgam uma ferramenta do grupo iraniano conhecido como APT34 / OilRig.

O APT34 / OilRig é grupo hacker vinculado ao Ministério de Inteligência do Irã, também conhecido como VAJA (وِزارَتِ اِطّلاعات جُمهوریِ اِسلامیِ ایران Vezarat-e Ettela’at Jomhuri-ye Eslami-ye Iran). Dentre as campanhas associadas ao APT34 / OilRig estão inúmeros ataques contra alvos no Oriente Médio (link, link, link).

Os vazamentos são atribuídos a dissidentes do grupo de hackers iranianos, identificados como Lab Dookhtegan. A justificativa para ação veio novamente indicada na publicação:

We are exposing today another cyber tool (Jason) being abused by the bastard Iranian Ministry of Intelligence for hacking emails and stealing information. We thank our suffering compatriots for their cooperation with no hesitation.

Algumas das ferramentas refenciadas anteriormente foram objeto de matéria aqui no Lab: PoisonFrog, Glimpse e BondUpdater.

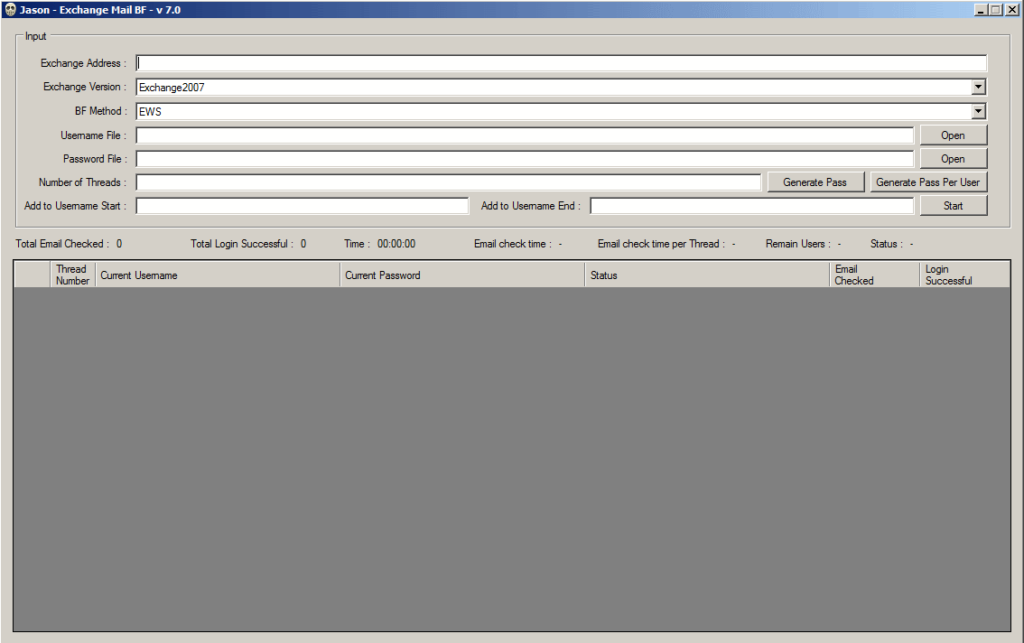

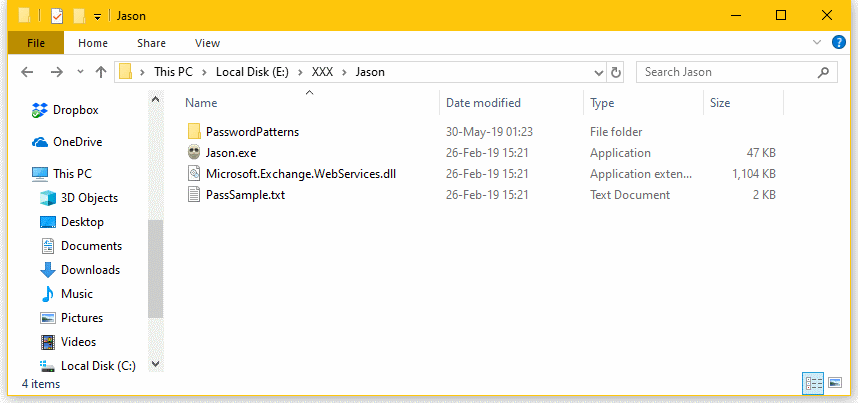

Jason é uma ferramenta que possui interface para usuário que realiza ataques de força bruta contra servidores de correio eletrônico Microsoft Exchange. A ferramenta parece ter sido compilada em 2015, o que significaria dizer que se é do APT34 / OilRig foi utilizada durante um bom tempo contra alvos reais.

O fato de possuir uma interface gráfica para usuário suscita a pergunta: seria ela utilizada por pessoas com menor conehcimento técnico? O grupo teria quantidade de integrantes para delegar a tarefa de execução de ataques para equipes distintas dos desenvolvedores?

As reiteradas evidências sugerem que os vazamentos do APT34/OilRig são uma operação conduzida por um agente externo, aos moldes do Shadow Brokers, ou seja, uma operação de vazamento seletivo realizada como parte de uma operação psicológica e não um vazamento interno do grupo iraniano.