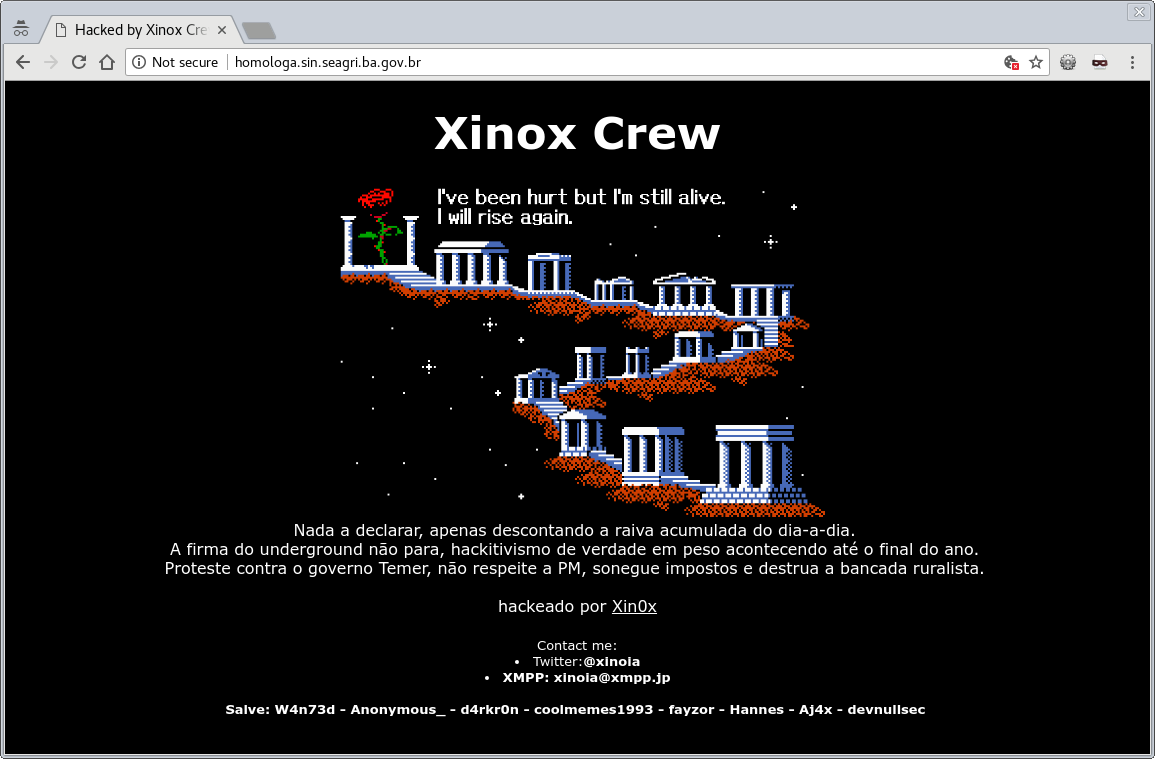

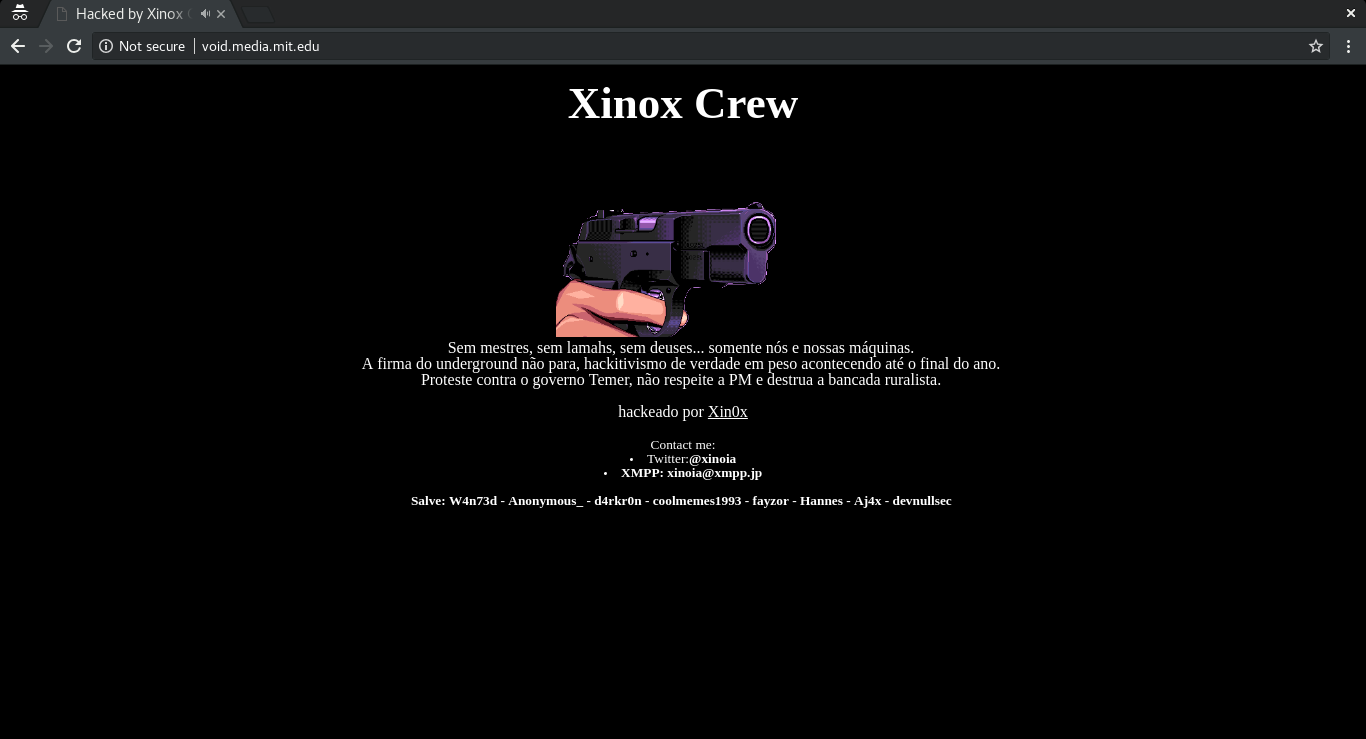

O Hacker Xin0x desfigurou na madrugada de hoje (04/05) pelo menos dois domínios do Governo da Bahia.

As vítimas foram a Secretaria da Agricultura, Pecuária, Irrigação, Pesca e Agricultura – Seagri – e a Revista Baiana de Saúde Pública – RBSP.

URLs desfiguradas:

http://homologa.sin.seagri.ba.gov.br

http://homologa4.rbsp.sesab.ba.gov.br

O ataque pode ser classificado como hacktivista, devido ao tom político da mensagem veiculada. Além disso, ele promete novos ataques:

…Nada a declarar, apenas descontando a raiva acumulada