Essa não é a primeira vez que o Parque Tecnológico de Itaipu (PTI) é objeto de artigo aqui no Lab. Já falamos sobre evidências de mineração de criptomoedas e de cadastro de IP do PTI em Blacklist por ser origem de tráfego malicioso, inclusive por ataque de força bruta contra servidores SSH (em Itaipu e os Bots: a odisseia continua).

Nossa experiência tem demonstrado que esse tipo de tráfego normalmente é gerado mais devido a presença de bots maliciosos dentro da rede. Eles podem ser origem de spams, varreduras, ataques de negação de serviço, tentativas de invasão, mineração de criptomoedas, entre outras atividades maliciosas. Esse comportamento não convencional dos bots provocam a listagem das redes hospedeiras em diversas blacklists na internet.

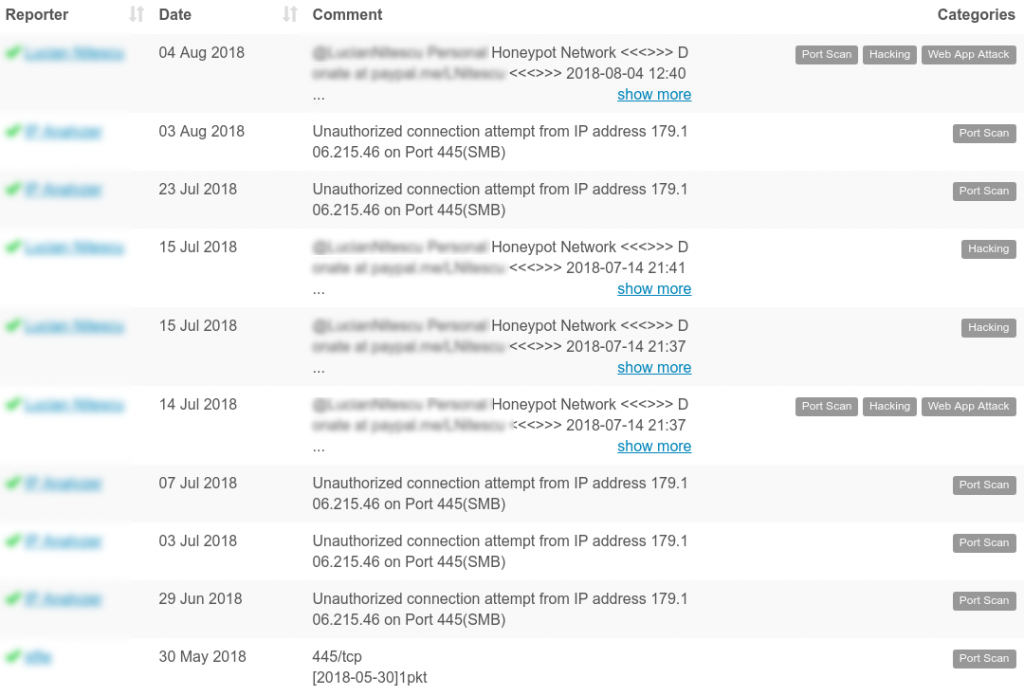

E isso foi exatamente o que aconteceu novamente com o PTI. Identificamos que os endereços IPs 179.106.220.50, 179.106.202.17 e 179.106.215.46 (todos vinculados ao Sistema Autônomo AS263083 – Fundação Parque Tecnológico de Itaipu) foram cadastrados em mais de uma blacklist por serem origem de varreduras e ataques contra honeypots e serviços na porta 445, que é a porta padrão do protocolo SMB (Server Message Block), muito conhecido por disponibilizar, entre outras coisas, o compartilhamento de arquivos em redes Windows.

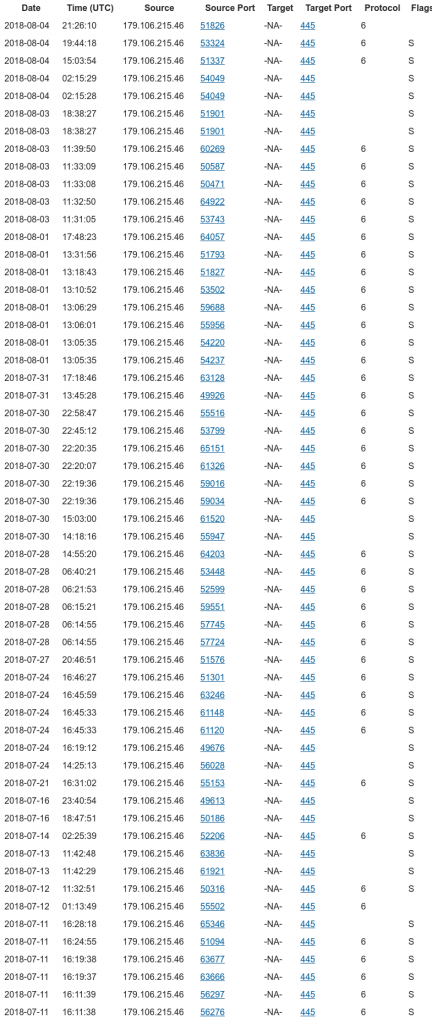

Detalhes do IP 179.106.215.46 contra um honeypot.