Identificamos, em 30/09, publicação no site de compartilhamento de texto Ghostbin contendo vazamento de dados do Partido Socialista Brasileiro do Rio Grande do Sul – PSB/RS.

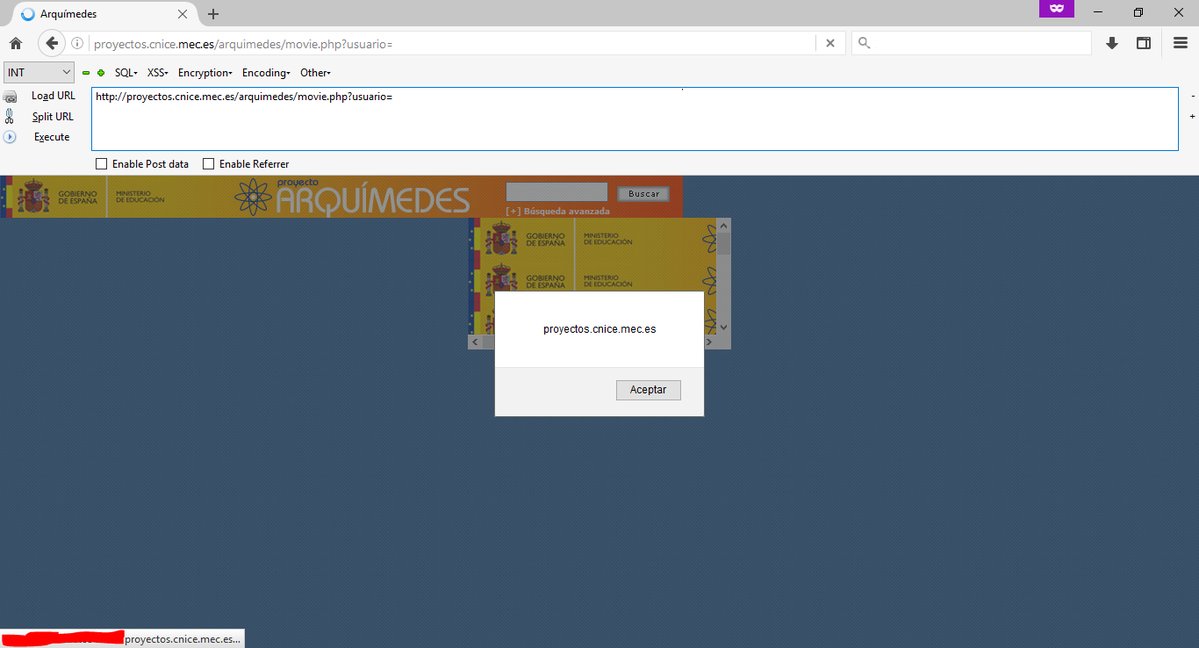

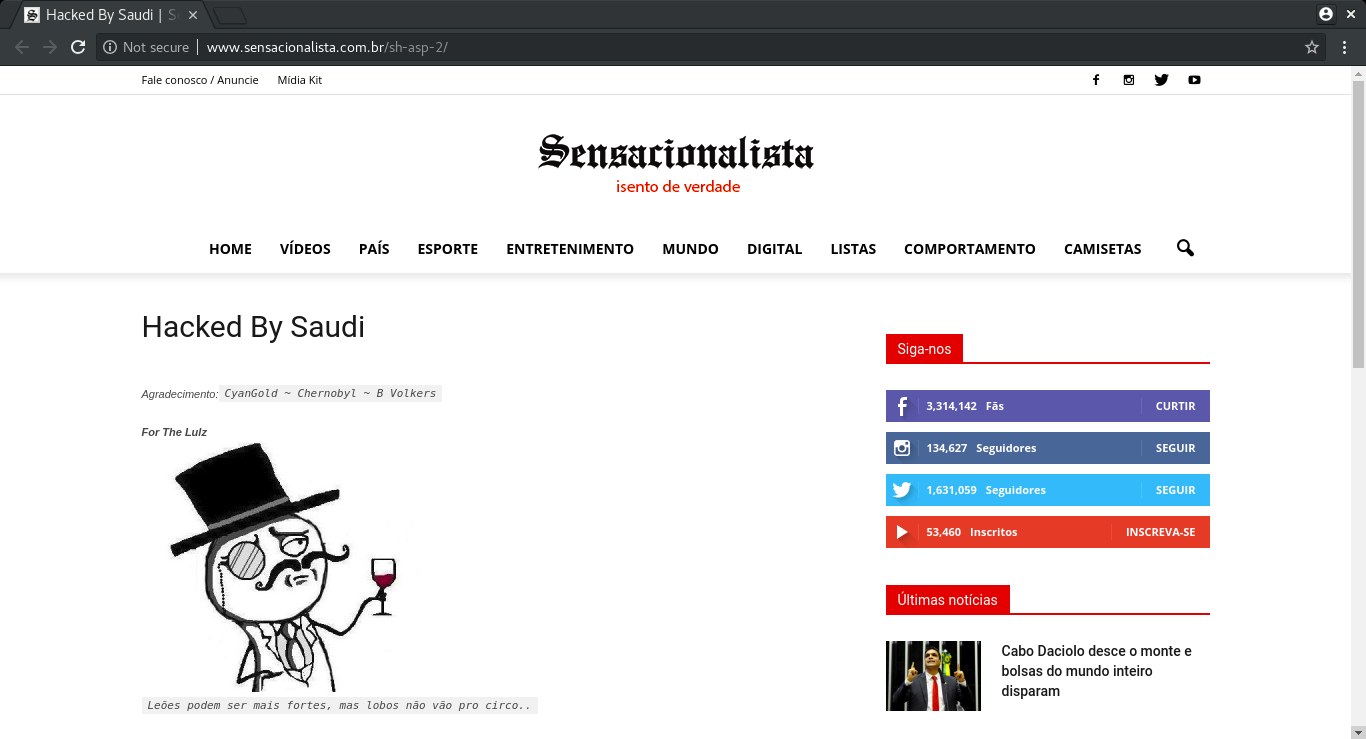

Além de vazar os dados, o hacktivista também desfigurou o site do partido. URL desfigurada: http://www.psbrs.org/calendario?visualiza_evento=true&id_evt=39

A desfiguração veio acompanhada de manifesto político-ideológica contra o governo:

Meu medo é começar a andar a pé, e o governo aumentar o preço do chinelo. o.O

O vazamento inclui nomes de tabelas da

…