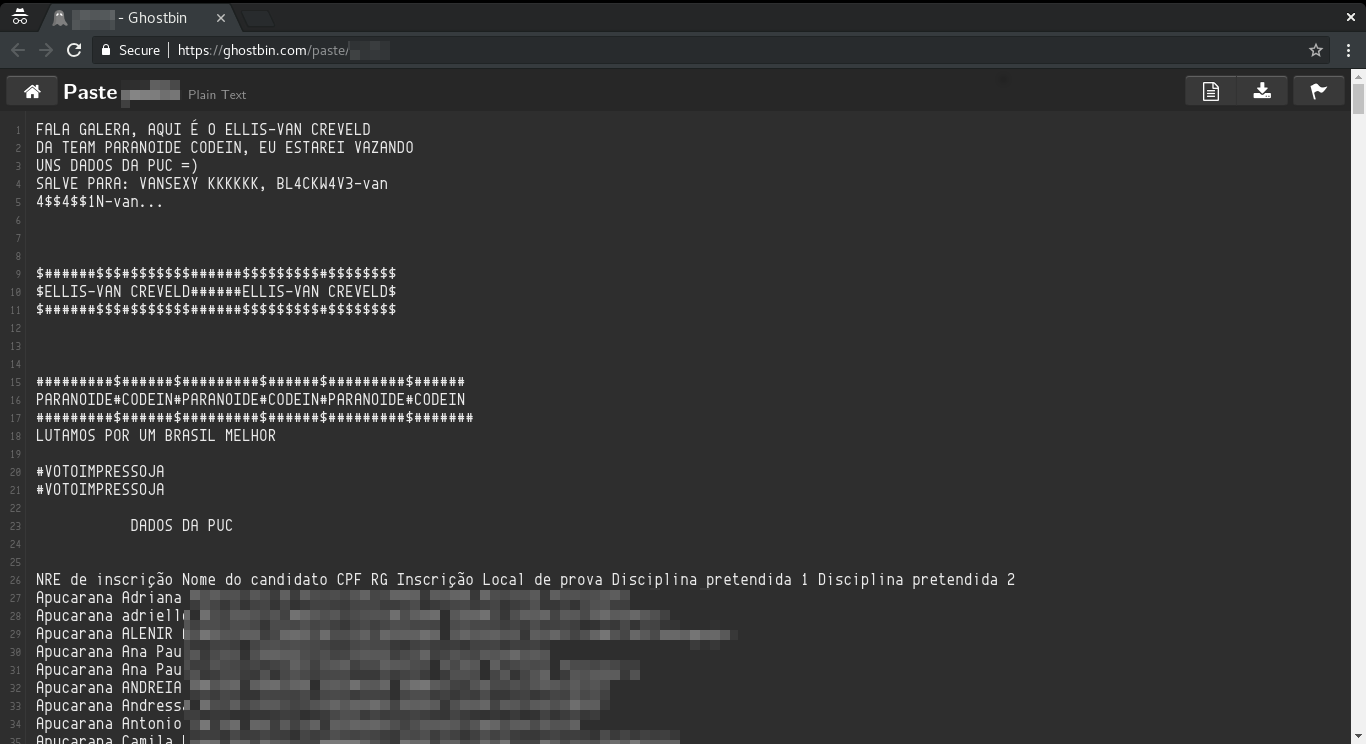

Identificamos vazamento (18/06) que parece veicular dados pessoais de candidatos ao vestibular da Pontifícia Universidade Católica do Paraná (PUC/PR).

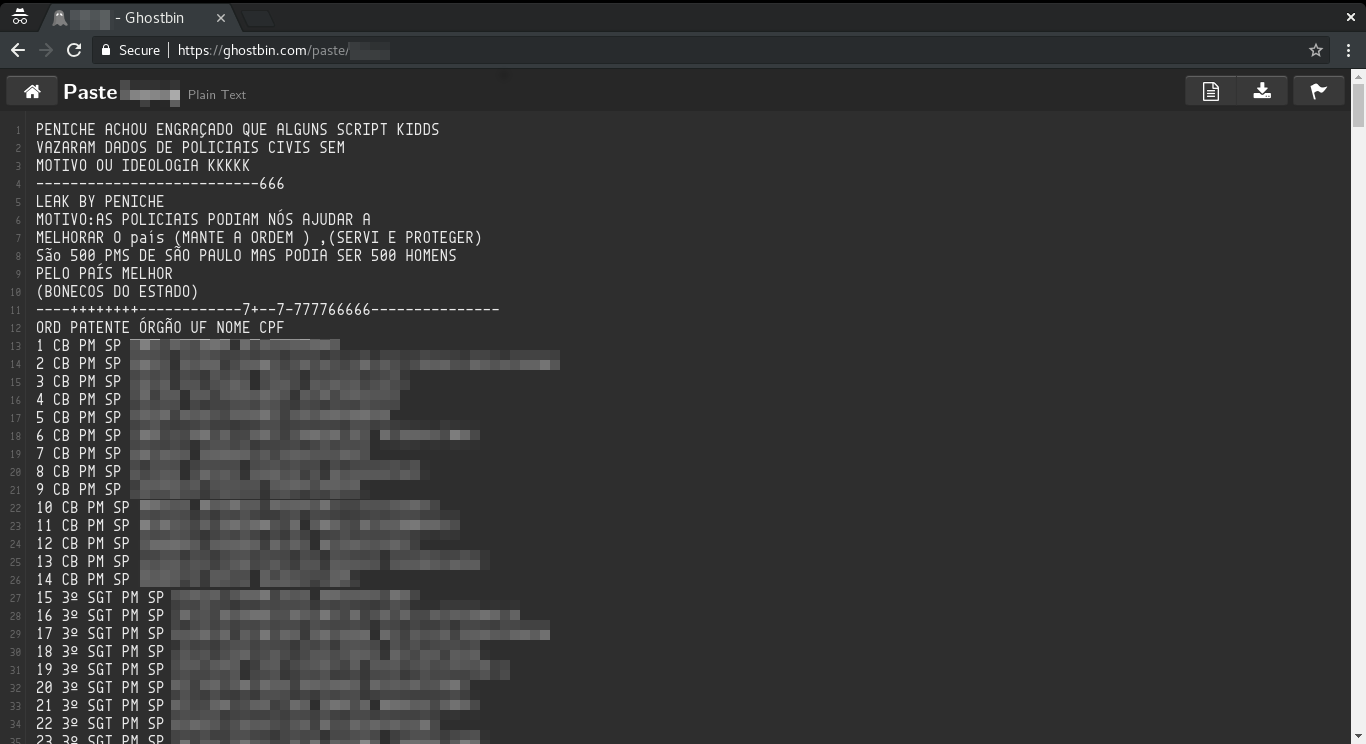

O vazamento foi publicado pelo hacker Ellis Van Creveld, vinculado ao grupo brasileiro Pranoide Codein. A publicação ocorreu no site de compartilhamento de texto Ghostbin e inclui menção a #VotoImpressoJá, o que sugere que a ação tem caráter hacktivista.

O vazamento inclui dados de mais de 800 candidatos ao vestibular da PUC/PR, incluindo nome completo, CPF, RG e local da prova.

O

…