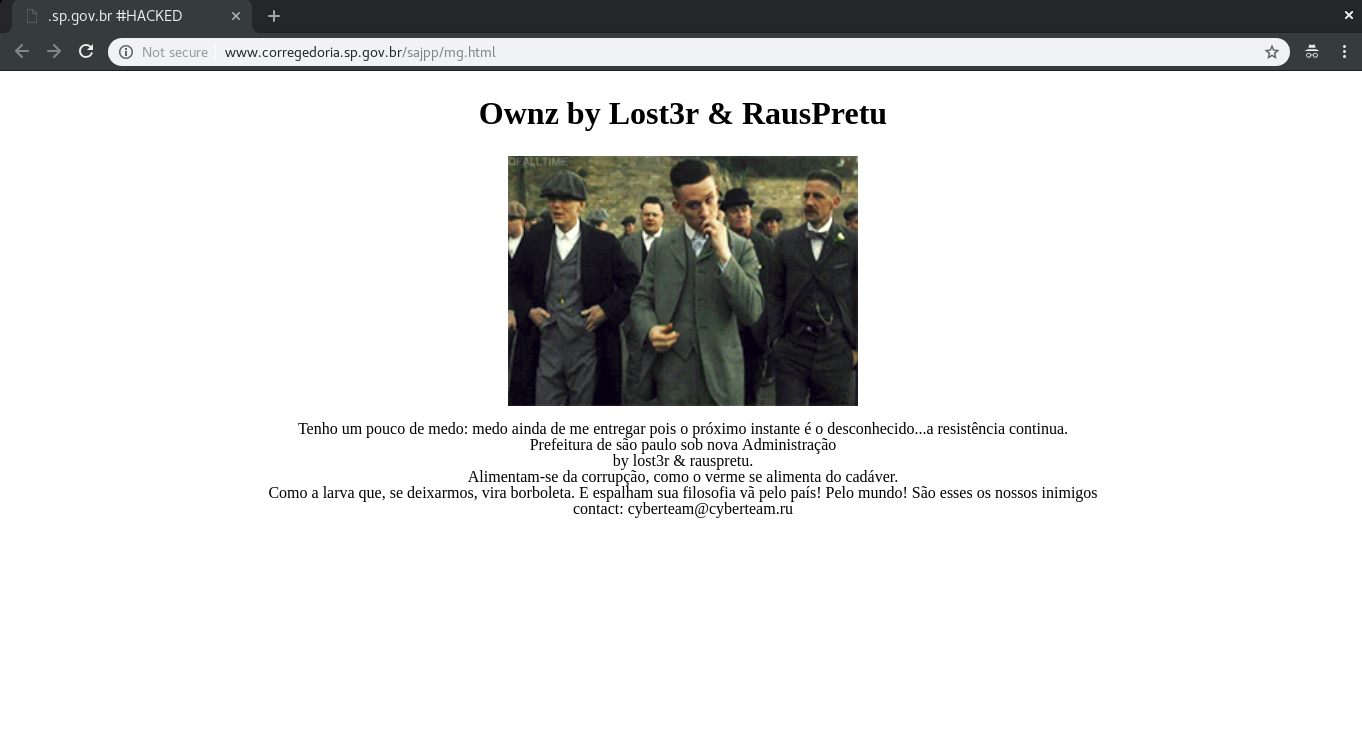

Identificamos nove publicações em redes sociais e nos sites de compartilhamento de texto Ghostbin e Pastebin veiculando dados do Município de Aquidauana/MS, de São João/SP, do Gabinete Civil do Estado de Goiás, da Universidade Federal de Minas Gerais (UFMG), da Universidade Federal de São Carlos (UFSCar), da Universidade de Valladolid (Espanha), da UniMinuto (Colômbia) e da empresa brasileira Onspace/Spacemail.

As ações foram realizadas por Backbone Squad, TakenDownRoot e KelvinSecTeam, atores que reiteradamente praticam vazamentos de dados

…