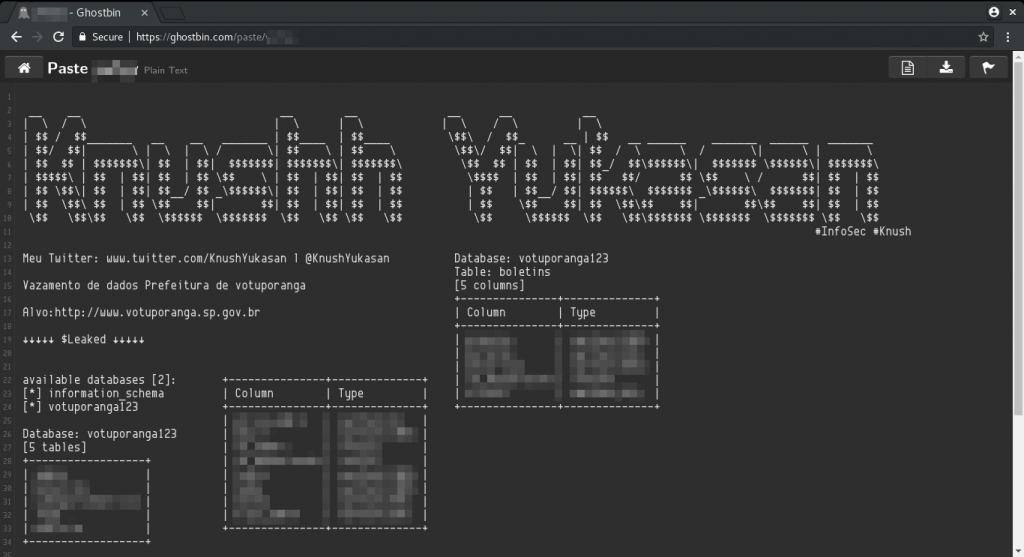

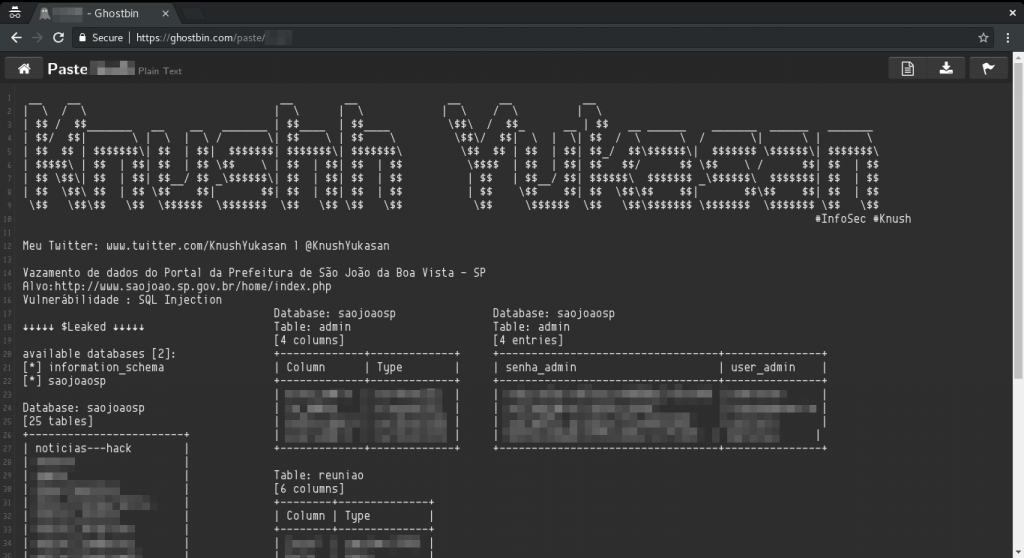

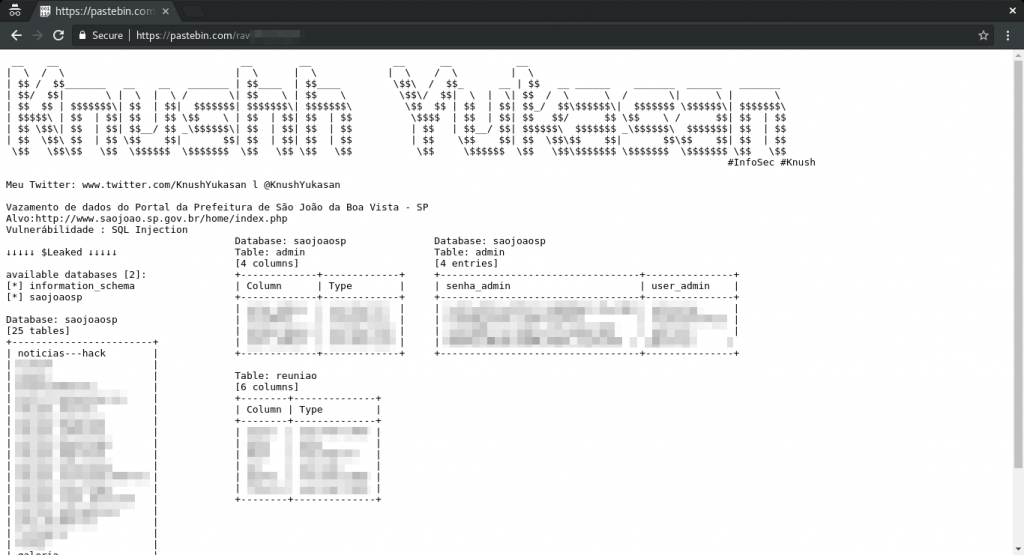

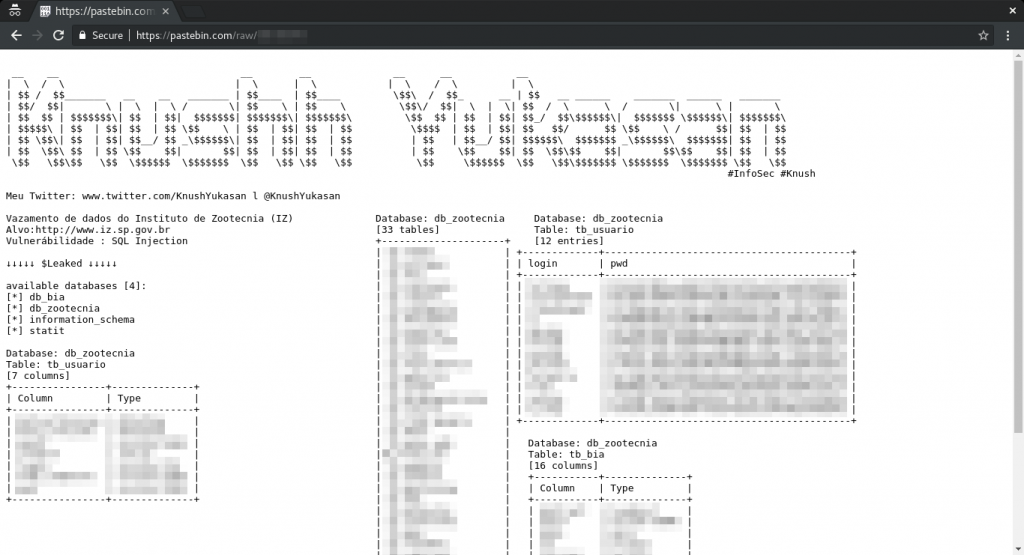

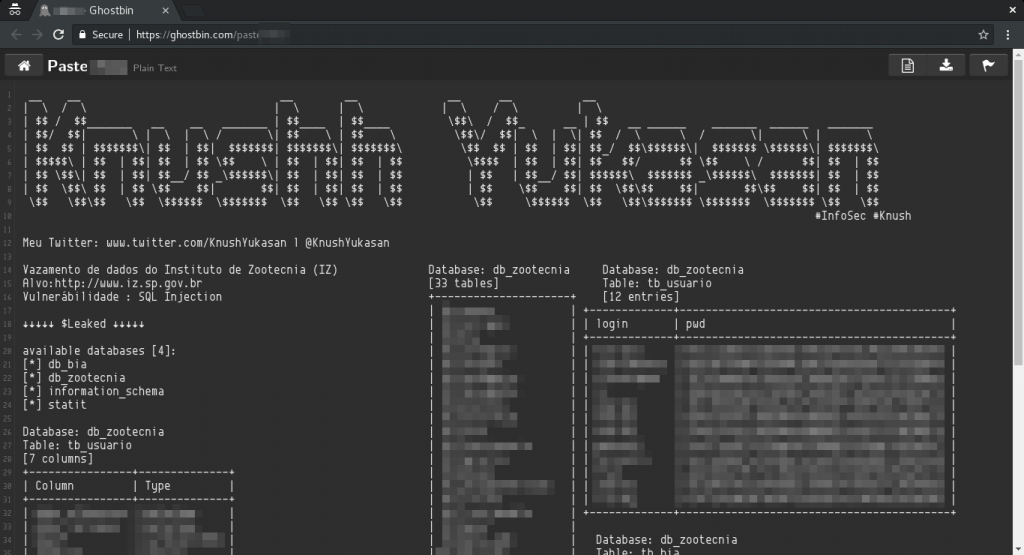

Identificamos, em 19/09, sequência de publicações nos sites de compartilhamento de texto Ghostbin e Pastebin contendo três vazamento de dados: município de Votuporanga/SP, município de São João/SP e do Instituto de Zootecnia do Estado de São Paulo.

A notável sequência de ações foi realizada pelo hacker brasileiro Knush Yukasan.

Os três vazamentos incluem nomes de tabelas da base de dados e o conteúdo da tabela admin com credenciais de acesso.

Vulnerabilidades

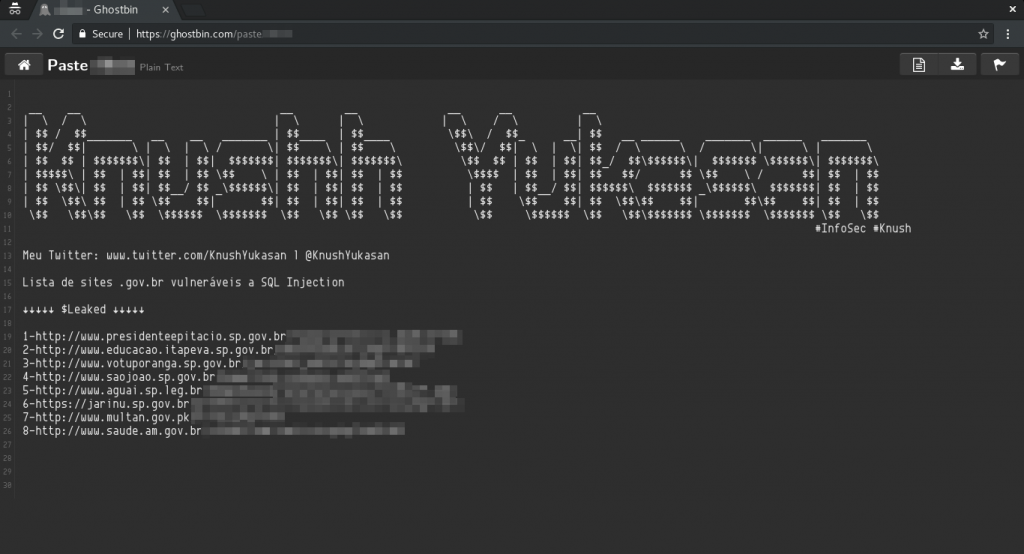

Em uma quarta publicação do hacker Knush Yukasan, foi divulgada uma lista com 8 páginas suscetíveis a injeção de SQL (SQLi).

Algumas delas já foram mencionadas aqui no Lab em outras publicações (multan.gov.pk – Link, educacao.itapeva.sp.gov.br – Link e saude.am.gov.br – Link), sendo que as demais incluem páginas de governo do Brasil e Paquistão.

- http://www.presidenteepitacio.sp.gov.br/

- http://www.educacao.itapeva.sp.gov.br/

- http://www.votuporanga.sp.gov.br/

- http://www.saojoao.sp.gov.br/

- http://www.aguai.sp.leg.br/

- https://jarinu.sp.gov.br/

- http://www.multan.gov.pk/

- http://www.saude.am.gov.br/

A publicação ocorreu no site de compartilhamento de código Ghostbin.