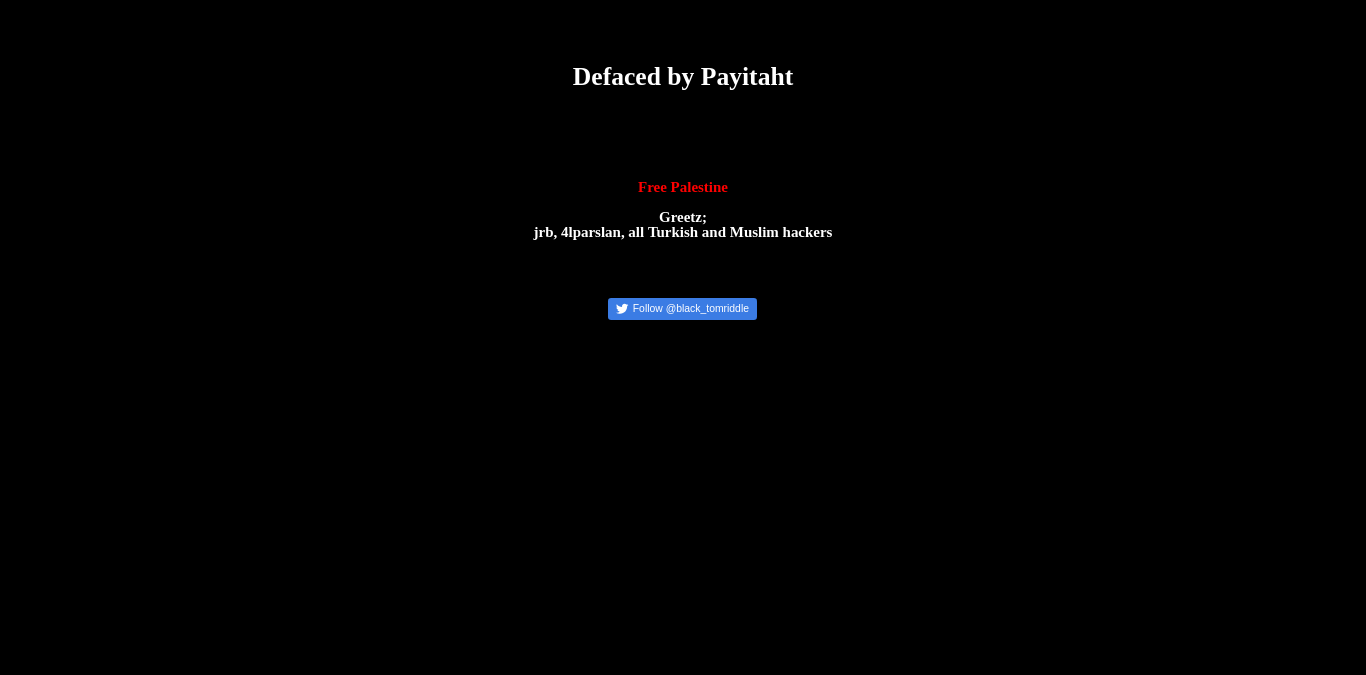

Identificamos (24/09) ao menos 15 desfigurações de página em subdomínios da Renault.

O hacker Payitaht Attacker, de nacionalidade turca, assumiu a autoria dos ataques contra as páginas, na Bulgária, da frabricante de carros francesa Renault. A mensagem veiculada é de protesto em favor da Palestina.

Os domínios afetados pelo deface em massa são os seguintes:

…