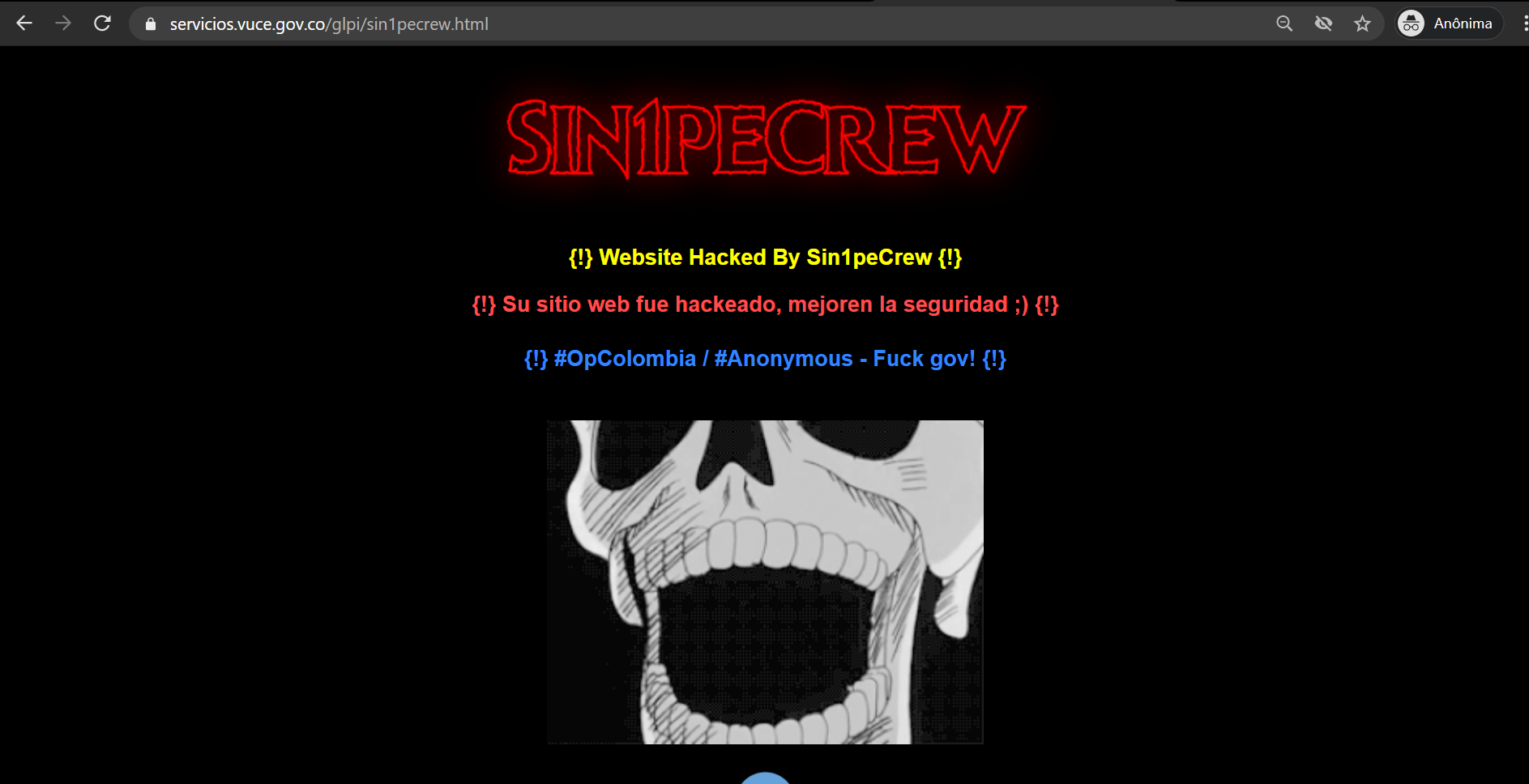

A OpColombia é uma operação hacktivista de grande intensidade que conta com a adesão de atores e grupos de múltiplas nacionalidades. Podem ser destacados os seguintes: Y0urAnonOPS, EterSec e Sin1peCrew,.

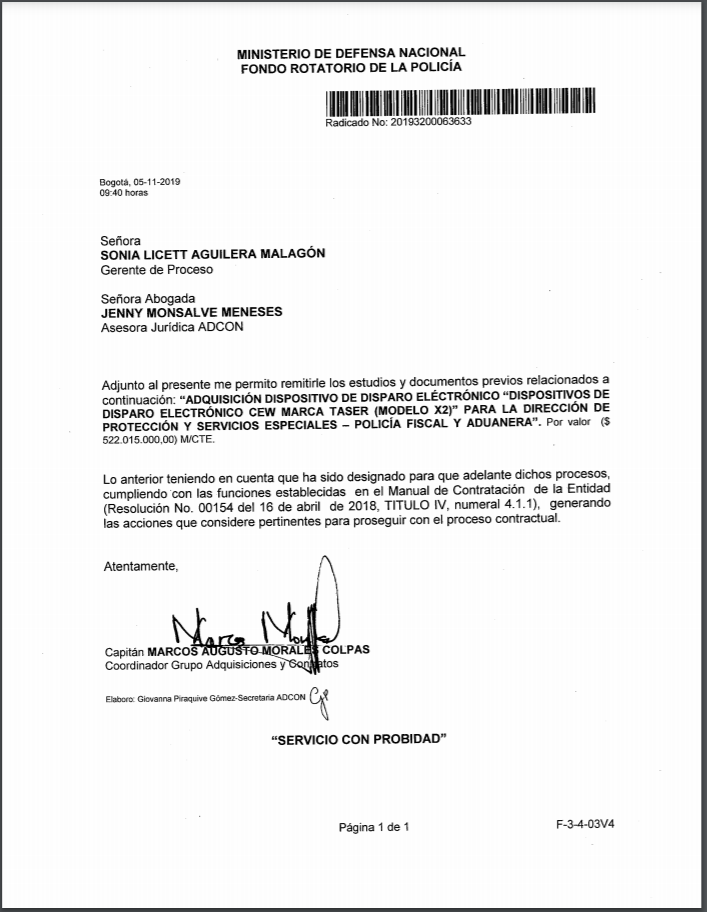

Uma das razões da intensificação das ações hacktivistas tem sido a constante violência policial praticada por autoridades colombianas no intuito de restringir protestos que estavam sendo realizados. Parece certo que essa reação violenta por parte do governo somente irá intensificar as ações

…

…

…