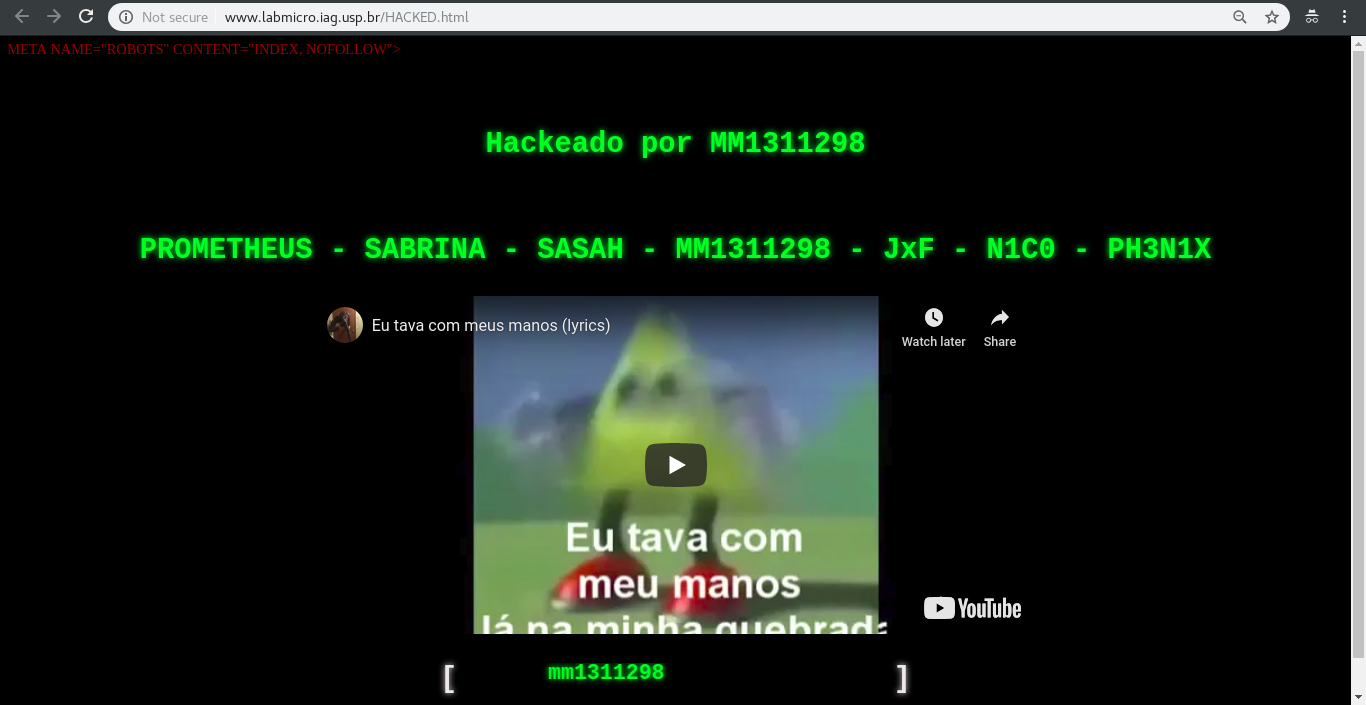

Após um avalanche de desfigurações contra páginas do Estado do Paraná, desta vez o alvo foi Curitiba. O Global Illusion Crew, formado por DroogXk

e d3m0ns4d, atacaram ao menos 22 páginas da capital paranaense.

A lista do ataque inclui, ao menos, as seguintes páginas:

- http://imap50.imap.curitiba.pr.gov.br

- http://credenciamentosme.curitiba.pr.gov.br

- http://videoteca.imap.curitiba.pr.gov.br

- http://cursoseap.imap.curitiba.pr.gov.br

- http://mpraticas.imap.curitiba.pr.gov.br

- http://biblioteca.imap.curitiba.pr.gov.br

- http://artpmc.imap.curitiba.pr.gov.br

- http://sipe.imap.curitiba.pr.gov.br

- http://sdi.imap.curitiba.pr.gov.br

- http://sage.imap.curitiba.pr.gov.br

- http://revista.imap.curitiba.pr.gov.br

- http://pesquisadeclima.curitiba.pr.gov.br

- http://pascco.imap.curitiba.pr.gov.br

- http://nossopacto.curitiba.pr.gov.br

- http://idgp2011.curitiba.pr.gov.br

- http://estoque.imap.curitiba.pr.gov.br

- http://ciclodedebates.imap.curitiba.pr.gov.br

- http://consultaspublicas.curitiba.pr.gov.br

- http://credenciamentoimap.curitiba.pr.gov.br

- http://bmp.imap.curitiba.pr.gov.br

- http://imap.imap.curitiba.pr.gov.br

- http://imap.curitiba.pr.gov.br

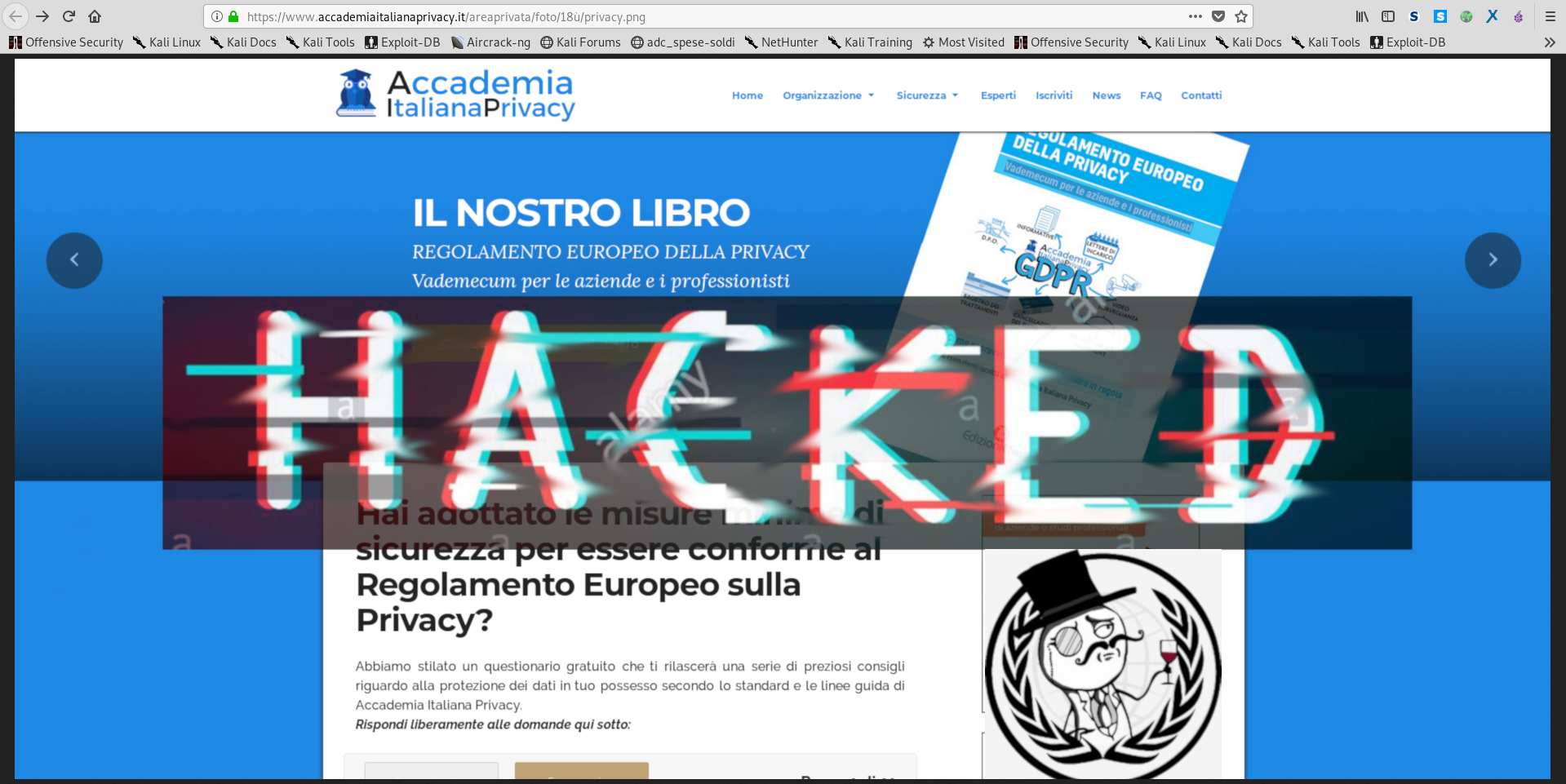

De bônus, o grupo ainda

…