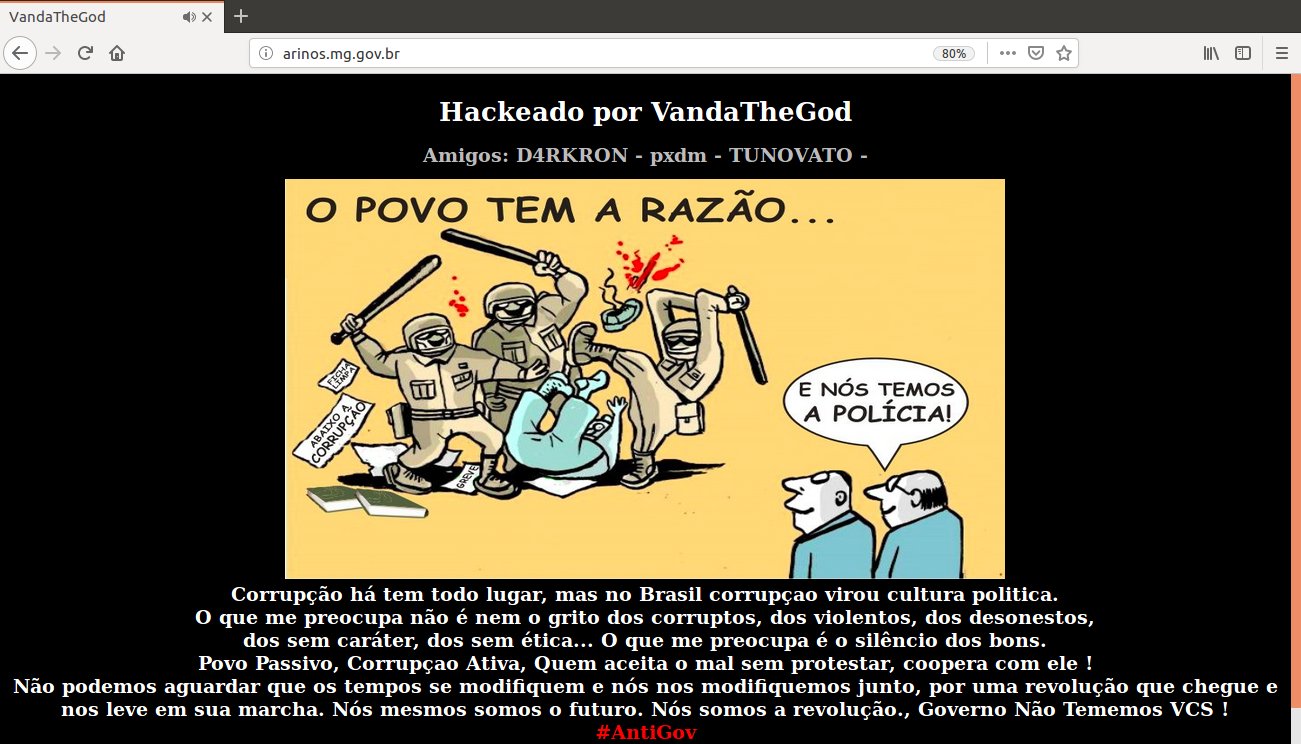

Quando se fala em desfiguração, imediatamente se pensa em uma aplicação web pichada. Contudo, detectamos alguns “defaces” nas mensagens de boas-vindas dos serviços FTP e TELNET.

FTP – Porta 21:

netcat 189.90.57.xxx 21 220 HACKED FTP server (MikroTik 5.26) ready

netcat 177.91.134.xxx 21 220 HACKED FTP server (MikroTik 4.5) ready

netcat 187.60.254.xxx 21 220 HACKED FTP server (MikroTik 6.32.1) ready

Telnet – Porta 23:

telnet 200.186.53.xxx Trying 200.186.53.xxx... Connected to 200.186.53.xxx. Escape character is '^]'. HACKED (ttyp2) login:

Nosso sistema

…

…

…