Já relatamos aqui no Lab casos de phishings em diferentes entidades públicas, algumas com registros reiterados (Sorria, tem pescaria na Bahia, a saga continua, fisherei, phishing 2.0, phishing BNDES, phishing BNDES2, Espírito Santo, Vitória do Xingu e Sorocada e Jaguariaíva).

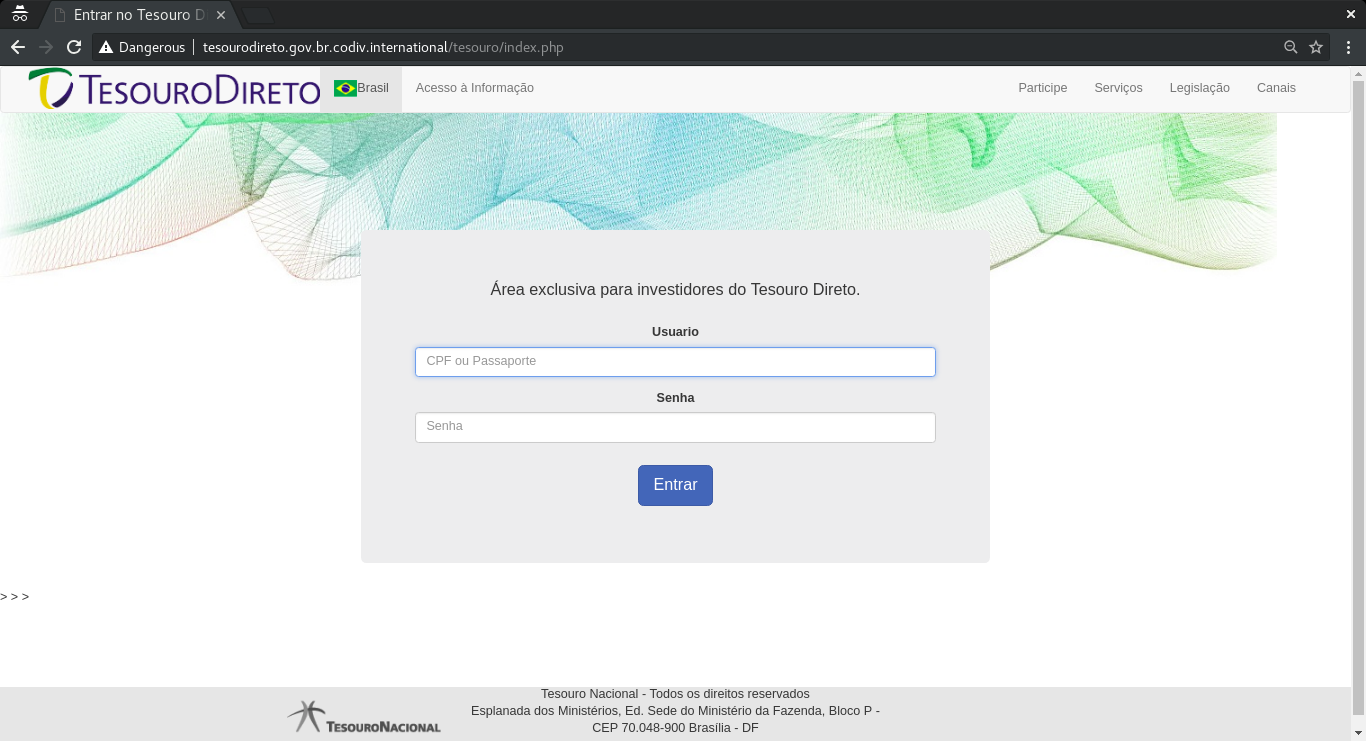

Identificamos novo caso de phishing. Dessa vez o alvo foi distinto dos demais, investidores no Tesouro Direto.

A URL maliciosa:

- http://tesourodireto.gov.br.codiv.international/tesouro/index.php

Como é possível observar a página tem por o objetivo de obter

…