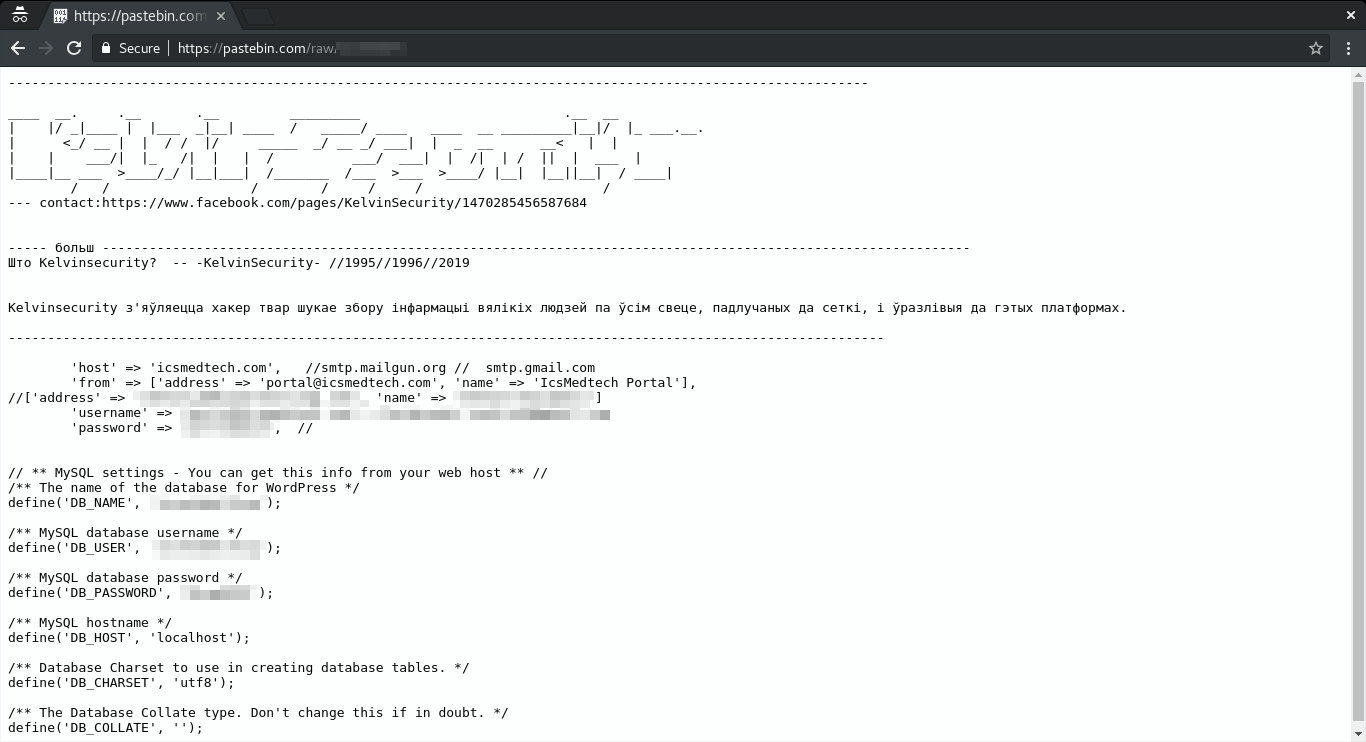

Identificamos vazamentos sucessivos (21/07) de diversas páginas, dentre elas a página do Partido dos Trabalhadores do Distrito Federal (PT-DF).

O vazamento foi realizado por VandaTheGod, hacker brasileiro com amplo histórico de ataques cibernéticos.

A publicação ocorreu no Twitter e veicula usuário e senha (uma delas em hash MD5) das seguintes páginas:

- http://www.cdl-vacaria.com.br/painel/

- montsalvatgecompositor.com/

- www.basquetecearense.com.br

- www.e-mid.com.br/portfolio

- www.ptdf.org.br

Nenhum dos

…