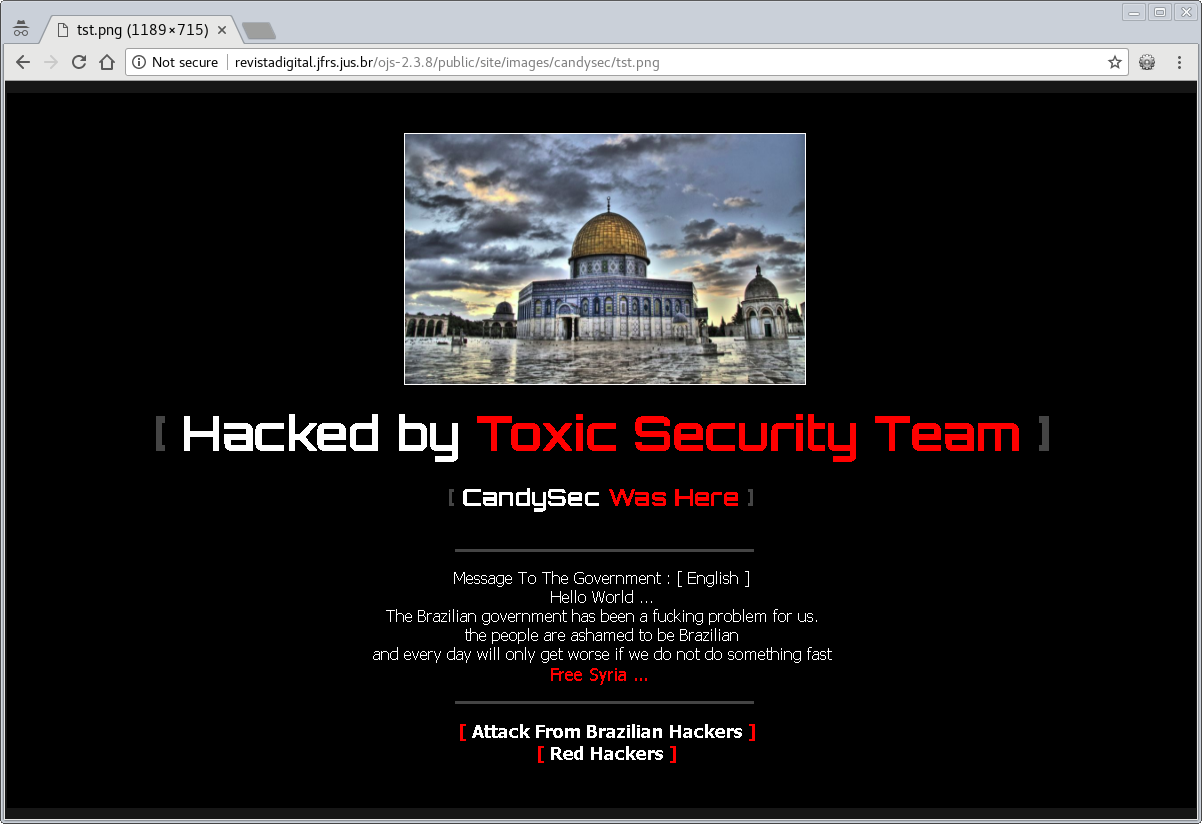

O Grupo Hacker Toxic Security Team parece estar obstinado por desfiguração de páginas. Dessa vez as vítimas foram os sites da Deputada Federal Janete Capiberibe – PSB do Amapá.

http://www.janetecapiberibe.com.br/images/Noticias/2014/maio/tst.png

http://blogdajanete.net/images/Noticias/2014/maio/tst.png

Esse é o quarto ataque do grupo relatado qui no Lab em menos de uma semana. Ontem (13/03/18) ele desfigurou o site da Revista da Justiça Federal do Rio Grande do Sul (JFRS), veja matéria aqui. No dia 11/03/18, a

…