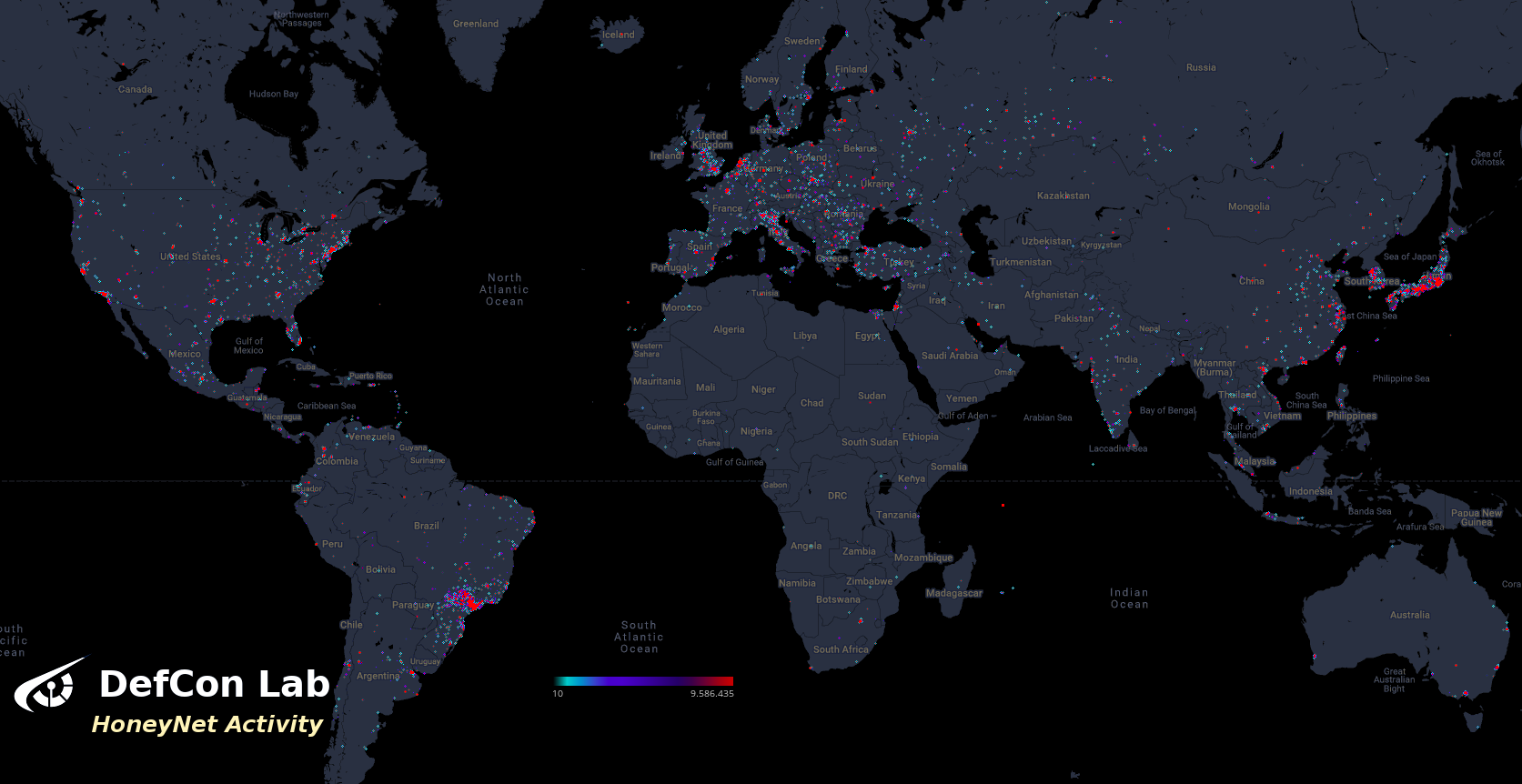

Identificamos o endereço IP 201.7.145.39 como origem de tráfego malicioso contra serviços SSH – Secure Shell. Esse IP pertence ao Sistema Autônomo AS28627 – Empresa Brasileira de Aeronáutica S/A – Embraer.

Nossa experiência tem demonstrado que esse tipo de tráfego normalmente é gerado devido a presença de Bots maliciosos dentro da rede. Eles podem ser origem de spams, varreduras, ataques de negação de serviço, tentativas de invasão, mineração de criptomoedas, entre outras atividades maliciosas.

Esse comportamento não convencional dos bots provocam

…