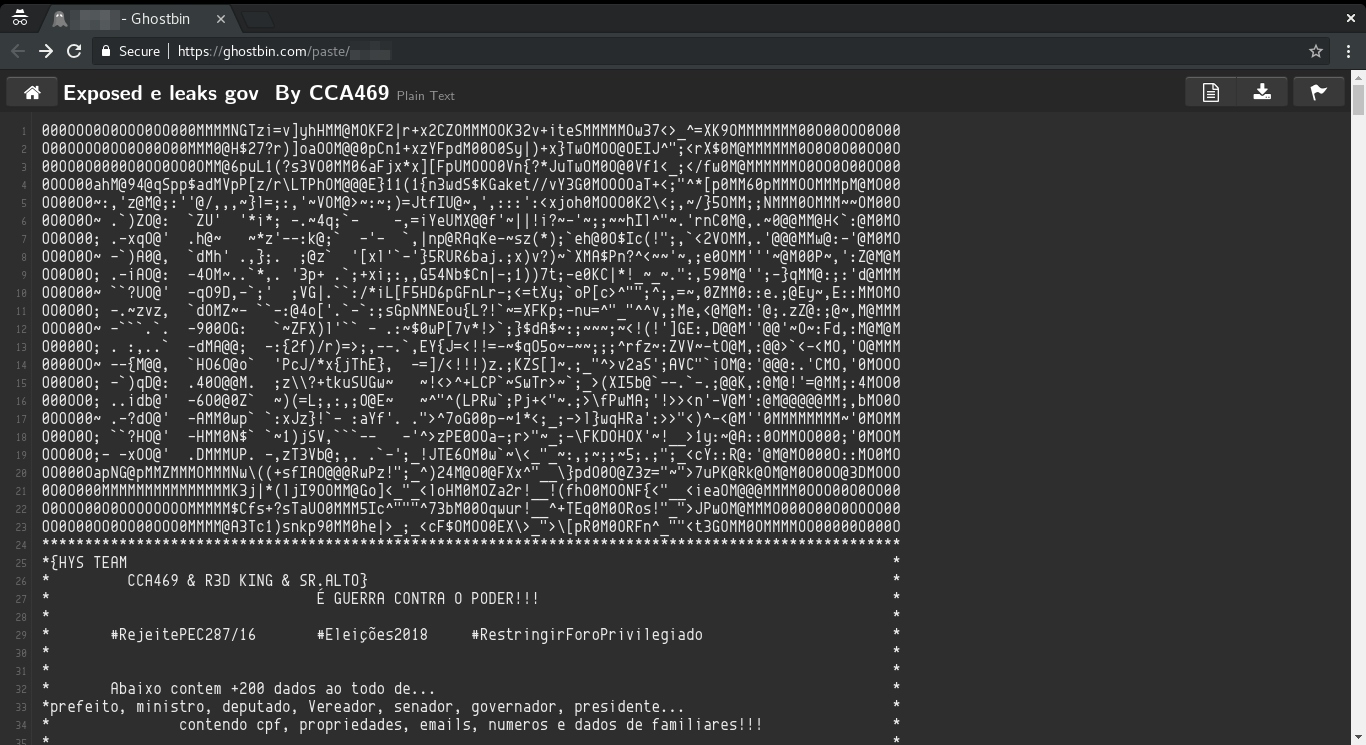

No dia 23/03 publicamos aqui no Lab um vazamento de dados do Instituto Brasiliense de Direito Público, na sequência (04/04) relatamos um vazamento de senhas de contas que seriam do Ministro Gilmar Mendes.

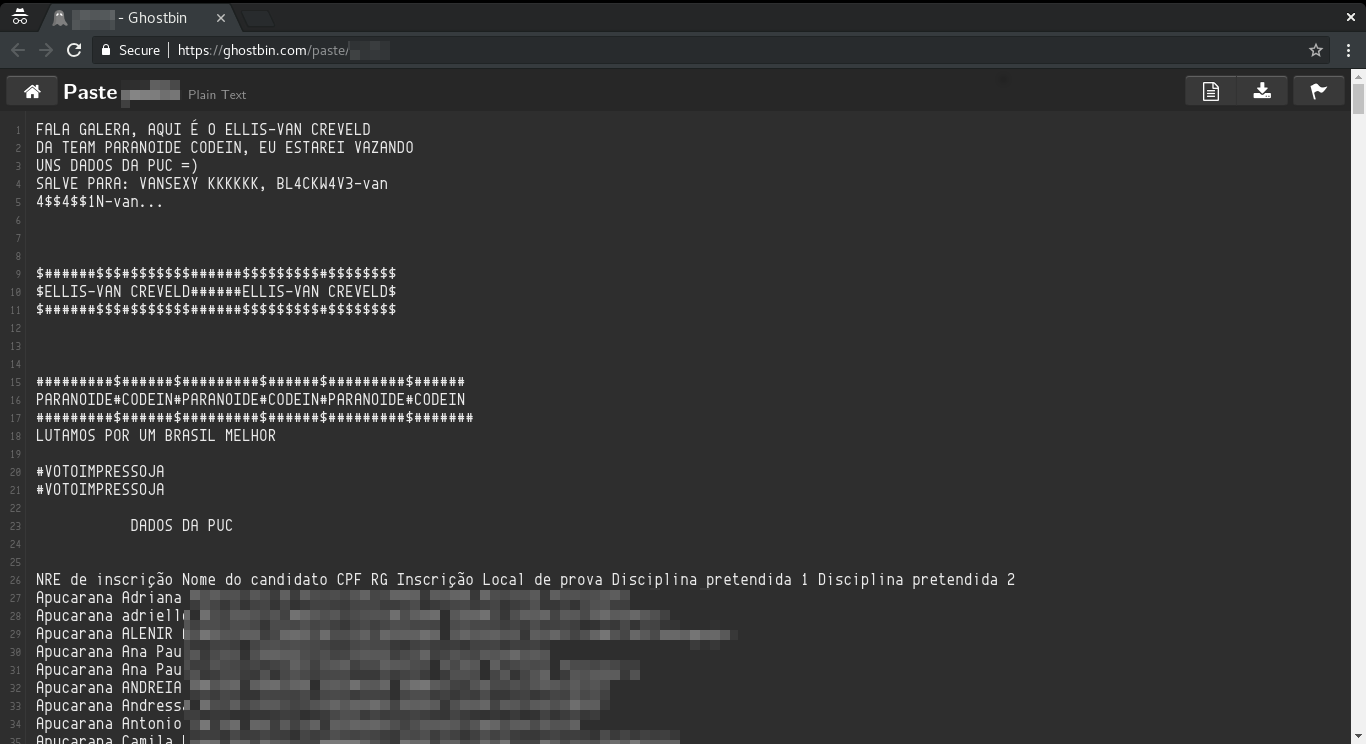

Hoje (27/06), após julgamento da 2ª Turma do STF que concedeu habeas corpus a José Dirceu, o Identificamos novos vazamentos de dados, dessa vez credenciais de acesso (usuário e senha) a bancos de dados do Instituto Brasiliense de Direito Público (IDP) e dados de usuários do IDP

…