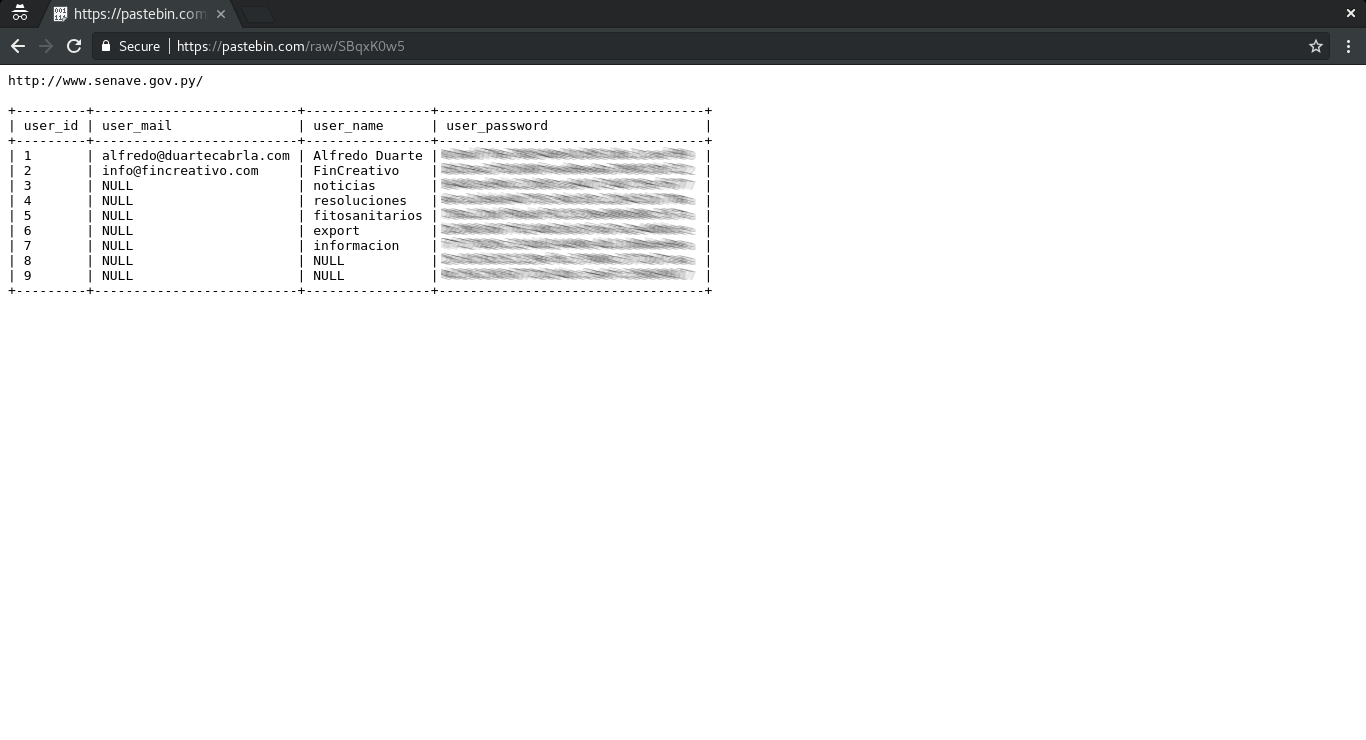

Identificamos vazamento (22/05) que parece veicular dados e informações do Servicio Nacional de Calidad y Sanidad Vegetal y de Semillas (SENAVE), do Paraguai.

A publicação ocorreu no site de compartilhamento de texto Pastebin e indica nome de usuário, e-mail e hashes de senha (provavelmente MD5 com salt).

Não foi possível atribuir a autoria do vazamento ou a motivação do

…