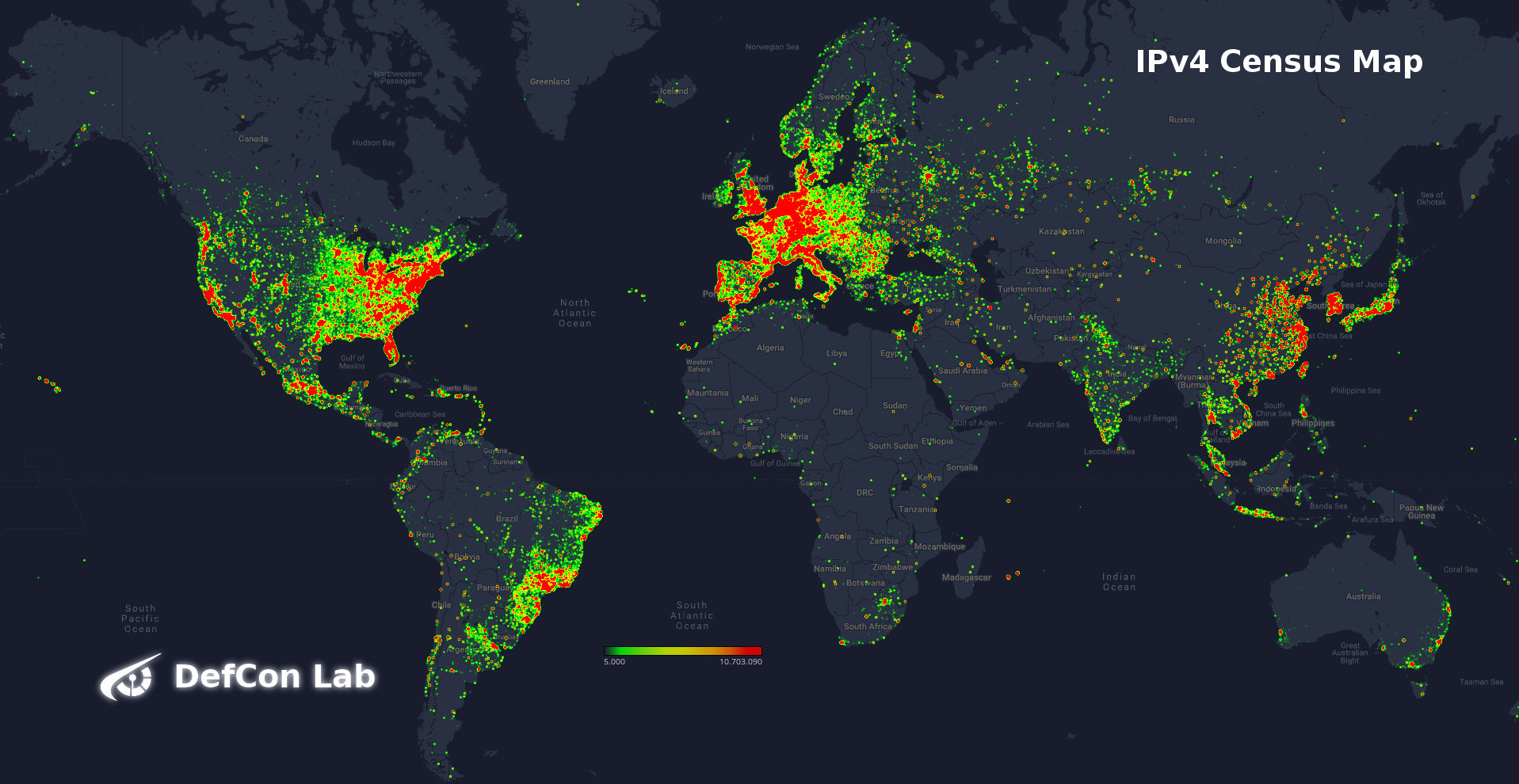

O DefCon Lab produz conteúdo próprio para publicação, mas temos como filosofia compartilhar os dados que produzimos e o espaço do blog para parcerias. Hoje vamos publicar excelente material que o líder (C4pt41n) do time de pesquisadores brasileiros do Data Group nos enviou sobre vulnerabilidades em solução de Industrial Control Systems (ICS), no âmbito de Sistemas de Supervisão e Aquisição de Dados (SCADA).

O Data Group já havia publicado artigo aqui no Lab sobre bombas

…