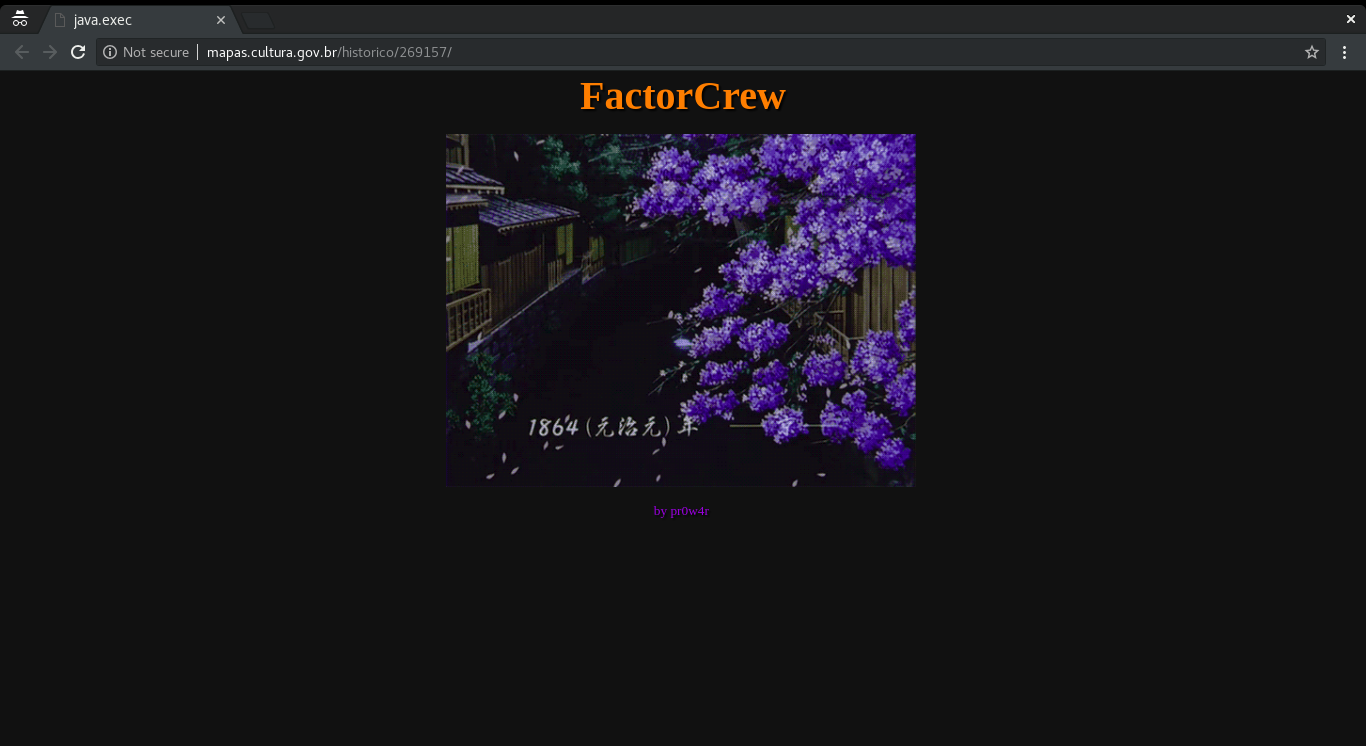

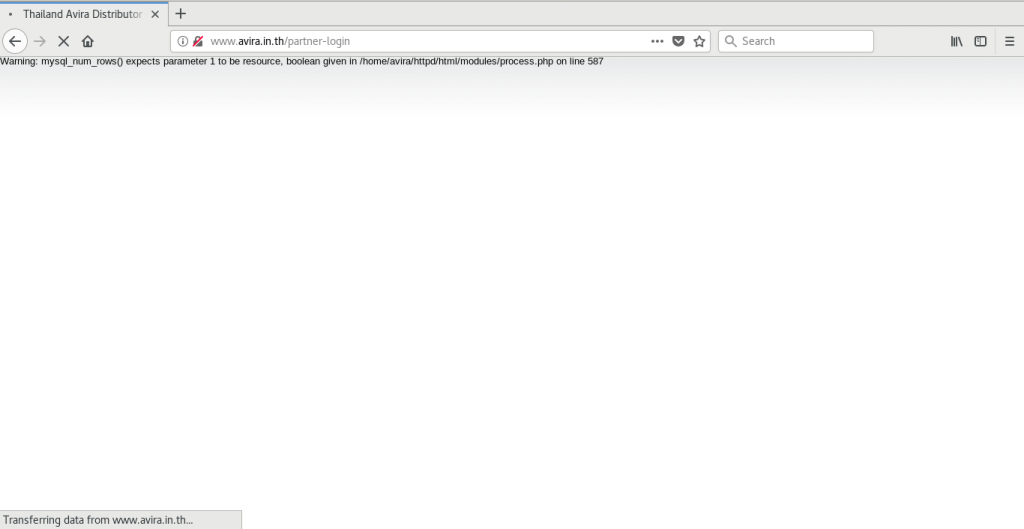

Identificamos, em 22/09, nova sequência de publicações nos sites de compartilhamento de texto Pastebin e RiseUp contendo seis vazamento de dados e uma vulnerabilidade XSS: Emater (Pará), Nova Londrina/PR e Itapeva/SP (Brasil), Multiprecio, Escola Técnica de Barcelona e Escola de Artes Plásticas (Espanha).

A nova sequência de ações ofensivas foi realizada pelo hacker pathmode. Novamente não foi identificada motivação político-ideológica ou qualquer justificativa para as ações.

Os cinco vazamentos disponibilizam grande quantidade de informações sobres seus

…

…

…